- Подробности

- Автор: kermit

- Категория: Интересное

- Просмотров: 88

«То, что происходило тысячу лет назад, непременно возвращается; таково древнее постоянство» Сунь Цзы — китайский стратег и мыслитель, живший в VI веке до н. э. Автор знаменитого трактата о военной стратегии «Искусство войны»

Кибервойна

Во все времена одни народы хотели управлять другими и диктовать свою волю, пытаясь манипулировать, обманывать и влиять на умы целых поколений. Цель данных действий – ресурсы, тотальный контроль и превосходство. Причем не обязательно стремиться к технологической сингулярности, достаточно быть просто на шаг впереди.

За последние 100 лет планета находилась в состоянии мира около 20 дней. Война уже давно стала естественным состоянием человечества, а ее цели остаются неизменными на протяжении многих лет. Меняются только инструменты и методы воздействия, которые в век информационных технологий приобретают новую, электронную форму.

Атаки в киберпространстве

В киберпространстве выделяют два вида атак: пассивная и активная. При пассивных атаках не происходит нарушения работоспособности информационных систем, чаще всего противник даже не понимает, что в отношении него проводится атака, задача как можно дольше находиться в контуре противника и получать актуальную информацию. Одним словом – кибершпионаж. Активные же атаки, наоборот, преследуют цель разрушения, замены информации на ложную, воздействия на жизненно важную и критическую инфраструктуру государства.

Инструменты проведения атак

Backdoor

Одним из самых опасных методов ведения кибервойн из-за сложности обнаружения и уровня потенциальных угроз является так называемый backdoor (бэкдор). Крупные корпорации и производители электроники на уровне проектирования продукции применяют аппаратные или программные закладки, позволяющие проникать в поставляемую продукцию для скрытного извлечения данных или выведения системы из строя.

Мировая практика знает немало случаев обнаружения бэкдоров. В ноябре 2022 года федеральная комиссия США запретила ввоз в страну коммутационного оборудования китайского производителя Huawei из-за "неприемлемого риска для национальной безопасности". К слову, еще в 2019 году европейский оператор усомнился в надежности компании и ограничил ее участие в закупках. Huawei обвиняется Америкой в проведении шпионских операций, краже интеллектуальной собственности, данных исследований и разработок. Следуя примеру США, компанию «отменили» в Японии, Новой Зеландии, Австралии, Канаде и Румынии.

Другая известная компания – американский производитель Intel - несколько раз на протяжении 20 лет была замечена в аппаратных бэкдорах. В последний раз в 2019 году российская компания «Positive Technologies» заявила о нахождении недекларированных возможностей в ее микропроцессорах.

Но лидером по количеству найденных бэкдоров остается американская компания по производству коммутационного оборудования CISCO. По состоянию на 2022 год более 20% коммутационного оборудования России составляла продукция CISCO. А сколько информации было собрано компаниями-производителями и использовано для нанесения ущерба вряд ли когда-то станет известно.

Вирусы

Надоедливое ПО, о котором знает практически каждый владелец компьютера, в первую очередь работая на операционной системе Windows. Они не требуют особого представления, так как получили массовое распространение на персональных компьютерах обычных пользователей по всему миру. Помимо того, что они могут доставлять неудобство, замедлять работу компьютера, показывать рекламу или, например, начать добывать крипт

Сетевой червь Stuxnet, обнаруженный в 2010 году, представлял собой разработку спецслужб Израиля и США, направленную против ядерного проекта Ирана. Впоследствии данная операция получила название «Олимпийские игры» и вошла в историю как один из первых примеров использования кибероружия в государственных целях. В доказательство успешности реализации проекта госсекретарь США Хиллари Клинтон в 2011 году заявила, что использование вируса Stuxnet отбросило иранскую ядерную программу на несколько лет назад. Уникальность данного вируса заключалась в том, что впервые в истории кибератак удалось физически разрушить инфраструктуру: вышли из строя около 1000 из 5000 центрифуг на заводе по обогащению урана в Нетензе.

Социальная инженерия

Если самым опасным и непредсказуемым методом воздействия на инфраструктуру без участия человека являются бэкдоры, то социальная инженерия занимает лидирующее место по виду атак при участии людей. Она представляет собой такой метод несанкционированного доступа, при котором оружием становятся не технические средства, а человеческий фактор. Какие бы аппаратные и организационные методы защиты не применялись в организации, халатность обычного сотрудника будет на первом месте по числу проникновений. Есть множество атак социальной инженерии, и почти все они связаны со словом fishing (рыбалка) и сводятся к тому, чтобы заставить человека выдать конфиденциальную информацию самостоятельно. Например, узнать пароль от рабочей почты можно, прислав письмо на почтовый ящик с просьбой сменить существующий пароль, или данные банковской карты, позвонив по телефону и представившись сотрудником банка. Последним очень часто пользуются мошенники, а звонки чаще всего приходят с территории Украины. Выдает их всех буква Г [гэ] в речи, а сбивает столку вопрос – «Чей Крым?»

Brute-force

Брутофорс или атака «грубой силы» - метод с угадыванием паролей, учетных данных для входа в систему, ключей шифрования и прочей информации. Залог эффективности - все тот же человеческий фактор, глупость и лень сотрудников отдела информационной безопасности, но в отличие от социальной инженерии, сама атака проводится в автоматическом режиме без участия человека. Успех в реализации данного метода заключается в слабой политике учетных записей пользователей: вот уже много лет самым популярным паролем остается «123456» или «qwerty».

Несмотря на банальные методы защиты от брутофорс, которые предполагают следование простым правилам компьютерной грамотности, подобный вид атак остается одним из наиболее популярных среди злоумышленников, так как не требует дополнительных финансовых затрат.

DDOS

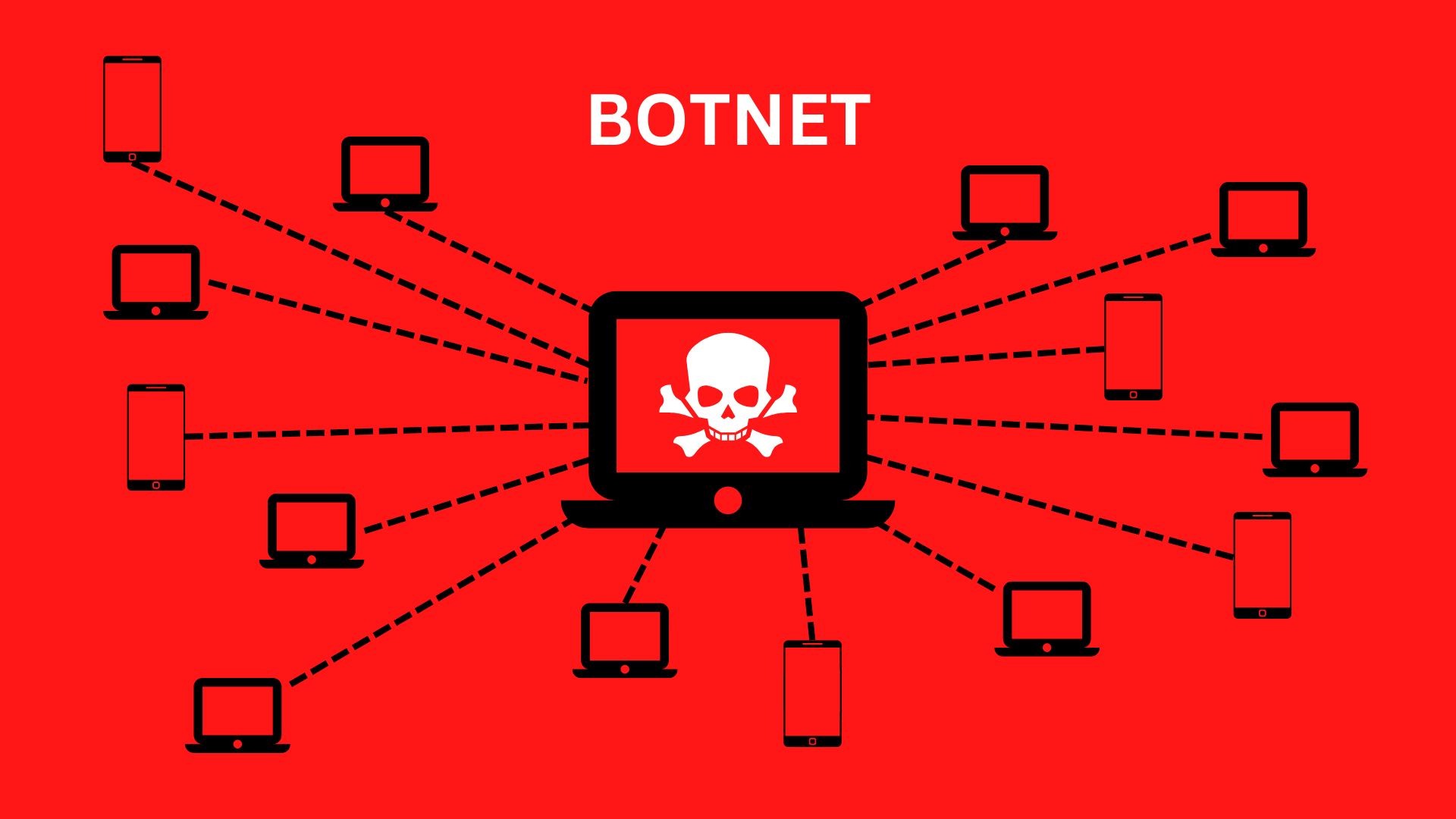

Наиболее распространённым и при этом бесполезным видом воздействия на информационную структуру являются DDOS-атаки. Распространённый – потому что с ростом количества устройств, подключённых к сети Интернет, стоимость их организации снизилась, что соответственно привело к увеличению количества. Бесполезный - потому что DDOS-атаки становится легко отслеживать, а применяемые контрмеры отлично справляются с их блокировкой. Принцип работы DDOS направлен на доведение системы до отказа путем выполнения множественных запросов с разных устройств. При такой атаке проникновение в защищенный контур невозможно. DDOS также часто применяют для отвода глаз при проведении дополнительных атакующих мероприятиях или для дискредитации надежности инфраструктуры.

В 2022 году российский рынок столкнулся с беспрецедентным количеством угроз в киберпространстве, которые продолжают стремительно расти и сегодня. Основной мишенью стал государственный сектор. Массовые DDOS-атаки имели цель дестабилизировать работу государственных структур, нарушить имеющиеся процессы и нанести урон репутации. Но наибольшую ценность для злоумышленников продолжают представлять учетные данные и конфиденциальная информация как частных лиц, так и организаций. В настоящее время отчетливо наметалась тенденция отхода от атак, направленных на нарушение основной деятельности, и концентрация на похищении учетных данных, развитии фишинговых инструментов и подходов для проведения атак по каналам социальной инженерии.

Источник:https://repost.press/news/sposoby-vedeniya-kibervojn

Глава Минцифры поддержал идею создать в России кибервойска, в которых будут служить контрактники. При этом, по его мнению, эта инициатива не должна касаться отсрочки от армии, которую сейчас дают сотрудникам аккредитованных IT-компаний. Ранее за создание кибервойск в структуре Росгвардии выступил депутат Горелкин

Глава Минцифры Максут Шадаев заявил, что поддерживает идею создать в России кибервойска, если это не коснется отсрочки от службы в армии для айтишников. Об этом министр заявил на форуме CNews, передает «Интерфакс».

«По планам создания кибервойск я в этом смысле точно их поддерживаю. Просто нам надо определиться, чтобы это не касалось отсрочки [для IT-специалистов]. Сейчас контрактная служба работает, люди идут и заключают договора. Если в таком виде, то, наверное, можно обсуждать, чтобы идти и заключать договор в войсках спецвида, связанных с киберобеспечением», — отметил Шадаев.

Он добавил, что надеется, что Минобороны уже активно прорабатывает этот вопрос.

Отсрочка от службы по призыву сегодня предоставляется сотрудникам аккредитованных IT-компаний до 30 лет. «Мы недавно внесли изменения в указ, как только подняли призывной возраст, мы тоже это сделали для сотрудников IT-компаний», — отметил глава Минцифры. По его словам, эта мера работает, хотя и бывают «инциденты, которые мы решаем в ручном режиме».

Летом с предложением создать в структуре Росгвардии подразделения кибервойск выступил депутат Госдумы Антон Горелкин. «Поскольку Росгвардия — это прежде всего силовое ведомство, стоит подумать и над формированием в ее структуре полноценного подразделения кибервойск — с учетом растущих здесь цифровых компетенций. В условиях информационного противоборства это необходимость», — написал он в Telegram.

Комментируя заявление Шадаева, Горелкин согласился, что служба в кибервойсках не должна быть альтернативой срочной, поскольку туда «нужно набирать опытных бойцов, на контрактной основе». Он добавил, что в России уже есть войска информационных операций, но попасть туда по контракту невозможно, так как «там действуют другие принципы формирования». «Между тем желающие есть. Именно поэтому недавно я выступил с предложением создать кибервойска на базе Росгвардии», — отметил депутат.

В конце прошлого года о возможности создания в России кибервойск высказалась и Наталья Касперская, председатель правления Ассоциации разработчиков программных продуктов «Отечественный софт» (АРПП) и президент Infowatch. «Высококвалифицированные айтишники — это редкость, чтобы уметь производить технологии в киберсфере, нужно много учиться, и отправлять этих людей просто на передовую — наверное, не самый эффективный способ их использования. Сейчас айтишникам дают отсрочку, но, если рассуждать гипотетически, мобилизовать можно и в кибервойска», — отметила она.

Весь DDoS-ботнет перешел в неактивный режим после рассылки по нему «аварийного выключателя» - UDP-сообщения, отключающего основные процессы. Но многое указывает на то, что ботнет еще вернется

Одним махом

Кто-то разом «убил» широко известный DDoS-ботнет Mozi: кто-то активировал «аварийный выключатель», который дал команду на самоуничтожение всем агентам («ботам») сети.

Mozi образовался в 2019 г. Разработчики запрограммировали его атаковать устройства интернета вещей - роутеры, цифровые видеорекордеры и другие гаджеты, т.е. одну из самых уязвимых категорий IoT-устройств (Internet of Things).

Основная вредоносная программа эксплуатировала уже известные уязвимости и использовала слабые пароли для компрометации устройств. Сам по себе ботнет был сугубо горизонтальным, выстроенным по принципу пиринговой сети, где отдельные звенья общались между собой с помощью протокола BitTorrent DHT (distributed hash table или распределенная таблица хэшей).

Как указывают эксперты разработчика антивируса ESET со ссылкой на собственные данные телеметрии, 8 августа произошло резкое падение активности Mozi. Первым делом «погасли» все его узлы в Индии. Спустя еще неделю, 16 августа, отключились сегменты в Китае (где этот ботнет, собственно, и возник).

И, наконец, 27 сентября всем ботам Mozi восемь раз к ряду было разослано UDP-сообщение (User Datagram Protocol – протокол для передачи сообщений другим хостам без проверки ошибок и их исправления), после которого звенья сети скачали некое обновление и выполнили сразу несколько «суицидальных» операций: основной процесс вредоноса Mozi был остановлен; основной файл Mozi перезаписан. Кроме того, были деактивированы определенные системные службы (sshd и dropbear), перекрыт доступ к различным портам, выполнены ряд команд по настройке зараженного устройства. Важнее всего, впрочем, это то, что сохранен и подготовлен модуль сохранения присутствия.

Иными словами, ботнет был намеренно отключен, но с возможностью реактивации в любой момент и с новым вредоносным компонентом.

Нейтрализация или демонстрация?

Эксперты ESET провели его анализ и убедились в более чем значительном сходстве кода с оригинальным Mozi и наличии корректных приватных ключей подписания.

По мнению представителей ESET, это может означать, что ботнет отключили либо его владельцы, либо это произошло при непосредственном участии полицейских сил КНР. Точно, правда, ничего утверждать нельзя.

Эксперт по информационной безопасности компании SEQ Михаил Зайцев допускает, что существует и третий вариант: ботнет могли подготовить к продаже и продемонстрировали потенциальным покупателям степень его управляемости в целом и по отдельным регионам. «Можно сказать, что это довольно скверный вариант, потому что он означает скорое возвращение ботнета в активное состояние», - подытожил Михаил Зайцев.

Защититься от ботнета, по крайней мере, оригинальной его версии, сравнительно легко: достаточно установить надежные пароли на IoT-устройствах в ваших сетях и регулярно обновлять прошивки тем из них, которые в принципе поддерживают установку обновлений.

Источник:https://safe.cnews.ru/news/top/2023-11-03_hakerskij_botnet_mozi_vyklyuchili

21 октября 2023 года глава Минцифры Максут Шадаев сообщил СМИ, что ведомство займётся указанием президента РФ по переносу серверов иностранных игровых интернет-компаний в РФ.

«Поручение президента получили, сейчас будем работать над ним», — пояснил Шадаев.

Глава Минцифры отметил, что серверы у некоторых российских разработчиков игр уже локализованы в России. «У российских разработчиков игр сервера стоят в России. "Яндекс", например, кучу игр делает», — добавил Шадаев.

19 октября 2023 года на заседании совета по развитию спорта президенту РФ Владимиру Путину предложили блокировать онлайн-игры, в том числе с «антигосударственными ценностями», в домене *.сom. Президент согласился, что серверы всех игр должны находиться в России.

«Действительно, сервера должны у нас находиться. Мы любим и Канаду, и США, но зарабатывать на нас, тем более, в таком негативном ключе для нас: зачем мы это разрешаем?», — сказал Путин. Он подчеркнул, что «надо не проработать, а сделать» конкретные шаги для решения этого вопроса. «И нужно включить это в единый регулятор», — поручил президент РФ.

Ранее СМИ со ссылкой на данные «Организации развития видеоигровой индустрии» (РВИ) сообщили, что за последние 18 месяцев в России открылись 50 новых игровых студий.

Недавно команда проекта Nau Engine обновила дорожную карту проекта и анонсировала дату начала закрытого альфа-тестирования игрового движка. Закрытое альфа-тестирование Nau Engine продлится с 1 ноября 2023 по 29 февраля 2024 года. Открытый бета-тест запланирован до конца 2024 года. На этом этапе принять участие в тестировании смогут все желающие. Выход Nau Engine в релиз состоится до конца 2025 года.

Созданием отечественного игрового движка Nau Engine занимается независимая команда, которая состоит из экспертов в области разработки и игрового сообщества. Инвестором и куратором проекта выступает VK.

Источник:https://habr.com/ru/news/769014/

Европейский Союз работает над обновлением регламента eIDAS , который регулирует электронную идентификацию и доверительные услуги для электронных сделок на едином европейском рынке. Это важный законодательный акт в эпоху цифровизации, и его актуализация является логичной учитывая быстрое развитие сектора. Однако процесс обновления вызвал беспокойство. В марте 2022 года группа экспертов обратилась к членам Европейского парламента с открытым письмом , предупреждая о рисках новой версии eIDAS для глобальной системы безопасности интернета.

Предварительная версия eIDAS 2.0, получившая одобрение переговорщиков ЕС, вызывает тревогу из-за своих последствий, которые, по мнению Mozilla, могут быть еще более серьезными, чем предполагалось ранее. На своем новом информационном ресурсе "Последний шанс для корректировки eIDAS", Mozilla подробно разъясняет, как новые законодательные нормы потребуют от всех веб-браузеров в ЕС доверять сертификационным центрам и криптографическим ключам, утвержденным национальными правительствами.

Согласно Mozilla, эти нововведения могут значительно усилить возможности правительств ЕС по мониторингу своих граждан, давая им инструменты для перехвата зашифрованного интернет-трафика по всему Евросоюзу. Так, любое государство, являющееся членом ЕС, сможет назначать ключи, используемые для аутентификации веб-сайтов, и веб-браузерам будет запрещено отказывать в доверии этим ключам без явного разрешения правительства.

Такая система позволяет любому государству-члену ЕС выдавать сертификаты для перехвата и слежения, которые могут быть использованы против любого гражданина ЕС, вне зависимости от его места жительства. При этом отсутствует независимый контроль или балансировка властей в отношении выдачи и применения этих ключей. Подобные меры вызывают серьезное беспокойство в свете различий в соблюдении верховенства закона в странах-членах ЕС и документально зафиксированных случаев злоупотребления властью сцецслужбами в политических целях.

European Signature Dialog , цель которого - "собрать ведущих европейских поставщиков трастовых услуг для обмена лучшими практиками, формирования общей отраслевой позиции по вопросам регулирования и расширения возможностей европейских решений для обеспечения гарантированной безопасности данных", не согласно с анализом, представленным Mozilla. В сообщении на LinkedIn говорится :

Mozilla недавно запустила кампанию, обвиняя текущее законодательство eIDAS в дезинформации с целью блокировки изменений в статье 45, касающейся квалифицированных сертификатов веб-аутентификации ЕС ("QWAC").

Документ от European Signature Dialog якобы опровергает утверждения Mozilla. Для тех, кто заинтересован в понимании базовой технологии, Эрик Рескорла предлагает ознакомиться с отличным введением в eIDAS и QWAC, размещенным в блоге Educated Guesswork. Но есть и менее технический вопрос. Mozilla заявляет:

Заставить браузеры автоматически доверять государственным центрам сертификации - это ключевая тактика, используемая авторитарными режимами, и такие действия ЕС могут поддержать этот тренд. Короче говоря, если бы этот закон был принят иными государствами, это могло бы угрожать кибербезопасности и фундаментальным правам человека.

На что European Signature Dialog отвечает:

Европейский Союз не контролирует "корневые" удостоверяющие центры, используемые эмитентами QWAC, и поэтому ЕС не может использовать сертификаты для "шпионажа" за гражданами ЕС. Mozilla должно стыдиться за такое утверждение.

Возможно, Европейский Союз не осуществляет контроль над "корневыми" удостоверяющими центрами, однако Mozilla утверждает, что отдельные государства-члены ЕС действительно смогут получить такой контроль, что, в свою очередь, может позволить, например, их разведслужбам отслеживать зашифрованный веб-трафик.

European Signature Dialog заканчивает свой ответ вопросом: "Почему Mozilla распространяет эту дезинформацию?" и отвечает: "Mozilla часто воспринимается как спутник Google, открывающий Google путь для продвижения своих коммерческих интересов". Такое нападение на мотивы Mozilla, предполагая, что это всего лишь "спутник" Google, подразумевает недоверие к другим аргументам, предложенным European Signature Dialog.

К тому же, обвинение в том, что это всего лишь попытка Google обойти европейское законодательство, опровергается тем фактом, что помимо Mozilla 335 ученых и исследователей из 32 стран, а также различные НПО подписали совместное заявление с критикой предложенной реформы eIDAS. Они предупреждают :

Учреждение, находящееся под контролем правительства, сможет перехватывать веб-трафик не только своих граждан, но и всех граждан ЕС, включая банковскую информацию, юридически защищенные данные, медицинские записи и семейные фотографии. Перехват возможен даже при посещении веб-сайтов за пределами ЕС, поскольку указанное учреждение сможет выдавать сертификаты для любого веб-сайта, которые все браузеры будут обязаны принимать. Хотя eIDAS 2.0 предоставляет гражданам возможность отказаться от использования новых услуг и функций, это не распространяется на статью 45. Каждому гражданину придется доверять этим сертификатам, и, таким образом, каждый гражданин столкнется с угрозой для своей онлайн-безопасности.

В заключение сказано:

Это регулирование не устраняет ни один из существующих рисков. Напротив, подорвав проверенные процессы безопасной веб-аутентификации, оно привносит новые риски без каких-либо выгод для граждан, бизнеса и учреждений Европы. Более того, если закон вступит в силу, можно предположить, что другие страны будут настаивать на получении аналогичных привилегий у браузеров, как у государств-членов ЕС — что некоторые уже безуспешно пытались сделать в прошлом — создавая тем самым глобальную угрозу веб-безопасности.

Компьютерная игра World of Tanks может подпасть под действие принятого Госдумой законопроекта об информационных ресурсах, предлагающих оказание помощи противнику во время вооруженного конфликта, после вступления закона в силу Генпрокуратура может выступить с инициативой блокировки подобных игр, написал депутат Госдумы Антон Горелкин в Telegram-канале.

Президент России Владимир Путин заявил, что надо не только проработать, но и сделать так, чтобы все игровые серверы находились в России в зоне "ru".

"Нужно предложить нашим геймерам достойную замену зарубежным онлайн-развлечениям и прекращать спонсировать западные игровые студии. World of Tanks вроде бы даже попадает под действие принятого накануне Госдумой законопроекта об информационных ресурсах, предлагающих оказание помощи противнику во время вооруженного конфликта. Не удивлюсь, если после вступления этого закона в силу Генпрокуратура выступит с инициативой блокировки подобных игр", - написал он в своем Telegram-канале.

По мнению депутата, следует рассмотреть возможность участия в развитии российской видеоигровой отрасли Единого регулятора азартных игр.

"Сейчас благодаря отчислениям ЕРАИ осуществляется внебюджетное финансирование российского спорта. Если регулятор заходит в сферу видеоигр, значит, нужно уже продумывать и варианты финансовой поддержки с его стороны тех самых альтернатив западным разработкам. Мне кажется, такой сценарий будет вполне уместен", - добавил парламентарий.

"World of Tanks" - многопользовательская онлайн-игра о танках. Она вышла в августе 2010 года. Она несколько раз попадала в Книгу рекордов Гиннеса, а еще на ее счету награды ежегодной премии Golden Joystick Awards.

22 сентября этого года Роскомнадзор включил мобильный шутер PUBG Mobile и его издателя Proxima Beta в реестр организаторов распространения информации (ОРИ), куда попадают сетевые сервисы с возможностью обеспечения связи между пользователями, сообщает газета «Коммерсантъ» со ссылкой на проект «Роскомсвобода». Как правило, в списке ОРИ значатся сайты с форумами, форумы, соцсети и т. п. Это первый случай, когда в реестр включили игру.

Включение в реестр ОРИ обязует хранить данные о пользователях и их действиях на территории РФ и устанавливать на свои сети оборудование для оперативно-розыскных мероприятий (СОРМ). В противном случае ресурсу грозит блокировка на территории России.

Как сообщили «Коммерсанту» в Роскомнадзоре, PUBG Mobile и его издателя добавили в реестр на основании обращения из ФСБ, которая и составляет заявления о признании интернет‑ресурса организатором распространения информации. В ФСБ изданию указали, что аналогичным образом поступили и в Tencent.

В ноябре 2022 года ГРЧЦ (входит в структуру Роскомнадзора) предложил признать популярные игровые платформы и стриминговые сервисы для геймеров организаторами распространения информации. Кроме озвученной локализации данных россиян и установки СОРМ по «закону Яровой» игровым платформам и стриминговым сервисам нужно хранить переговоры и сообщения пользователей шесть месяцев и один месяц интернет‑трафик пользователей.

Источник:https://habr.com/ru/news/770224/

- Подробности

- Автор: marussia

- Категория: Интересное

- Просмотров: 643

Данные, полученные из мобильных приложений и рекламных сетей, предоставляют подробную картину онлайн-активности миллиардов устройств. Эта информация представляет ценность для правительственных структур по всему миру. Согласно недавнему отчету американских спецслужб, данные, собранные потребительскими технологиями, раскрывают чувствительную информацию о каждом из нас.

The Wall Street Journal обнаружил сеть брокеров и рекламных площадок, чья информация направлялась в Министерство обороны и разведывательные учреждения США посредством компании Near Intelligence. Эта информация, приобретенная или полученная многими организациями, может оказаться у лиц, имеющих связи с госструктурами.

При открытии рекламного приложения на телефоне информация о пользователе попадает в поток данных, который проходит через множество рук. Например, приложение Life 360, предназначенное для безопасности семьи, собирает обширные данные о перемещении устройств. Некоторые из этих данных, через посредников, в том числе Near Intelligence, в конечном итоге попадали к государственным подрядчикам.

Информация с мобильных телефонов собирается брокерами данных, которые затем перепаковывают ее для продажи своим клиентам. Некоторые приложения напрямую продают геолокационные и другие технические данные о устройстве брокерам данных.

Near Intelligence, со штаб-квартирой в Индии и офисами в США и Франции, до недавнего времени получала данные от других брокеров и рекламных сетей. У нее было несколько контрактов с государственными подрядчиками, которые передавали эти данные американским разведывательным службам.

Специалисты по конфиденциальности и юридическим вопросам внутри Near предупреждали руководство компании о рисках, связанных с сохранением и перепродажей данных. В одном из писем генеральный советник Near, Jay Angelo, указал на нарушения в области конфиденциальности.

В ответ на обвинения, Near заявила, что предприняла меры для обеспечения конфиденциальности, включая прекращение отношений с клиентами, действия которых противоречат ценностям компании.

Многие сотрудники Near были уверены, что соглашения с государственными подрядчиками заключены в "гуманитарных целях". Однако рекламные биржи, с которыми работала компания, заявили, что не имели представления о передаче своих данных государственным структурам.

В целом, США не имеют всеобъемлющего национального закона о конфиденциальности, что делает возможным сбор и перепродажу таких данных. Однако использование этой информации американскими агентствами для национальной безопасности до недавнего времени было тщательно скрытым секретом.

Россиянам приходится самим жаловаться на рекламные и опасные звонки - операторы так и не научились блокировать их самостоятельно

Чтобы пожаловаться на нежелательный входящий звонок, нужно зайти на сайт ФАС, найти нужную форму, заполнить ее и отправить, после чего обращение будет рассмотрено в течение трех дней. Аналогичные сервисы появились на сайтах крупнейших операторов связи, но в течение длительного времени отсутствовали в их фирменных мобильных приложениях, а ими абоненты пользуются, вероятнее всего, намного чаще, чем сайтом.

«Мы действительно в прошлом году запустили совместно с ФАС сервис для блокировки нежелательной рекламы, которая поступает абонентам без их согласия, – сказал CNews Андрей Бийчук, директор продукта «Защитник» МТС. – Обработка заявки занимала около 72 часов и подать ее можно было через заполнение электронной формы, не всем пользователям это было удобно. Мы создали удобный и быстрый сервис для отправки жалоб. Пару кликов в мобильном приложении, и номер отправится в блокировку через несколько минут. Мы уже видим, что клиенты активно начали пользоваться новой возможностью».

Опасности официально нет

Поскольку обработка жалоб за спамеров осуществляется при помощи алгоритмов, то, теоретически, может существовать вероятность, что в «черный список» попадут номера ни в чем не повинных абонентов российских операторов связи. Андрей Бийчук, однако, заверил CNews, что это невозможно.

«Алгоритмы Big data проверяют номер по многим параметрам прежде, чем отправят в блокировку, – сказал CNews Андрей Бийчук. – Номер будет заблокирован сразу после обращения клиента, если у этого номера уже были признаки несанкционированной рекламы».

На вопрос CNews, как быть владельцу номера, не участвующего в обзвонах, если такое случится, Андрей Бийчук не ответил. Он подчеркнул лишь, что «такой вероятности нет».

Статистика вселяет надежду

Возможность пожаловаться на спамеров есть и в сервисе «Защитник» в экосистеме МТС. Представители оператора сообщили CNews, что за первые девять месяцев 2023 г. абоненты МТС воспользовались ею более 1,5 млрд раз. Это приблизительно на треть больше, чем в период с 1 января по 30 сентября 2022 г.

На вопрос редакции об эффективности системы жалоб через приложение МТС Андрей Бийчук ответил: «Уверен, новый функционал будет эффективен в борьбе со спам-звонками. Чем больше жалоб приходит от абонентов, тем эффективнее мы блокируем спам-номера».

Реальная ситуация удручает

Не исключено, что, получив возможность потратить минимум своего времени на отправку жалобы на нежелательный звонок, россияне действительно станут делать активно пользоваться ею, тем самым отбирая у мошенников и рекламщиков номера телефонов. Но пока что в ситуация со спам-вызовами в России лишь ухудшается.

В начале октября 2023 г. CNews писал, что в январе 2023 г. рекламщики пытались позвонить россиянам 28,5 млн раз, а к августу 2023 г. таких звонков стало 48,5 млн. Другими словами, менее, чем за год их количество выросло 35%, то есть придуманная ФАС система пока не очень эффективна.

Источник:https://safe.cnews.ru/news/top/2023-10-11_spameram_v_rossii_bolshe

Странные посты несколько часов подряд привлекали внимание миллионов пользователей.

Взлом учётных записей пользователей и страниц в социальных сетях не является чем-то новым. Даже известные личности, включая политиков и знаменитостей, сталкивались с такими взломами, когда мошенники размещали провакационные сообщения от их имени.

Тем не менее, несколько дней назад, 6 октября, была взломана официальная страница Facebook *. Множество странных публикаций, предположительно написанных пропалестинскими хакерами, моментально начали привлекать внимание пользователей социальной сети.

Среди различных сообщений на странице был пост с требованием освободить экс-премьер-министра Пакистана Имрана Хана, арестованного в начале августа 2023 года.

Издание Daily Mail, первое сообщившее об инциденте, утверждает, что до того, как Facebook осознал проблему, было размещено несколько постов. Позже социальная сеть удалила все сообщения и опубликовала официальное заявление о том, что страница была скомпрометирована.

Примечательно, что данный инцидент — не первый взлом официальных аккаунтов Facebook. В феврале 2014 года египетский хакер смог удалить фото обложки из личного аккаунта Марка Цукерберга. Ожидается, что позже социальная сеть поделится дополнительной информацией о произошедшем.

В России планируется разработать отечественное оборудование для всех циклов производства полупроводников. На проект планируется потратить 100 млрд руб. — такая сумма заложена до 2025 года. И это весьма скромный бюджет. Для сравнения, только нидерландская ASML в прошлом году потратила на исследования и разработки €3,25 млрд. Но настоящей проблемой для России является катастрофический дефицит специалистов по данному профилю, пишет «Коммерсантъ».

Сумма в 100 млрд руб. учитывает расходы в период 2023–2025 гг. — средства пойдут на опытно-конструкторские работы (ОКР) по разработке производственного оборудования для выпуска микро-, СВЧ-, силовой и оптоэлектроники, а также сопутствующих материалов. Программа финансирования включает в себя как прямое субсидирование, так и работы в рамках госзакупок по 44-ФЗ; пропорции долей бюджетного и внебюджетного финансирования в Минпромторге не уточняют. При этом, как отмечалось на днях, общие расходы на микроэлектронную отрасль России будут выше. «В 2020 году бюджетные инвестиции не превышали 10 млрд руб. по году, в нынешнем году они составили уже 147 млрд руб., а в следующем превысят 210 млрд», — заявил глава Минпромторга и вице-премьер Денис Мантуров.

К 2027 году по итогам реализации программы финансирования власти рассчитывают получить полную номенклатуру отечественного оборудования для полупроводникового производства, следует из выступления гендиректора Международного научно-технологического центра МИЭТ на форуме «Микроэлектроника 2023». Это будут установки, позволяющие производить кремниевые пластины, обрабатывать их и нарезать на чипы. Также субсидии направят на разработку систем автоматизированного проектирования (САПР). Комплект оборудования включает фотолитографы, установки ионной имплантации, кластеры плазмохимического травления, установки для выращивания кремния.

Ожидается, что 2024 году будет получена первая отечественная фотолитографическая установка для производства полупроводников по нормам 350 нм, рассказал господин Мантуров. При этом на некоторых этапах производства будут использоваться приборы из КНР и Беларуси.

Мировым лидером на рынке оборудования для производства микроэлектроники является нидерландская ASML, чья доля, по разным оценкам, составляет от 80 % до 90 %. Оставшийся рынок поделён между японскими Nikon и Canon. В 2022 году, согласно отчётности, ASML направила на исследования и разработку €3,25 млрд (343,48 млрд руб. по официальному курсу на 11 октября). Но финансовые и неизбежные бюрократические затруднения — не самые большие препятствия для реализации российского проекта. Крупнейшей проблемой является кадровая, говорят собеседники «Коммерсанта»: в стране катастрофически сложно найти профильного специалиста с достаточными знаниями в области практической физики для создания машин по производству чипов. Как показала практика, «их в России оказалось буквально четыре-пять человек. Всем или под 80, или за 80 лет».

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

Michael Sterko

Ответить в теме на форуме (Уборка офиса после пожара) / 1.00 баллы

-

Alisa Sanina

Ответить в теме на форуме (Уборка офиса после пожара) / 1.00 баллы

-

Игорь Полищук

Начать тему на форуме (Уборка офиса после пожара) / 2.00 баллы

-

Георгий Кондрашев

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Yaier

Ответить в теме на форуме (Пластиковый бак на авто) / 1.00 баллы

-

Yaier

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Akano

Ответить в теме на форуме (Букмекерская контора) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Ремонт в новостройке) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Выставка современных технологий) / 1.00 баллы

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис  PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении

PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении  Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения

Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения  Google против фишинга: компания меняет правила отправки писем

Google против фишинга: компания меняет правила отправки писем

, это уже как то подозрительно звучит)

, это уже как то подозрительно звучит)

За оценку статьи в ленте (лайк или дизлайк)

За оценку статьи в ленте (лайк или дизлайк)  Ответить в теме на форуме

Ответить в теме на форуме  Новый пользователь

Новый пользователь

Подробнее...