Группа хакеров из Газы ассоциирована с серией кибератак, нацеленных на израильские частные организации в сферах энергетики, обороны и телекоммуникаций. Подробности активности были раскрыты Microsoft в ежегодном отчете Digital Defense Report , где кампания отслеживается под названием Storm-1133.

Оценка показывает, что данная группа продвигает интересы группы ХАМАС, поскольку большая часть активности направлена против организаций, воспринимаемых как враждебные к ХАМАС. Целью кампании стали организации в израильских секторах энергетики и обороны, а также объекты, лояльные к Фатх, палестинской политической партии со штаб-квартирой на Западном берегу реки Иордан.

Цепочки атак включают в себя сочетание социальной инженерии и поддельных профилей на LinkedIn*, выдающих себя за израильских менеджеров по персоналу, координаторов проектов и разработчиков ПО для отправки фишинговых сообщений, проведения разведки, доставки вредоносного ПО сотрудникам израильских организаций.

Microsoft также отметила попытки Storm-1133 проникнуть в системы сторонних организаций, имеющих публичные связи с объектами интереса Израиля. Вторжения предназначены для развертывания бэкдоров, а также конфигураций, позволяющих группе динамически обновлять инфраструктуру управления и контроля (C2), размещенную на Google Drive. Такая техника позволяет операторам опережать некоторые статические средства сетевой защиты.

Кибератаки происходят на фоне недавних заявлений хакерской группы Cyber Av3ngers , которая ранее принимала на себя ответственность за атаки на нефтеперерабатывающий завод и системы электроснабжения в Израиле, о взломе электростанции Дорад в Ашкелоне, которая является одной из крупнейших частных электростанций в Израиле. Группа Cyber Av3ngers является одной из нескольких хакерских группировок, которые связывают себя с Ираном и его союзниками.

Один из крупнейших VPN-сервисов HideMy.name подал иск к Роскомнадзору просьбой признать его блокировку незаконной. Пока дело будет на рассмотрении, все VPN-сервисы могут прекратить работу на территории России.

Непрозрачные условия

VPN-сервис HideMy.name (юрлицо — hidemy.network Ltd. из Белиза) подал исковое заявление в Таганский суд Москвы. Истец просит признать незаконной блокировку Роскомнадзором сайта HideMy.name. «Коммерсант» ознакомился с копией документа.

Блокировка осуществляется с июля 2023 г. без включения в реестр запрещенных сайтов, посредством технических средств противодействия угрозам (ТСПУ), как указано в заявлении. Истец отметил, что ТСПУ по закону предназначены для предупреждения угроз сетям связи, а VPN-сервис «является всего лишь клиентским приложением и не может представлять угрозу чему-либо».

Роскомнадзор составляет «перечень угроз», то есть поводов к применению ТСПУ, по итогам учений, мониторинга и исследований. «Но как они проводятся, непонятно. По логике за ними должны следовать документы с обоснованиями, но их размещение в открытом доступе не предусмотрено», — сказала изданию адвокат истца Екатерина Абашина.

Защищенный рунет

ТСПУ — оборудование, которое операторы должны ставить на сетях по закону о защищенном «суверенном рунете» с декабря 2021 г. Закон принят Госдумой в апреле 2019 г. Устанавливаемое «железо» предназначено для фильтрации трафика и ограничения доступа к запрещенным сайтам.

В апреле 2021 г. CNews писал, что все федеральные операторы связи стали жаловаться на то, что оборудование для «суверенного Рунета» вызывает системные сбои в работе их инфраструктуры. По их словам, это доставляет серьезные неудобства не только им самим, но и их клиентам, периодически сталкивающимся с недоступностью востребованных интернет-ресурсов.

«Передача данных через ТСПУ создаст условия для укрепления целостности, устойчивости и безопасности государства, поможет обеспечить правопорядок и прекратить распространение запрещенной информации», — сказали CNews в Минцифры в августе 2021 г.

По данным Роскомнадзора, которые приводили «Известия» в июле 2023 г., через ТСПУ проходит 100% трафика мобильной связи и свыше 95% потока фиксированной связи. Системы блокировки киберугроз установлены у 367 операторов, которые в том числе обеспечивают фильтрацию трафика у провайдеров, использующих их мощности для подключения к глобальному интернету.

Третья блокировка

Сервис HideMy.name блокируется не первый раз. В 2017 г. HideMe.ru, как он тогда назывался, был внесен Роскомнадзором в Реестр запрещенных и заблокирован. Решение о блокировке принял Учалинский районный суд Уфы (республика Башкортостан). Это суд принял тогда наибольшее число решений по блокировкам доступа к анонимайзерам. Строка анонимайзера была удалена с главной страницы сайта. Доступ к ресурсу был разблокирован спустя несколько месяцев.

Второй раз сервис заблокировали в 2018 г. по решению районного суда Йошкар-Олы. Прокурор Марий Эл заявил, что на сайте есть анонимайзер и обратился в суд. В качестве доказательства был предоставлен скриншот, на котором этого самого анонимайзера не оказалось, однако суд его принял. HideMy.name удалось оспорить блокировку. В июне 2019 г. Роскомнадзор исключил его сайт из Реестра запрещенных.

Третья блокировка ресурса может стать последней. Все VPN-сервисы перестанут работать в России 1 марта 2024 г., если приказ Роскомнадзора, опубликованный 18 сентября 2023 г., вступит в силу. Пока это лишь проект приказа, но если он будет принят, то его действие продлится до сентября 2029 г., как писал CNews.

Источник:https://www.cnews.ru/news/top/2023-10-04_zablokirovannyj_vpn-servis

Система будет следить за жизнью людей, чтобы оценить гражданскую «полезность для государства».

Российский государственный социальный университет (РГСУ) разрабатывает платформу «Мы», которая формирует социальный рейтинг для россиян на основе его параметров. Университет призывает студентов, преподавателей и пользователей интернета зарегистрироваться на платформе и принять участие в тестировании системы.

Платформа «Мы» уже доступна по ссылке – пользователям предлагают внести все данные о себе, включая копию паспорта.

Система анализирует такие данные, как образование, наличие детей, льготы, суммы ежемесячного дохода, кредитную историю, судимости, наличии аккаунтов в социальных сетях, посты в интернете, участие в общественной жизни, наличие госнаград, знание языков, вредные привычки и занятия спортом.

Данные, собираемые системой, собираются привязать к ИНН, СНИЛС, паспорту и номеру телефона человека. Каждый параметр человека, например его пристрастие к спорту, будет представлен в виде двузначного числа, где первое число — социальный статус, второе — социальный уровень.

Система «Мы» будет полезна не только для банков, но и губернаторам для разделения граждан на классы по полезности для государства. Так считают создатели системы.

Система будет составлять не только нынешние заслуги человека, но и учитывать его перспективы, то есть вероятность и готовность личности поддержать государственные инициативы в интересах страны.

То есть социальный уровень (СУ) женатого многодетного мужчины-заводчанина будет выше, чем бездетного мужчины-инфобизнесмена. Какие привилегии будут получать люди с высоким СУ, представители РГСУ не говорят. В университете сообщили, что пока все находится на этапе тестирования, а студентов приглашают участвовать исключительно на добровольной основе.

В его рамках [проекта «Мы»] наши ученые ставят задачу разработать современную систему социального скоринга на специально созданной квалиметрической платформе с использованием вероятностных и статистических моделей оценивания. Одним из результатов исследования станет создание такой системы, которая может использоваться органами власти всех уровней, общественными организациями для реализации оперативной и объективной социальной поддержки населения. Работа в этом направлении стартовала более года назад и предполагает сбор определенной социальной информации респондентов, которые принимают участие в исследовании на добровольной основе. Мы рады, что и студенты, и профессорско-преподавательский состав приняли участие в этой работе. Исследовательская часть проекта завершится в 2023 году.

Пресс-служба РГСУ

В Китае система социального кредита действует 7 лет подряд. Законопослушные граждане с высоким рейтингом, имеют больший шанс устроиться на работу, получить кредит и обслуживаться в госучреждениях. Снижает рейтинг нарушение ПДД, критика власти в соцсетях и асоциальное поведение. Человек с низким социальным рейтингом в Китае не может получить кредит, устроиться на работу и путешествовать.

- Подробности

- Автор: marussia

- Категория: Роскомнадзор

- Просмотров: 221

Роскомнадзор с 1 марта 2024 года планирует блокировать все VPN-сервисы в России. Об этом сообщил зампредседателя Совета по развитию цифровой экономики при Совете Федерации Артем Шейкин.

С 1 марта 2024 года вступит в силу приказ, согласно которому VPN-сервисы, предоставляющие доступ на запрещенные в России сайты, будут заблокированы Роскомнадзором

Сенатор Артем Шейкин

По его словам, действие документа будет распространяться на все магазины приложений, которые предлагают пользователям скачать VPN-сервисы, в том числе и самые крупные — Google Play и AppStore.

В Госдуме высказались о блокировке всех VPN-сервисов словами «очень странно»

Глава комитета Госдумы по информполитике Александр Хинштейн отреагировал на информацию о блокировке всех VPN-сервисов в России фразой «звучит очень странно». Он объяснил, что Роскомнадзор уже законодательно наделен правом ограничивать доступ к таким приложениям. По его словам, ведомство блокирует их регулярно.

Хинштейн предположил, что в Совфеде имели в виду другой приказ. Документ, как уточнил депутат, предусматривает ограничение VPN-сервисов, нарушающих российское законодательство, в поисковой выдаче.

Ни о каких других новых приказах, касающихся VPN, руководству Роскомнадзора, с которым я связался, неизвестно

Депутат Александр Хинштейн

Зампредседателя комитета Госдумы по информационной политике, информационным технологиям и связи Олег Матвейчев на фоне новостей о блокировке всех VPN-сервисов заявил, что к таким программам в России уже ограничивают доступ. Он объяснил, что блокируются те VPN-сервисы, которые не соблюдают предписание Роскомнадзора ограничивать доступ к определенному контенту. «Одни VPN-сервисы, условно, хорошие, другие — плохие», — пояснил депутат. Ранее он отмечал, что заблокировать все VPN-сервисы в России разом невозможно, потому что постоянно появляются новые.

В Роскомнадзоре ответили на вопрос о блокировке всех VPN-сервисов

В Роскомнадзоре уточнили: нововведение подразумевает, что ведомство будет самостоятельно принимать решение о внесении сайтов об обходе блокировок в Единый реестр запрещенной информации. Как объяснили в регуляторе, после того, как Роскомнадзор получит необходимые полномочия, будут разработаны специальные критерии. С их помощью ведомство будет самостоятельно определять, к каким материалам доступ следует ограничить.

О том, что Роскомнадзор захотели наделить полномочиями блокировать сайты с информацией о методах и способах обхода блокировок в России, сообщалось в сентябре.

Сейчас блокировка ресурсов с запрещенной в России информацией может происходить в судебном и внесудебном порядке. Без решения суда Роскомнадзор может блокировать сайты, на которых, в частности, есть детская порнография, информация о способах изготовления наркотиках или о способах совершения самоубийства. При этом один из критериев для блокировки — наличие на нем информации о способах, методах обеспечения доступа к ресурсам, доступ к которым ограничен в России.

Могут ли привлечь к ответственности за использование VPN?

Россиян неоднократно заверяли в том, что наказание за использование VPN-сервисов не предусмотрено. Так, в марте 2022 года об этом говорил сенатор Андрей Клишас.

«Запрет ресурсов, позволяющих обходить блокировки, возможен, но ответственности граждан за пользование такими ресурсами не будет», — сказал он.

Глава Минцифры Максут Шадаев, в свою очередь, подчеркивал, что министерство выступает против ответственности для россиян за использование VPN.

Осенью 2023 года Шадаев вновь заявил, что в России не планируется введение наказания за использование VPN-сервисов.

Нет, не будет. Ответственности [за использование VPN] не будет

Максут Шадаев

Глава Минцифры

Когда в России начались блокировки VPN-сервисов?

В 2019 году Роскомнадзор потребовал от ряда VPN-сервисов подключиться к государственной информационной системе (ФГИС), чтобы ограничивать доступ к запрещенным в стране сайтам. VPN-сервисам, которые не подчинятся требованию, в Роскомнадзоре пригрозили блокировкой.

В июне 2021 года ведомство ограничило доступ к сервисам по обходу блокировок VyprVPN и Opera VPN. В Роскомнадзоре пояснили, что такой шаг был сделан «в соответствии с регламентом реагирования на угрозы обхода ограничений доступа к детской порнографии, суицидальному, пронаркотическому и иному запрещенному контенту». Спустя несколько месяцев в России было заблокировано шесть других VPN-сервисов — Hola!VPN, ExpressVPN, KeepSolid VPN Unlimited, Nord VPN, Speedify VPN и IPVanish VPN.

С массовой блокировкой VPN-сервисов россияне столкнулись в 2022 году на фоне ограничения доступа в стране к ряду ресурсов, включая популярные соцсети Instagram и Facebook (платформы запрещены в России; принадлежат компании Meta, которая признана экстремистской и запрещена в РФ). Так, в марте 2022 года депутат Хинштейн заявил, что ведомство ограничило доступ к около 20 популярным VPN-сервисам. В июне того же года в Роскомнадзоре сообщили, что заблокировано уже более 30 таких сервисов.

- Подробности

- Автор: marussia

- Категория: Роскомнадзор

- Просмотров: 195

Роскомнадзор планирует выпустить приказ, согласно которому с 1 марта 2024 года VPN-сервисы во всех магазинах приложений, включая Play Market и AppStore, будут блокироваться в случае предоставления ими доступа к заблокированным ресурсам, сообщил РИА Новости зампред Совета по развитию цифровой экономики при Совете Федерации, сенатор Артём Шейкин.

"С 1 марта 2024 года вступит в силу приказ, согласно которому VPN-сервисы, предоставляющие доступ на запрещенные в России сайты, будут заблокированы Роскомнадзором во всех маркетах", - сказал сенатор.

Он подчеркнул, что этот приказ касается и тех VPN-сервисов, которые дают доступ, в частности, к запрещенному в России Instagram*.

"Отмечу, что особо важно ограничить доступ граждан к продуктам компании Meta*, которая признана экстремистской организацией", - заключил Шейкин.

Ранее Шейкин рассказал РИА Новости, что руководителю Роскомнадзора Андрею Липову было направлено обращение с просьбой проверить выполнение VPN-сервисами законодательства России в официальном магазине приложений для системы Android RuStore и при необходимости заблокировать эти сервисы.

* Деятельность Meta (соцсети Facebook и Instagram) запрещена в России как экстремистская.

Цифровой след под угрозой: как поправки в закон могут изменить правила игры.

Ассоциация больших данных (АБД), в которую входят такие крупные компании как «Яндекс», VK, «Ростелеком», «МегаФон» и другие, обратила внимание на потенциальные риски, связанные с недавно внесенными в Госдуму поправками к ряду федеральных законов («О ФСБ», «О государственной защите судей…», «О полиции» и т. п.) . Они предлагают специфические механизмы работы с персональной информацией определенных групп лиц. Среди прочего, силовые структуры получат возможность удалять и подменять записи, связанные с такими лицами, включая удаленный доступ к базам.

Возможность модификации информации и «бесконтрольный доступ органов обороны и правопорядка» к базам персональных данных может нарушить их работу и целостность, а также создает риски передачи сведений третьим лицам, говорится в отзыве АБД, с которым ознакомилось издание «Коммерсантъ» .

Это, в свою очередь, может повлечь риски административного и уголовного преследования лиц, ответственных за базы, из-за несоответствия с другими законами, особенно для финансовых организаций и субъектов критической информационной инфраструктуры (КИИ). АБД также критикует требование уведомлять органы власти о появлении в базах "сведений о ведомственной принадлежности" людей. В ассоциации уточняют, что непонятно, что включено в эти сведения.

АБД подчеркивает, что в целом не возражает против концепции законопроекта и признает «значимость достижения целей проектируемого регулирования», как сказано в отзыве. Однако ассоциация просит либо исключить положения об удаленном доступе силовых органов к базам данных, либо разрешить это только для государственных и муниципальных информационных систем.

Изъятие или модификация данных должны осуществляться не напрямую, а через отправку официальных запросов, «в том числе через выделенных работников операторов персональных данных, имеющих допуск к государственной тайне».

В АБД подтвердили подготовку отзыва, добавив, что 31 августа отправили предложения в ФСБ, правительственный аппарат и комитет Госдумы по информационной политике. В указанных органах не ответили на запросы Коммерсанту. Совет Госдумы 18 сентября включил законопроект в программу на ноябрь.

- Подробности

- Автор: marussia

- Категория: Роскомнадзор

- Просмотров: 399

ФГУП «Главный радиочастотный центр» (ГРЧЦ, подведомствен Роскомнадзору) 28 сентября разместил на портале госзакупок тендер на доработку ИС МИР, которая работает с 2021 года, а также интеграцию ее с новой автоматизированной системой «Чистый интернет» (АС ЧИ) и системой выявления нарушений в изображениях и видеоматериалах с использованием нейросетей (ИС «Окулус»). Из технического задания следует, что работы проводятся для увеличения охвата анализируемых материалов, выявления «сложных признаков нарушений законодательства» и сокращения времени на выявление запрещенной информации в сети (с 10 тыс. запросов на сбор по каждой социальной сети в час минимум до 20 тыс.).

Тендер включает обновление Информационной системы мониторинга интернет-ресурсов (ИС «МИР») и интеграцию ее с новыми системами «Чистый Интернет» и «Oculus», а также добавлении в механизм мониторинга ботнетов для сбора данных в соцсетях.

Цель разработки – повысить охват анализируемых материалов, выявить даже малейшие нарушения законодательства, сократить время обнаружения запрещенной информации в сети.

Система «Окулус», запущенная Роскомнадзором в феврале, анализирует изображения, текст и автоматически выявляет экстремистские материалы, призывы к массовым беспорядкам, самоубийствам, употреблению наркотиков и пропаганде ЛГБТК.

В тендере также предусмотрено внедрение подсистемы «Бот-ферма» в системе «Чистый Интернет».

Ведомство намерено покрывать 100% Рунета. Боты будут проникать даже в закрытые группы и сообщества и отслеживать каждое сообщение, докладывая в РКН.

Внедрение ботнетов для сбора данных может потребовать значительных вычислительных ресурсов и инвестиций в инфраструктуру.

Системы будут модернизированы для мониторинга девяти сервисов, включая «ВКонтакте», «Одноклассники», YouTube и Telegram.

Наиболее распространенным, популярным и известным сервисом для общения в мире является WhatsApp, а пользуется данное программное обеспечение огромной колоссальной популярностью, то есть очень многие люди его активно используют, находя данный сервис самым лучшим и наиболее привлекательным по совокупности особенностей. С использованием тех функциональных возможностей, доступ к которым он предоставляет, можно совершать голосовые звонки, отправлять текстовые сообщения, звонить по видеосвязи, делиться разного рода медиафайлами, раскрывать местоположение другим пользователям, а вместе с тем совершать огромное множество различных других действий, не ограничивая себя каким-либо образом. Программное обеспечение стремительно развивается, получая все больше возможностей.

Разработчики WhatsApp снова и снова придумывают, чем порадовать пользователей. И уже совсем скоро, в ближайшие несколько месяцев, выйдет новая версия мессенджера для устройств на базе Android, iOS, Windows, macOS и Linux, которая получит совершенно новый дизайн.

Судя по всему, создатели крупнейшего в мире мессенджера с аудиторией в более чем 3 млрд человек сочли нынешний внешний вид программного обеспечения устаревшим, посчитав необходимым заменить его на совершенно новый, который не использовался когда-либо ранее до этого самого момента. Обновленное программное обеспечение имеет стиль минимализма, а встретить в таком можно преимущественно черные, белый и зеленый цвета. Посредством перехода на новый дизайн мессенджер тем самым делает шаг в будущее, так как его внешний вид не обновлялся с 2013 года, то есть вот уже как целых десять лет.

Новый дизайн уже доступен в самой новой и актуальной бета-версии WhatsApp, однако в финальной стабильной версии программного обеспечения он появится лишь в ближайшие несколько месяцев, потому что сначала разработчикам необходимо доработать новый внешний вид, а вместе с тем исправить и полностью устранить любые возможные ошибки и проблемы, если такие окажутся выявлены в процессе тестирования ПО. Помимо того, что все элементы мессенджера теперь выглядят совершенно иначе, сервис также получил некоторые другие особенности, в том числе новый дизайн иконки закрепленного чата, иной стиль вкладок, убранные элементы и ряд других нюансов, к которым теперь всем придется привыкать заново. Обновленный внешний вид затрагивает все элементы и аспекты мессенджера, вплоть до меню настроек и функций быстрого доступа.

Новейшая версия WhatsApp должна выйти до конца 2023 года, пускай сами разработчики пока что и не сообщали конкретных сроков релиза мессенджера с совершенно новым дизайном, из-за которого сервис изменился до неузнаваемости и стал иным, нежели когда-либо раньше до этого самого момента. Вместе с релизом программного обеспечения, вероятно, пользователей ждут некоторые другие улучшения, которые сделают данный мессенджер еще лучше, удобнее и практичнее во всех смыслах и отношениях. Установить обновленную версию мессенджера с новым дизайном 2023 года вскоре станет возможно через App Store, Google Play, Windows Store или любой другой маркетплейс, где это программное обеспечение доступно для загрузки и установки.

Источник:https://akket.com/osnovnaya/288207-bolshie-peremeny-whatsapp-izmenilsya-do-neuznavaemosti.html

- Подробности

- Автор: marussia

- Категория: Криптовалюта

- Просмотров: 315

Биржа объявила о полном уходе с российского рынка, но переводит пользователей на новую платформу, запущенную за день до этого. Эксперты рассказали «РБК-Крипто» о возможных причинах и последствиях решения Binance.

Крупнейшая в мире криптовалютная биржа Binance заключила соглашение о продаже всего своего российского бизнеса. Согласно официальным публикациям биржи, переход существующих пользователей на новую платформу и процесс отключения займут до одного года.

Под «новой платформой» понимается биржа CommEX, которая сообщила о своем открытии за день до официального объявления об уходе Binance из России. Новые пользователи, прошедшие процедуру верификации персональных данных, будут частично перенаправлены на платформу CommEX. Глава Binance Чанпэн Чжао заявил, что для плавного перевода клиентов Binance на новую площадку «будет сделано все, что возможно».

У новой биржи уже открыты страницы в соцсетях и телеграм-каналы, а агенты поддержки в русскоязычном чате обещают в ближайшее время «сообщить детали и ответить на вопросы». На главной странице сайта биржи говорится, что она предоставляет доступ «к одному из самых крупных пулов ликвидности в мире».

Когда в июне Binance объявила об уходе из Нидерландов, аккаунты местных клиентов аналогичным образом перенесли на местную биржу Coinmerce. Сейчас в рамках соглашения с CommEX Binance «полностью прекращает свою деятельность» в России и у Binance не останется права на получение части прибыли после продажи и возможности обратного выкупа долей в бизнесе, сообщили представители площадки. В течение следующих нескольких месяцев Binance «закроет все биржевые сервисы и прочие бизнес-направления в России».

Ранее в Binance уже заявляли, что рассматривают возможность полного ухода с российского рынка. На протяжении последних месяцев Binance последовательно ограничивала возможности для российских пользователей на фоне обвинений в поддержке обхода санкций. 27 августа Binance запретила клиентам из России операции с любой валютой, кроме рубля, через собственную p2p-платформу, а пользователей, прошедших верификацию в качестве граждан других государств, отключила от операций с рублями.

В начале сентября в один день заявили об отставке два отвечавших за российский регион топ-менеджера Binance — Глеб Костарев и Владимир Смеркис. Оба не ответили на запрос «РБК-Крипто» о комментарии.

Почему Binance уходит

Подобное решение Binance «не вызывает удивления», считает криптоэксперт и автор телеграм-канала GFiS Channel Таисия Романова. Binance уже давно находилась под давлением по поводу несоблюдения санкционных мер в отношении российских пользователей. Кроме того, маркирование криптовалюты, которую отправляли на Binance с подсанкционных площадок Garantex и Bitzlato, приводило к блокировке депозитов и нарастающему недовольству пользователей. Неопределенность в законодательстве в сфере криптовалют со стороны российских властей, по ее мнению, также сыграла роль.

«Доля российской ликвидности была весомой и значимой для бизнеса Binance, но с учетом всех этих факторов игра уже не стоила свеч».

Тем не менее решение о продаже бизнеса выглядит, «скорее, изящным, нежели фатальным». Офшорная структура новой площадки, скорее всего, является аффилированной с Binance. Ранее аналогичным образом криптобиржа EXMO продала российскую часть бизнеса казахстанской структуре, схожим образом в 2022 году поступил брокер Freedom Finance, напоминает Романова. Собеседники «РБК-Крипто» из участников рынка говорят, что за площадкой CommEX также могут стоять казахстанские предприниматели.

Не совсем ясно, как будет распределена ликвидность на новой площадке, или фактически это будет так называемая кухня для российских пользователей, рассуждает Романова. В таком случае массовый уход пользователей на другие биржи, по ее мнению, будет неминуем. «Те же Bybit или BingX уже получили существенный прирост по новым пользователям, а доверия к новой структуре, разумеется, будет меньше. Если же будет какое-то техническое решение по объединению ликвидности с основной площадкой Binancе, то особой разницы для пользователей быть не должно», — поясняет эксперт.

Площадка CommEX была представлена лишь на днях, и по статистике торгов (в частности, p2p) — совершенно «пустая», отмечает аналитик рынка криптовалют Виктор Першиков. По его мнению, она была открыта именно для целей перевода клиентов, так как Binance, очевидно, не хочет терять российский рынок и, хоть и заявляет об уходе из России, намерена сохранить за собой клиентскую базу и доход, получаемый с российских клиентов.

«Новая площадка всегда вызывает вопросы у пользователей, и ждать, что на CommEX придут все российские клиенты Binance, не приходится. Очевидно, что многие выберут другие платформы, но будут и те, кто станет работать на CommEX, в том числе за счет рекламы со стороны Binance и различных маркетинговых акций, которые будет устраивать команда Чжао», — предсказывает эксперт. Глава Binance уже анонсировал скидку 25% на торговые комиссии держателям криптовалюты BNB на новой площадке.

Команда CommEX также сообщила «РБК-Крипто», что на площадке не будет ограничений для россиян. По словам представителя биржи, все продукты и услуги будут полноценно работать в России.

Все юридические документы на сайте CommEX размещены или обновлены 26 и 27 сентября, что может свидетельствовать о том, что сервис полностью новый, комментирует руководитель практики «Цифровая экономика» GMT Legal Денис Поляков. Биржа управляется компанией на Сейшельских островах, где «отсутствует регулирование деятельности, связанной с криптовалютами». В условиях использования сервисом CommEX закреплен перечень стран, пользователей из которых биржа не обслуживает. В него включены почти все страны ЕС, Сингапур и США, как страны наиболее активно настроенные в части пресечения деятельности нелицензированных поставщиков услуг криптовалют, отмечает юрист.

«Несмотря на то что прямых данных, свидетельствующих о наличии связи между Binance и CommEX, нет в свободном доступе, косвенные признаки позволяют предположить, что CommEX создан Binance специально для выделения российской части сервиса».

Вероятно, это сделано в целях снятия рисков введения вторичных санкций в отношении юридических лиц, входящих в группу Binance, рассуждает Поляков: «Судя по всему, перевод работы с российскими пользователями на казахстанское юридическое лицо не позволил Binance в полном объеме обезопасить себя от претензий со стороны европейских и американских регуляторов».

Нужно ли выводить средства

Со стороны происходящее похоже на импульсивный поступок, считает старший аналитик Bestchange.ru Никита Зуборев. По его мнению, это сделано либо для того, чтобы «пустить пыль в глаза» регуляторам из ЕС и США, либо в максимальной спешке. Немного смущает тот факт, что биржа установила переходный период продолжительностью год, отмечает эксперт.

По его мнению, российским пользователям без острой необходимости пока не стоит держать средства как на Binance, так и на CommEX. «Каждый должен оценивать риски самостоятельно, но, если нет необходимости держать средства на счетах биржи в период турбулентности, не видим оснований для продолжения работы с ней, особенно учитывая обилие альтернативных сервисов», — отметил Никита Зуборев.

«Когда средства пользователей «добровольно-принудительно» передают другой компании, созданной менее суток назад, это добавляет много рисков».

Кроме того, весомым плюсом Binance для россиян был максимально широкий рынок p2p, что рождало высокую конкуренцию и максимально выгодные обменные курсы. В условиях такого «размазывания» предложений по двум независимым площадкам эта выгода будет пропадать, отмечает аналитик.

Неясно и то, как в будущем изменится практика применения AML-политики к средствам, которые будут выведены уже не с Binance, а с новой биржи, дополняет Зуборев. Представители CommEX уже заявили, что пользователям доступен вывод средств до 2 BTC ($53,5 тыс. по курсу на 27 сентября) без прохождения процедуры «Знай своего клиента» (KYC). Регуляторы других стран могут посчитать это дополнительным риском и помечать рискованными транзакции всех пользователей этой биржи без исключения.

Источник:https://www.rbc.ru/crypto/news/6513f9b39a794781f4f94722

- Подробности

- Автор: marussia

- Категория: Криптовалюта

- Просмотров: 487

Согласно исследованиям, до 40% всех биткоин-транзакций связаны с преступностью – это издержки повышенной анонимности криптовалюты по сравнению с фиатом. При этом нельзя забывать, то все транзакции в блокчейне прозрачны и отслеживаемы, поэтому проследить путь каждой монеты или ее части не составляет труда.

Представим, что вы получили «грязные» биткоины, задействованные ранее в преступных транзакциях, и сами об этом не знаете. Есть риск, что к вам возникнут вопросы у правоохранительных органов. Ситуация не из приятных. Разберемся, откуда берется грязный Bitcoin и как проверить монеты на чистоту.

Что такое AML проверка криптовалюты

AML (Anti Money-Laundering, борьба с отмыванием денег) – это комплекс мер, законов и политик для предотвращения обналичивания преступниками незаконно полученной криптовалюты.

В 2014 году FATF (Целевая группа по финансовым мероприятиям, межправительственный орган, который устанавливает международные стандарты) опубликовала руководство по борьбе с отмыванием денег в криптовалютах. Сеть по борьбе с финансовыми преступлениями США (FinCEN), Европейская комиссия и другие регуляторы юридически утвердили большинство из этих рекомендаций.

Это коснулось криптовалютных бирж и эмитентов стейблкоинов, некоторых площадок DeFi и NFT. Они должны проводить проверки KYC и отслеживать подозрительную активность, чтобы пресекать противозаконные транзакции, которые могут быть связаны с отмыванием денег и финансированием терроризма. А также – сообщать о подозрительной деятельности соответствующим регулирующим органам.

Можно выделить несколько причин, по которым криптовалюты используются в преступных транзакциях:

- Анонимность. Хотя существуют методы, позволяющие связать криптовалюту с определенной личностью, их можно обойти.

- Трансграничные переводы. Безграничный охват везде, где есть интернет.

- Невозможность полноценного централизованного надзора. Правоохранительные органы не могут арестовывать активы в отношении одного центрального местоположения или организации, максимум – могут сотрудничать с биржами, чтобы получать от них информацию.

Монета считается грязной, если была вовлечена в какую-либо незаконную деятельность, такую как взломы бирж и кошельков, отмывание денег, мошеннические схемы и проекты, рынки даркнета, где продаются наркотики, краденые данные карт и т.д.

Идентифицировать грязные биткоины можно при помощи проверок AML. Программное обеспечение для блокчейн-анализа – быстро развивающаяся индустрия.

Как защитить свой кошелек

Советы, которые дают эксперты пользователям, желающим уберечь себя от грязных BTC:

- Не используйте биткоин-миксеры, скрывающие происхождение монет. Средства, полученные из микшеров, для многих криптобирж являются красным флагом. Попытавшись завести такую криптовалюту на биржу, можно столкнуться с проблемами – блокировка аккаунтов, расследование.

- Используйте минимум два кошелька для входящих транзакций: один – для 100% чистых, другой для потенциально рискованных. Первый будет содержать монеты от надежных партнеров, регулируемых бирж, майнинг-пулов, различных сервисов с интегрированной проверкой KYC.

- Используйте специальное ПО для проверки. Подробнее о нем чуть ниже.

Получив потенциально рискованную транзакцию, прежде чем отправлять деньги еще куда-либо, проверьте, не содержится ли там грязных биткоинов. Для этой цели можно использовать такие сервисы:

- Сайт и телеграм-бот AML Bot.

- Блокчейн-обозреватель GetBlock (для эфириума подойдет также Etherscan).

- AMLNode

Как правило, сервисы требуют небольшой оплаты, но есть и бесплатные тестовые проверки. Достаточно ввести хэш транзакции, чтобы отправить ее на анализ и узнать все возможные риски. Результат основывается на данных, поставляемых правоохранительными органами или аналитическими компаниями о криптовалюте, задействованной в преступных деяниях.

Что делать если биткоин грязный

Если вы проверили полученную криптовалюту и обнаружили, что она действительно грязная, отмыть ее можно только через миксеры – но, как мы уже говорили, при этом есть риск получить другие грязные монеты. Перевод на децентрализованные биржи, разбрасывание по разным кошелькам и последующее обналичивание – не решение проблемы, это без проблем отслеживается.

Вот почему мы рекомендовали выше иметь два кошелька. Большая часть ваших средств должна путешествовать только по регулируемым платформам, тогда им ничего не угрожает. А с грязными монетам, скорее всего, придется попрощаться, если не хотите рисковать.

Заключение

Если у вас сложилось впечатление, что биткоин – сугубо инструмент преступников, то на самом деле это уже давно не так. Процент BTC, задействованных в нелегальных операциях, с каждым годом падает, а объем регулируемых транзакций растет быстрыми темпами – взять хотя бы миллиарды долларов, инвестированные в криптовалюту институционалами. Тем не менее, из-за технических особенностей биткоин, конечно, удобен для преступников, а AML меры хотя бы отчасти этому мешают.

WhatsApp прекратит поддержку мессенджера на устройствах Android ниже 5.0

Работа американского мессенджера WhatsApp перестанет поддерживаться на старых смартфонах. Как сообщили разработчики, с конца октября поддержка приложения на гаджетах, работающих на ОС Android, будет осуществляться лишь в версии 5.0 и выше.

"Начиная с 24 октября 2023 года будет поддерживаться только ОС Android версии 5.0 и выше", — говорится в сообщении.

Нововведение затронет сразу несколько поколений Android, в том числе 4.1, 4.2, 4.3 и 4.4. К слову, речь идёт о миллионе пользователей, обладателей Samsung Galaxy Note 2, Samsung Galaxy S2, HTC One и других устройств. При этом пока не ясно, идёт речь о прекращении рассылки новых обновлений мессенджера или же о полном прекращении его работы на таких устройствах.

Владельцам iPhone повезло больше, для них условия остаются прежними — требуется гаджет на базе iOS 12 и новее.

Между тем WhatsApp передумал запускать каналы в России. Как объяснил первый замглавы Комитета Госдумы по информполитике Антон Горелкин, всё дело в возможной блокировке приложения на территории нашей страны, которой так опасаются разработчики.

Источник:https://life.ru/p/1610008?utm_source=yxnews&utm_medium=desktop

-

Hah

Ответить в теме на форуме (Программы для андроид) / 1.00 баллы

-

Hah

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Resa

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Hanvel

Ответить в теме на форуме (Двери в квартиру) / 1.00 баллы

-

Milli

Ответить в теме на форуме (Какие купить двери?) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

Tong

Ответить в теме на форуме (Сервис моментальных выплат для таксопарков) / 1.00 баллы

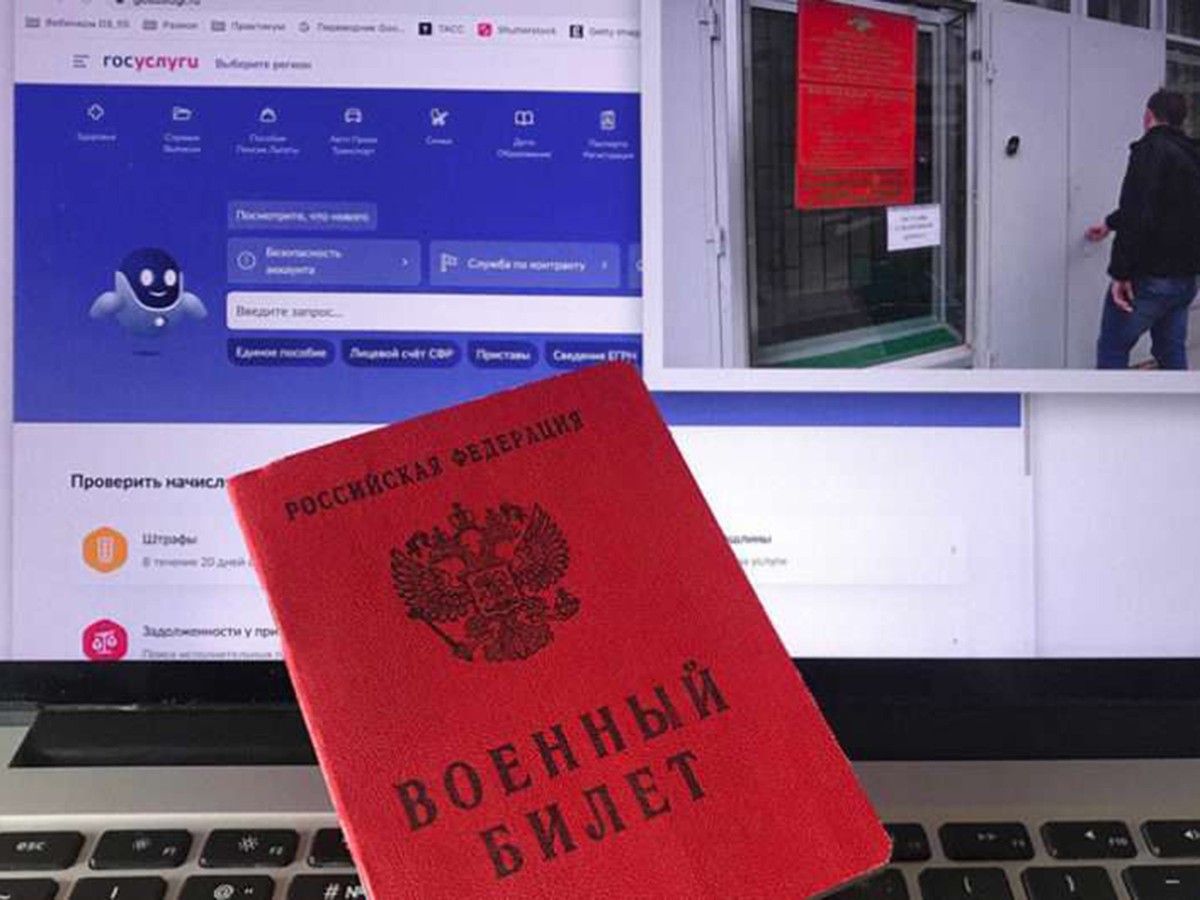

Единый реестр воинского учета обойдется в 4 млрд рублей. Какие данные о россиянах в него внесут

Единый реестр воинского учета обойдется в 4 млрд рублей. Какие данные о россиянах в него внесут  Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис  Полиция Германии ликвидировала инфраструктуру даркнет-маркета Nemesis

Полиция Германии ликвидировала инфраструктуру даркнет-маркета Nemesis  PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении

PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении

, это уже как то подозрительно звучит)

, это уже как то подозрительно звучит)

Ответить в теме на форуме

Ответить в теме на форуме  Новый пользователь

Новый пользователь

Подробнее...