База с данными миллионов пользователей Telegram в виде связки «номер телефона — ник» попала в даркнет.

В даркнете опубликовали базу с информацией о нескольких миллионах пользователей Telegram. В файле размером 900 мегабайт содержатся уникальные идентификаторы пользователей и телефонные номера, сообщает «Код Дурова».

Редакция издания проверила файл и нашла в нём номера своих сотрудников. Сколько пользователей оказались в базе, пока неизвестно, но на скриншотах видно, что она содержит более 40 миллионов записей.

В Telegram изданию подтвердили факт существования базы. Там объяснили, что такая информация собирается через встроенную функцию импорта контактов ещё при регистрации. «К сожалению, ни один сервис, позволяющий пользователям общаться с контактами из своей телефонной книги, не может полностью исключить подобный перебор», — сказали там.

Для решения этой проблемы компания в 2019 году добавила в мессенджер настройку «Кто может добавлять меня в контакты по номеру телефона», которая позволяет скрыть связь между аккаунтом и номером телефона.

В Telegram также подчеркнули, что больше половины слитых контактов не актуальны, так как более 84% данных собраны до середины 2019 года. Почти 70% аккаунтов в базе — это пользователи из Ирана, еще 30% — из России.

Информация размещена на странице в Pastebin, содержащей ссылки на 15 архивов общим объемом примерно 60 ГБ.

В Сети в открытом доступе оказался массив внутренней документации ООО «Медицинско-правовая компания», работающей под брендом «ПризываНет.ру». Информация размещена на странице в Pastebin, содержащей ссылки на 15 архивов общим объемом примерно 60 ГБ.

По имеющимся данным, документация охватывает период с 2015-го по середину 2020 года и содержит в том числе бухгалтерскую информацию, персональные сведения клиентов, включая сканы медицинских документов и паспортов, адреса, телефоны, ссылки на страницы в соцсетях и профили в мессенджерах, скриншоты переписки во «ВКонтакте», а также сведения о банковских картах и кредитные договоры. Одна из ссылок ведет на «пробник», поэтому не исключено, что некоторая часть данных уже выставлена на продажу.

Архивы также включают списки сотрудников, внутренние регламенты и прочую информацию. Массив составлен из наборов различных папок и файлов, что может указывать на возможную причастность к утечке одного из сотрудников компании или хищение из внутреннего файлового хранилища. ООО «Медицинско-правовая компания» уже проинформирована об утечке данных.

Данные пяти миллионов россиян, зарегистрировавшихся на одном из сайтов по поиску работу, были слиты в сеть, сообщает РИА Новости со ссылкой на компанию DeviceLock, которая занимается разработкой систем борьбы с утечками информации. Отмечается, что файлы, вероятно, были украдены с портала SuperJob.

«Суммарно во всех файлах содержится пять миллионов строк, после очистки которых от дублей остается около 4,8 миллиона строк. Файлы можно скачать бесплатно», — рассказали агентству, отметив, что утечка могла произойти из-за имеющейся уязвимости в сервере базы данных.

В открытом доступе оказались фамилии, имена и отчества, пол, даты рождения, телефоны, адреса электронной почты, города, желаемый уровень зарплаты, а также названия операторов мобильной связи, регионы и часовые пояса пользователей. Эксперт DeviceLock отметил, что в слитой информации нет платежных данных, поэтому она, скорее всего, будет использоваться для рассылки спама.

Ранее в июне в сети оказалась доступна база с данными миллионов любителей онлайн-покупок. К примеру, в ней содержались сведения о 300 миллионах пользователей AliExpress, создавших свои аккаунты в 2014 году. Кроме того, злоумышленники выставили на продажу личную информацию 145 миллионов пользователей Ebay, 77 миллионов пользователей Sony PlayStation Network, 35 миллионов пользователей Steam (Valve) и многих других.

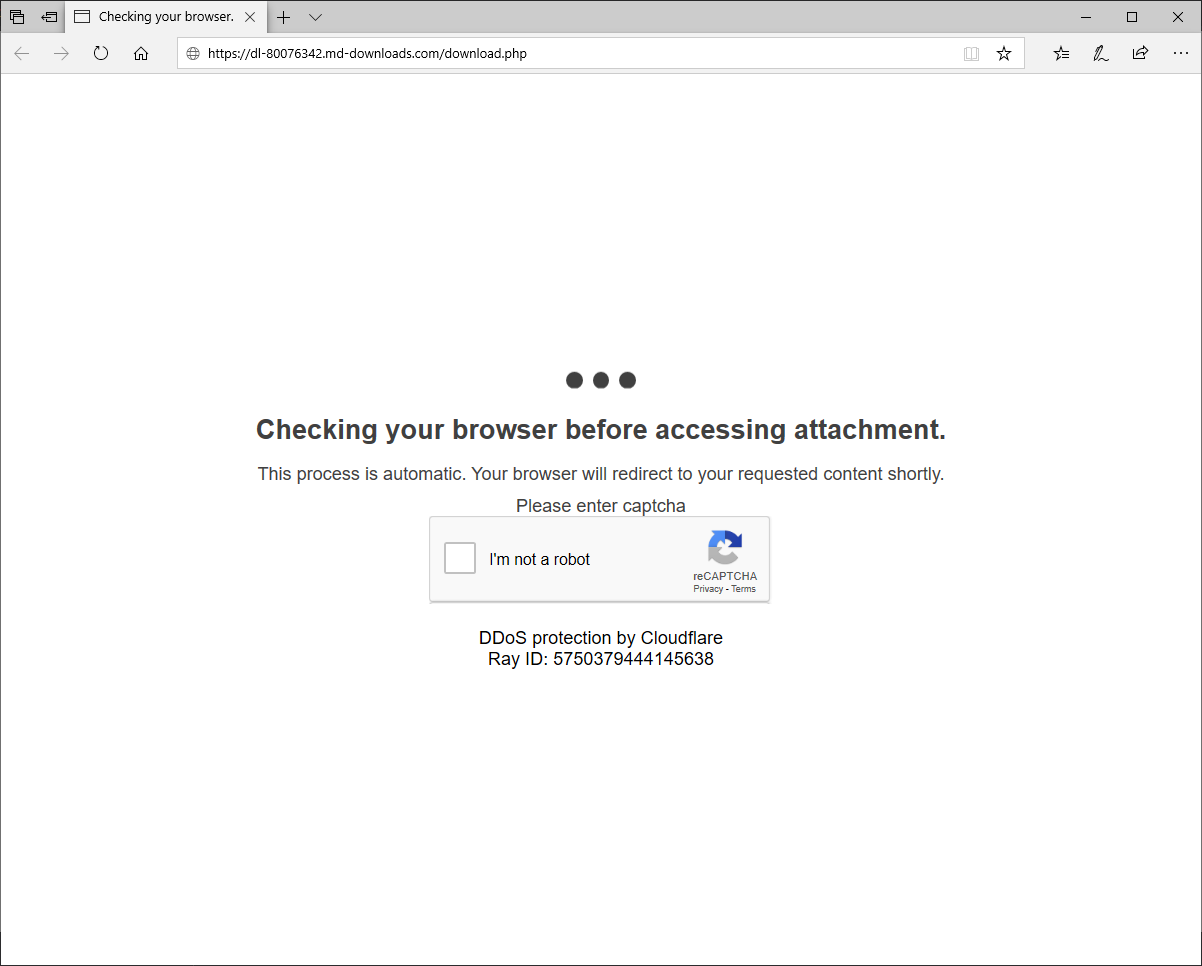

Аналитики Microsoft обнаружили хакерскую кампанию, в ходе которой пользователей просят решить CAPTCHA перед тем, как они получат доступ к вредоносному контенту — документу Excel. Данный файл содержит макросы, которые устанавливают на машину жертвы троян GraceWire, ворующий конфиденциальную информацию (например, пароли).

Ответственность за эту кампанию исследователи возлагают на хак-группу Chimborazo, за которой специалисты наблюдают с января текущего года.

Данная кампания получила имя Chimborazo Dudear. Изначально хакеры действовали по классической схеме и прикладывали вредоносные документы Excel к фишинговым письмам. Затем перешли на встроенные в сообщения ссылки. А в последние недели группа начала рассылать фишинговые письма, содержащие ссылки на сайты-перенаправители (обычно это легитимные ресурсы, которые были взломаны), а порой к письмам прикрепляется HTML-вложение, содержащее вредоносный iframe.

Кликнув по такой ссылке или открыв вложение, жертва в любом случае попадет на сайт с загрузкой вредоносного файла. Однако прежде чем получить доступ к самому файлу, пользователь будет вынужден решить CAPTCHA. Таким образом злоумышленники постарались затруднить работу автоматических защитных механизмов, которые должны обнаруживать и блокировать подобные атаки. Обычно такой анализ выполняется с помощью ботов, которые загружают образцы малвари, запускают их и анализируют на виртуальных машинах. CAPTCHA же гарантирует, что образчик малвари загрузит живой человек.

В январе текущего года специалисты Security Intelligence уже писали об атаках группировки Chimborazo. Тогда исследователи рассказывали, что хак-группа использует отслеживание IP-адресов для идентификации компьютеров, с которых загрузили вредоносный файл Excel. Предположительно, это тоже делалось для того, чтобы избежать автоматического обнаружения.

Эксперт Malwarebytes Жером Сегура (Jérôme Segura) пишет, что использование CAPTCHA хакерами – это редкий, но не беспрецедентный случай. К примеру, он ссылается на твит другого ИБ-специалиста, датированный концом декабря 2019 года. Тогда тоже была обнаружена фальшивая CAPTCHA, которую злоумышленники успешно использовали для усложнения работы автоматического анализа.

CAPTCHA, обнаруженная Microsoft, тоже может быть поддельной. Как видно на картинке выше, сайт злоумышленников утверждает, что использует reCAPTCHA, но ниже заявлено, что защиту от DDoS-атак обеспечивает Cloudflare. Это два отдельных сервиса, хотя вполне возможно, что хакеры использовали оба по отдельности.

В Госдуме предложили наказывать лишением свободы до 10 лет склонение к употреблению наркотиков посредством интернета. Законопроект разработали члены комиссии Госдумы по расследованию фактов вмешательства иностранных государств во внутренние дела РФ, передает ТАСС.

Так, законопроект дополнит часть 2 статьи 230 УК РФ, которая устанавливает наказание за склонение к употреблению наркотиков и психотропных веществ, новым квалифицирующим признаком — «с использованием информационно-коммуникационных сетей, включая сеть интернет». За совершение такого преступления будет предусмотрено наказание в виде лишения свободы на срок от пяти до десяти лет с ограничением свободы на срок до двух лет либо без такового.

Кроме того, в документе предлагают ввести повышенную ответственность за любую пропаганду наркопотребления, повлекшую по неосторожности смерть двух или более лиц. В этом случае предусматривается заключение на срок от 12 до 15 лет.

Источник: https://m.gazeta.ru/social/news/2020/05/28/n_14477917.shtml

- Подробности

- Автор: marussia

- Категория: Роскомнадзор

- Просмотров: 727

Роскомнадзор определился с критериями блокировки сайтов

Роскомнадзор разработал критерии оценки размещенной в интернете информации, которые ведомство планирует применять при рассмотрении вопроса о включении, содержащих ее веб-ресурсов, в Единый реестр запрещенных сайтов. Проект соответствующего приказа опубликован на официальном портале проектов правовых актов. Обсуждение документа продлится до 12 июня 2020 г.

Согласно пояснительной записке к документу, проект разработан в связи с февральскими изменениями (внесены Постановлением Правительства России от 18 февраля 2020 г. №175) в правилах принятия уполномоченными федеральными органами исполнительной власти решений о внесении ресурсов, содержащих запрещенную информацию, в так называемый черный список. Теперь уполномоченные органы исполнительной власти, среди которых, в частности, МВД и Роспотребнадзор, устанавливают критерии оценки запрещенной информации, относящейся к их ведению, по согласованию с Роскомнадзором.

По действующим нормам, регулятор и сам принимает решение о блокировке сайтов, распространяющих детскую порнографию и информацию о несовершеннолетних, пострадавших в результате противоправных действий. Кроме того, ведомство уполномочено блокировать интернет-ресурсы, содержащие запрещенную судом информацию, а также может блокировать приравненные к СМИ порталы, размещающие сведения о методах изготовления наркотических средств и способах совершения самоубийства.

Полномочия по утверждению критериев, на которые опирается Роскомнадзор при принятии решений о блокировке, отмеченными выше поправками, также возложены на ведомство. Другими словами, регулятор теперь самостоятельно разрабатывает и утверждает эти критерии.

Подробнее о критериях

Перечень критериев, разработанных Роскомнадзором, разделен на три группы.

Первые два касаются оценки материалов с «порнографическими изображениями несовершеннолетних и объявлений о привлечении несовершеннолетних в качестве исполнителей для участия в зрелищных мероприятиях порнографического характера», а также «способах, методах разработки, изготовления и использования наркотических средств, психотропных веществ и их прекурсоров, новых потенциально опасных психоактивных веществ, местах их приобретения, способах и местах культивирования наркосодержащих растений, о способах совершения самоубийства, а также призывов к совершению самоубийства, информации о несовершеннолетнем, пострадавшем в результате противоправных действий (бездействия), распространение которой запрещено федеральными законами».

Отдельно стоит отметить третий раздел, в котором сформулированы критерии оценки информации, решение о запрете к распространению которой на территории России было принято уполномоченными органами исполнительной власти или судом. Под них, во-первых, подпадают интернет-ресурсы, содержащие сведения, которые ранее были внесены в «черный список». Во-вторых, согласно критериям, разработанным Роскомнадзором, под блокировку могут попасть сайты, содержащие описание запрещенной информации или упоминание адресов/ссылок на запрещенные веб-ресурсы.

Роскомнадзор и блокировки

Роскомнадзор является уполномоченным федеральным органом исполнительной власти, осуществляющим во внесудебном порядке ограничение доступа к информации в Сети на основании статей 15.1 и 15.3 Федерального закона от 27 июля 2006 г. №149-ФЗ «Об информации, информационных технологиях и о защите информации». Ограничение доступа к сайтам в соответствии со статьей 15.1 осуществляется также на основании решения суда о признании информации, содержащейся на интернет-ресурсе, запрещенной к распространению на территории России.

Как сообщил CNews в марте 2020 г., в России заработала система контроля VPN и прокси-сервисов, а также поисковых систем, которой управляет Роскомнадзор. Новый инструмент в автоматическом режиме проверяет, блокируют ли разрешенные в России VPN, прокси-сервисы и поисковые системы доступ к ресурсам, попавшим в реестр запрещенных сайтов. По информации ТАСС, создание системы обошлось в 19,92 млн руб. Ее разработчик был определен в результате конкурсных закупочных процедур, состоявшихся в апреле 2019 г. Им стал Федеральный испытательный центр (ФИЦ) «Информатика и управление» Российской академии наук (РАН). Изначально контракт оценивался в 25 млн руб.

В марте 2019 г. Роскомнадзор начал борьбу за прекращение доступа к запрещенным сайтам через VPN-сервисы. Владельцам 10 из них направлены уведомления о необходимости подключения к реестру запрещенных сайтов. Уведомления получили владельцы сервисов Kaspersky Secure Connection (принадлежит «Лаборатории Касперского»), NordVPN, Hide my Ass, Hola VPN, Vypr VPN, ExpressVPN, TorGuard, IPVAnish и VPN Unlimited. «Лаборатория Касперского» сразу пообещала выполнить требования регулятора.

Напомним, что популярный мессенджер Telegram Павла Дурова с 2018 г. остается формально заблокированным на территории России, хотя и продолжает при этом работать.

В апреле 2020 г. депутаты Госдумы от «Справедливой России» Федот Тумусов и Дмитрий Ионин предложили законопроект, нацеленный на снятие блокировки, однако инициативу не поддержало Минкомсвязи из-за серьезных изъянов в тексте законопроекта.

Источник:https://www.cnews.ru/news/top/2020-06-01_roskomnadzor_sformuliroval

- Подробности

- Автор: marussia

- Категория: Криптовалюта

- Просмотров: 902

Госдума хочет ввести уголовную ответственность за операции с криптовалютами

Депутаты Госдумы предложили ввести административную и уголовную ответственность за нарушения правил работы с цифровыми финансовыми активами и криптовалютами.

Для физических лиц предусматривается штраф от 50 до 500 тыс. рублей за «организацию незаконного оборота цифровых финансовых активов (ЦФА) и цифровых валют, совершения с ними сделок, в том числе с иностранными ЦФА и цифровыми правами, либо за оказание услуг по выпуску цифровых прав и цифровой валюты с использованием сайтов, зарегистрированных в России, или технических средств, размещенных в России».

Для должностных лиц предусмотрен штраф до 1 млн рублей, для юридических — до 2 млн рублей. За нарушение правил проведения сделок с ЦФА, цифровыми валютами и правами, если они используются как плата за товар, оказанные работы или услуги, грозит конфискация активов, а также штраф от 20 до 200 тыс. рублей для физических лиц; от 50 до 400 тыс. рублей для должностных лиц и от 100 тыс. до 1 млн рублей — для юридических.

Те же действия могут расцениваться как уголовное преступление, «если они нанесли крупный или особо крупный ущерб гражданам, организациям или государству либо привели к извлечению крупного или особо крупного дохода». Банк Франции завершил первичные испытания цифрового евро

В ходе испытаний использовалась собственная реализация блокчейна ЦБ для выпуска ценной бумаги, отражающей стоимость евро. Тестирование было завершено 14 мая. В испытаниях также принял участие банк Societe Generale. Банк Франции заявил: «С начала года Банк Франции занял экспериментальный подход к цифровой валюте центрального банка, намереваясь вместе с партнерами изучить потенциальный вклад новых технологий в улучшение функционирования финансовых рисков и межбанковского регулирования».

В течение ближайших недель Банк Франции проведет дополнительные испытания, связанные с пересылкой цифрового евро между банками. Harmony стал первым Proof-of-Stake блокчейном, запустившим шардинг Проект Harmony объявил о модернизаций сети, став первым в мире блокчейном, в котором успешно сочетаются шардинг и алгоритм Proof-of-Stake (PoS). Запуск произошел при поддержке партнеров проекта: Binance, Huobi, BitMax, а также профессиональных валидаторов Blockdaemon, Stake.fish и Figment Networks и др.

Транзакции на Harmony теперь подтверждаются за 8 секунд и обходятся значительно дешевле прочих блокчейнов. Например, стоимость транзакции в $0,000001 — это в миллион раз дешевле чем в сети биткоина. Достигать этих результатов без ущерба децентрализации позволяет шардинг. Сегодня сеть состоит из 320 публичных нод, а к концу года планируется увеличить их число до 1000.

Президент России Владимир Путин подписал ряд законов, связанных с дистанционным голосованием на цифровых избирательных участках и сборе электронных подписей на выборах.

Цифровые избиратели

Президент России Владимир Путин в субботу 23 мая 2020 г., подписал три закона, направленных на совершенствование процедуры проведения дистанционного голосования на выборах. Все три закона были приняты Госдумой 13 мая 2020 г. и одобрены Советом Федерации 20 мая 2020 г.

Федеральный закон № 154-ФЗ «О внесении изменений в отдельные законодательные акты Российской Федерации» дает определение термину «дистанционное электронное голосование», предписывает использование портала госуслуг для сбора подписей на выборах в органы государственной власти субъектов Российской Федерации, а также расширяет возможности проведения голосования вне помещений для проведения выборов.

Федеральный закон «О проведении эксперимента по организации и осуществлению дистанционного электронного голосования в городе федерального значения Москве» определяет условия использования современных технологий и организационно-правовой базис для проведения эксперимента по дистанционному электронному голосованию в 2020-2021 гг. на выборах в органы государственной власти и органы местного самоуправления в Москве.

Федеральный закон «О продлении на 2020 год эксперимента по голосованию на цифровых избирательных участках на дополнительных выборах депутатов Государственной Думы Федерального Собрания Российской Федерации седьмого созыва и выборах в органы государственной власти субъектов Российской Федерации» допускает в порядке эксперимента голосование на специальных цифровых избирательных участках в ходе дополнительных выборов депутатов Госдумы седьмого созыва и выборов в органы государственной власти 13 сентября 2020 г.

Цифровизация выборов и референдумов

Федеральный закон № 154-ФЗ «О внесении изменений в отдельные законодательные акты Российской Федерации» определяет дистанционное электронное голосование как «голосование с использованием специального программного обеспечения, без использования бумажного бюллетеня».

Закон допускает возможность проведения голосования по почте или посредством дистанционного электронного голосования при проведении выборов в органы государственной власти, органы местного самоуправления, референдуме субъекта России или местного референдума в случаях и порядке, установленных Центризбиркомом.

Субъекты России на выборах в органы государственной власти получают возможность введения возможности сбора подписей избирателей с использованием портала госуслуг, при этом количество подписей, собранных дистанционно, не должно превышать половину от числа всех подписей, необходимых для регистрации кандидата.

Закон № 154-ФЗ также определяет возможность изменения ныне действующей схемы избирательных округов по причине существенного изменения числа избирателей в избирательном округе, уточняет положения о публикации информации о выборах и определяет некоторые положения российского законодательства о выборах и референдумах в рамках закона «Об общих принципах местного самоуправления в Российской Федерации» возможностью образования нового вида муниципального образования – муниципального округа.

Дополнительно закон вносит запрет на участие в выборах в качестве кандидатов лицам, осужденным к лишению свободы за умышленные преступления средней тяжести и имеющим на день голосования на выборах неснятую и непогашенную судимость за указанные преступления, на пять лет со дня снятия или погашения такой судимости.

Московский эксперимент с электронным голосованием

Закон «О проведении эксперимента по организации и осуществлению дистанционного электронного голосования в городе федерального значения Москве» определяет условия «для тестового использования современных технологий в процессе голосования и в порядке эксперимента устанавливает организационно-правовые основы осуществления дистанционного электронного голосования на проводящихся в городе федерального значения Москве в 2020–2021 годах выборах в органы государственной власти и органы местного самоуправления», сказано в комментарии государственно-правового управления.

В начале марта – когда законопроект поступил в Госдуму, CNews сообщал подробности о продолжении расширенного эксперимента с электронным голосованием в Москве.

Закон определяет нормы проведения электронного голосования в одном или нескольких избирательных округах либо части избирательного округа на территории Москвы, одновременно с голосованием традиционного формата, при этом избиратель сам вправе выбрать подходящий ему формат участия в выборах. Формат и правила проведения электронного голосования будут идентичны условиям на выборах депутатов Московской городской Думы седьмого созыва.

Закон разрешает проводить электронное голосование с помощью специального ПО на портале государственных и муниципальных услуг Москвы, где избиратель сможет подать соответствующее заявление.

Первый эксперимент с электронным голосованием в Москве проводился в единый день голосования 8 сентября 2019 г. в ходе выборов в Мосгордуму. Он прошел в избирательных округах №1 (Зеленоград), №10 (Бибирево, Лианозово, Северный) и №30 (Чертаново Центральное и Южное). Заявления на участие принимались на сайте mos.ru с 24 июля по 4 сентября. Воспользоваться электронным голосованием могли около 500 тыс. жителей столицы. По данным ДИТ Москвы, на электронное голосование записались 11228 избирателей, 92,3% из них приняли участие.

По итогам выборов CNews писал о том, что система электронного голосования тестировалась перед выборами четыре раза, однако в единый день выборов дважды дала сбой. Причиной инцидента, вызвавшего проблемы с электронным волеизъявлением у 543 избирателей, стали неполадки в работе аппаратуры для шифрования бюллетеней.

Цифровые избирательные участки

Закон «О продлении на 2020 год эксперимента по голосованию на цифровых избирательных участках на дополнительных выборах депутатов Государственной Думы Федерального Собрания Российской Федерации седьмого созыва и выборах в органы государственной власти субъектов Российской Федерации» обеспечит дополнительные условия для реализации избирательного права россиян, находящихся в день голосования за пределами своего избирательного округа.

Для российских избирателей, находящихся в день голосования вне своего места жительства, но в пределах территории своего субъекта Российской Федерации, предполагается возможность реализации избирательного права, в том числе, по одномандатному избирательному округу, с помощью цифровых избирательных участков.

Документ в порядке эксперимента предусматривает возможность голосования на специально создаваемых цифровых избирательных участках при проведении дополнительных выборов депутатов Госдумы седьмого созыва и выборов в органы государственной власти субъектов 13 сентября 2020 г.

Проведение эксперимента стало возможным благодаря положительному опыту реализации экспериментального голосования на цифровых избирательных участках в Москве, на дополнительных выборах депутатов Госдумы седьмого созыва и выборах высших должностных лиц субъектов России 8 сентября 2019 г., сказано в комментарии государственно-правового управления.

Цифровые избирательные участки определяет избирком субъекта. Ими также являются участки, дополнительно образованные избиркомом субъекта для удобств избирателей. Перечень цифровых избирательных участков утверждает Центризбирком.

Для участия голосовании на цифровом избирательном участке избиратель подает заявление о включении в список избирателей через МФЦ или через территориальные и участковые комиссии. Закон также регулирует вопросы организации голосования и формирования данных о голосовании на цифровом избирательном участке.

Для соблюдения принципа гласности при цифровом голосовании закон определяет особенности назначения наблюдателей в участковый избирком и члена участкового избиркома цифрового избирательного участка с правом совещательного голоса. Закон также определяет порядок обжалования решений и действий (бездействия) должностных лиц цифрового избирательного участка и вопросы финансового обеспечения голосования на цифровых избирательных участках.

Источник:https://www.cnews.ru/news/top/2020-05-25_prezident_podpisal_tri_zakona

В Совете Федерации предложили ввести «цифровой налог» для потребителей цифровой продукции. Законодательная инициатива направлена первому вице-премьеру РФ Андрею Белоусову.

Как сообщает ТАСС со ссылкой на документ, рабочая группа СФ по совершенствованию законодательства в условиях пандемии коронавируса предложила несколько изменений в сфере налогооблажения, в том числе новый налог.

«Рассмотреть вопрос о введении цифрового налога (digital tax), предусматривающего налогообложение в стране нахождения потребителей цифровой продукции», - говорится в документе.

Однако подробное описание этой инициативы отсутствует. Наряду с новым налогом предлагается распространить налог на профессиональный доход на иностранных граждан. Для этого нужно внести разработать поправки в закон "О проведении эксперимента по установлению специального налогового режима "налог на профессиональный доход», отметили авторы документа.

Также в Совете Федерации попросили Белоусова поддержать представителей малого и среднего бизнеса, продлив для них действие единого налога на вмененный доход (ЕНВД) для отдельных видов деятельности или обеспечить комфортный переход на другие системы налогообложения.

Как считают в МВД, действующих статей в кодексе вполне достаточно для борьбы с фишингом, социальной инженерией и пр.

МВД РФ не поддержало предложение добавить в Уголовный кодекс отдельные статьи для социальной инженерии, фишинга и кражи SIM-карт. Об этом во вторник, 19 мая, сообщили журналисты «РБК», в чьем распоряжении оказалось письмо врио начальника департамента информационных технологий, связи и защиты информации МВД Юрия Войнова, адресованное департаменту информационной безопасности Минкомсвязи.

Ввести в УК новые составы преступлений было предложено в рамках «Системы мер по противодействию мошенничеству в отношении граждан и бизнеса с использованием методов социальной инженерии, фишинга и вредоносного ПО». Предполагалось, что МВД должно будет включить эти меры в план мероприятий федерального проекта «Информационная безопасность» национальной программы «Цифровая безопасность».

Согласно письму Войнова, от создания вышеупомянутой системы мер лучше отказаться, поскольку ее реализация «приведет к выполнению МВД несвойственных функций и отвлечению личного состава органов внутренних дел от осуществления правоохранительной деятельности».

По его словам, в УК уже есть статьи, которых вполне достаточно для борьбы с киберпреступлениями. К примеру, за кражу SIM-карт предусмотрена уголовная ответственность, если стоимость похищенного имущества превышает 2,5 тыс. руб., а если меньше – то административная ответственность. Как отметил Войнов, наказание за социальную инженерию и фишинг предусмотрено статьями УК «Кража», «Мошенничество», «Мошенничество в сфере компьютерной информации» и «Мошенничество с использованием средств платежа».

Операторы связи могут получить годовую отсрочку исполнения требований «пакета Яровой» по ежегодному 15-процентному увеличению емкости своих хранилищ. Соответствующий пункт внесен в правительственный проект по восстановлению экономики после пандемии коронавируса, и высвободившиеся средства операторы должны будут вложить в модернизацию своих сетей.

Отсрочка для антитеррористического закона

В проект общенационального плана по нормализации экономики России после пандемии коронавируса включен пункт об отсрочке ряда требований «пакета Яровой». Об этом сообщил «Интерфакс» со ссылкой на собеседника, знакомого с проектом плана. Проект был рассмотрен на совещании Правительства России 18 мая 2020 г.

Включение данного пункта в проект Правительства означает, что российские операторы связи могут получить отсрочку сроком на один год на выполнение требований по ежегодному приросту емкости своих средств хранения данных о деятельности абонентов – записях разговоров, переписке и др. Однако, если данный пункт проекта будет утвержден, операторы не смогут потратить высвободившиеся средства по своему усмотрению. Как пишет «Интерфакс», им необходимо будет вложить их исключительно в модернизацию своих сетей.

На момент публикации материала ИТ-сфера и телеком не входили в список областей, пострадавших от пандемии. Данный перечень определен Постановлением Правительства России №434 от 3 апреля 2020 г. «Об утверждении перечня отраслей российской экономики, в наибольшей степени пострадавших в условиях ухудшения ситуации в результате распространения новой коронавирусной инфекции».

Требования «пакета Яровой»

«Пакет» или «закон Яровой», часть требований которого могут быть отсрочены, представляет собой поправки к федеральному закону ФЗ-374 «О противодействии терроризму», предложенные депутатом Ириной Яровой. Согласно требованиям этих поправок, все операторы связи и интернет-провайдеры обязаны хранить все телефонные разговоры и переписку пользователей в течение шести месяцев, а сообщения, передаваемые через глобальную Сеть – в течение 30 дней. Закон также предусматривает обязанность операторов в течение пяти лет ежегодно увеличивать емкость хранилищ на 15%.

Поправки «Яровой» вступили в силу 1 июля 2018 г. По данным консалтинговой компании PwC, исполнение «закона Яровой» повышает рост капитальных затрат операторов на 10-20% в год, а сами операторы оценивают свои расходы на исполнение новых требований в миллиарды рублей.

Один год отсрочки вместо двух лет

Впервые о планах Правительства по отсрочке требований «закона Яровой», как сообщал CNews, стало известно в середине апреля 2020 г. На тот момент не было известно, как долго операторы смогут не исполнять требования поправок, и существовало два варианта – один и два года.

Дополнительной мерой по снижению нагрузки на операторов в периоды пандемии коронавируса и восстановления после нее могло стать исключение из объемов хранимых ими данных трафика видеосервисов по причине резкого роста спроса на них из-за введенного Президентом России Владимиром Путиным режима самоизоляции. Пока это требование действует, операторы вынуждены хранить все данные о трафике видеосервисов, из-за роста которого они несут дополнительные расходы.

Идея принадлежит Минкомсвязи

Возможность отмены перечисленных требований была рассмотрена в проекте поручений Минкомсвязи России, основанного на предложениях, разработанных на базе комиссии по связи и ИТ Российского союза промышленников и предпринимателей (РСПП). Среди возможных мер поддержки в нем упоминалось еще и трехкратное снижение платы за использование частот до конца 2020 г. Также изначально было предложено сократить до 14% всем операторам размер взносов в фонды страхования до конца 2020 г. и обеспечить их льготным кредитованием.

Сам пакет предложений был сформирован по итогам совещания, проведенного 14 апреля 2020 г. главой Минкомсвязи Максутом Шадаевым и председателем комитета Госдумы по информационной политике, ИТ и связи Александром Хинштейном с представителями ИТ-бизнеса. Список приоритетных мер был составлен при непосредственном участии ассоциаций «Отечественный софт», «Руссофт», АПКИТ (Ассоциация предприятий компьютерных и информационных технологий) и крупнейших компаний отрасли.

К концу апреля 2020 г. Минкомсвязи подготовило перечень, состоящий из 15 предложений по поддержке российской ИТ-сферы на фоне пандемии, и отправило его в Правительство. Помимо пунктов об отсрочке исполнения операторами требований «пакета Яровой» в нем также упоминались отсрочка до конца 2020 г. уплаты налогов на доходы для сотрудников ИТ-компаний и отмена уплаты ими страховых взносов в фонд оплаты труда.

12 мая 2020 г. Владимир Путин пообещал обратить внимание на проблемы российской ИТ-сферы, связанные с пандемией коронавируса и падением экономики страны. «Практически каждую неделю с участием бизнеса мы проводим совещания по поддержке и развитию ключевых отраслей экономики. Такую практику выработки адресных решений, донастройки уже принятых мер в ближайшее время обязательно продолжим. Рассмотрим ситуацию в сельском хозяйстве, легкой промышленности, в сфере связи и ИТ-индустрии», – сказал Президент России.

Источник:https://www.cnews.ru/news/top/2020-05-19_v_rossii_mogut_otsrochit

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

Michael Sterko

Ответить в теме на форуме (Уборка офиса после пожара) / 1.00 баллы

-

Alisa Sanina

Ответить в теме на форуме (Уборка офиса после пожара) / 1.00 баллы

-

Игорь Полищук

Начать тему на форуме (Уборка офиса после пожара) / 2.00 баллы

-

Георгий Кондрашев

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Yaier

Ответить в теме на форуме (Пластиковый бак на авто) / 1.00 баллы

-

Yaier

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Akano

Ответить в теме на форуме (Букмекерская контора) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Ремонт в новостройке) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Выставка современных технологий) / 1.00 баллы

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис  PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении

PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении  Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения

Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения  Google против фишинга: компания меняет правила отправки писем

Google против фишинга: компания меняет правила отправки писем

, это уже как то подозрительно звучит)

, это уже как то подозрительно звучит)

За оценку статьи в ленте (лайк или дизлайк)

За оценку статьи в ленте (лайк или дизлайк)  Ответить в теме на форуме

Ответить в теме на форуме  Новый пользователь

Новый пользователь

Подробнее...