Уязвимость годичной давности продолжает пополнять инвентарь киберпреступников.

Fortinet сообщает, что злоумышленники продолжают использовать уязвимость годичной давности в роутерах TP-Link, добавляя маршрутизаторы в различные ботнеты для проведения DDoS-атак.

Уязвимость внедрения команд CVE-2023-1389 (оценка CVSS: 8.8) была обнаружена в декабре 2022 года на мероприятии Pwn2Own в Торонто и исправлена в марте 2023 года. Ошибка затрагивает популярную модель TP-Link Archer AX21, которая уже давно является целью операторов ботнетов.

Компания Fortinet наблюдала многочисленные атаки с использованием указанного недостатка, включая вредоносное ПО ботнетов Mirai и Condi . Вредоносный код позволяет хакерам получить контроль над устройствами для совершения DDoS-атак.

В апреле 2023 года стало известно, что киберпреступники воспользовались той же уязвимостью для атаки на роутеры TP-Link, расположенные в основном в Восточной Европе, и добавили их в ботнет Mirai.

Специалисты просят пользователей проявлять бдительность в отношении DDoS-ботнетов и своевременно применять исправления, чтобы защитить свою сетевую среду от заражения и не дать роутерам стать ботами.

- Подробности

- Автор: marussia

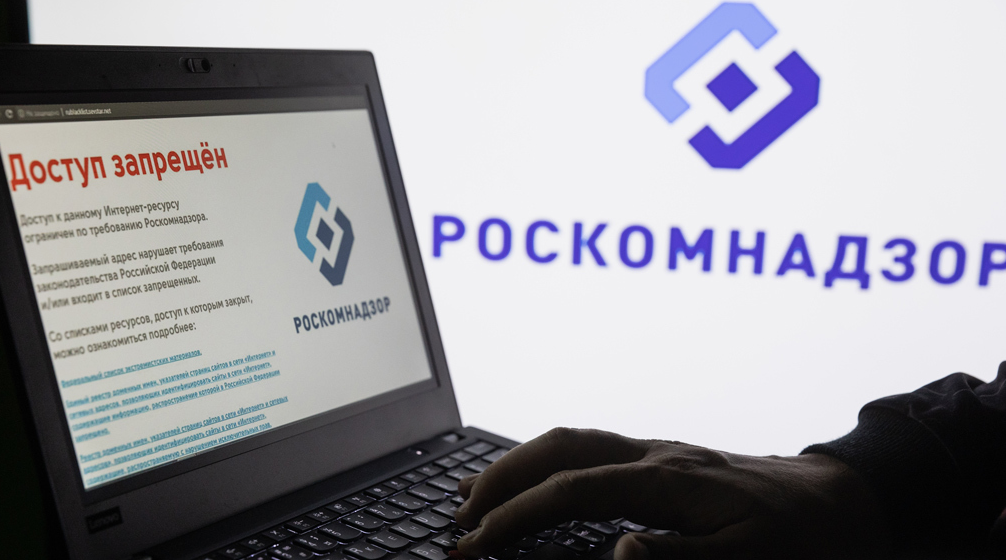

- Категория: Роскомнадзор

- Просмотров: 31

Федеральная служба по надзору в сфере связи, информационных технологий и массовых коммуникаций (Роскомнадзор) заблокировала доступ к сайтам облачной платформы Amazon Web Services (AWS) и регистратора доменных имен и хостинговой компании GoDaddy за неисполнение так называемого закона о «приземлении», с 2022 года обязывающего крупные зарубежные IT-компании с ежедневной аудиторией в России от 500 тысяч человек создавать в РФ филиалы, регистрировать личный кабинет на сайте РКН и размещать на своем ресурсе форму для обратной связи с гражданами или организациями. О наложенных ограничениях 16 апреля сообщил «Интерфакс».

Таким образом, AWS и GoDaddy добавились к списку уже заблокированных ранее провайдеров Network Solutions, DreamHost, Bluehost, Ionos, DigitalOcean, WPEngine, HostGator.com и облачного сервиса Kamatera, и в настоящий момент ограничения не затронули лишь двух крупных провайдеров: FastComet и Hetzner. Ожидается, что последние будут включены в перечень «неисполнителей закона о приземлении» в ближайшее время. В отношении «нарушителей» сначала вводятся специальные маркировки, помечающие сайты как нарушающие российские законы, затем вводятся запреты на поисковую выдачу и составляются протоколы об административном правонарушении.

- Подробности

- Автор: marussia

- Категория: Криптовалюта

- Просмотров: 115

Субботним вечером (13 апреля) около 23:00 (по московскому времени) подтвердилось то, чего многие опасались: Иран начал прямое нападение на Израиль в отместку за убийство нескольких человек в результате взрыва израильской бомбы в консульском отделе иранского посольства в Дамаске. Сообщалось, что сотни дронов и ракет были направлены к целям в Израиле. По данным израильской армии и правительства, военные были готовы перехватывать беспилотники. Ночью ситуация немного стабилизировалась, и Иран заявил о прекращении огня.

Из открытых источников Над Сирией и Иорданией было сбито несколько объектов, закрыли свое воздушное пространство Ливан, Ирак, Иордания и Израиль. Россия до утра прекратила полеты самолетов в этом регионе.

Многие биржи закрыты на выходных – но судя по резкому падению криптовалют, уже можно догадаться об экономических последствиях этой прямой атаки Ирана на Израиль. Биткоин (BTC) упал с $67 000 до $62 000 сразу после объявления об иранской атаке, то есть примерно на 7,5% за считанные минуты.

Котировки криптовалют в ночь на 14 апреля Многие другие криптоактивы упали сильнее, чем биткоин. Ethereum потерял 9% и упал ниже $3000 впервые с февраля 2024 года. Падение большинства других криптоактивов выражается двузначными числами в диапазоне от минус 10% до минус 20%. В целом рынок криптовалют потерял почти 10% своей общей рыночной капитализации сразу после начала иранской атаки на Израиль. То есть рынок лишился $170 млрд за короткий период времени. К утру 14 апреля криптовалюты начали снова расти в цене.

Атака дронов и ракет по Израилю — это новый уровень эскалации на Ближнем Востоке после конфликта в Газе. Эти два государства были заклятыми врагами на протяжении десятилетий, но Иран никогда не совершал прямого нападения на Израиль. 13 апреля 2024 года произошло первое прямое нападение, результатом которого, скорее всего, станут ответные удары со стороны Израиля.

Нападение Ирана можно рассматривать как ответ на убийство генерала Корпуса стражей исламской революции Мохаммеда Резы Захеди при нападении на консульский отдел посольства Ирана в Дамаске. Стражи исламской революции называют атаку «возмездием» и заявляют, что цель — наказать за преступления Израиль. Взрыв в иранском посольстве рассматривается как нападение на иранскую территорию.

Криптоактивы в таких ситуациях часто действуют как сейсмографы. Международные фондовые биржи для регулярной торговли акциями закрыты на выходных, но централизованные и децентрализованные криптобиржи работают круглосуточно и без выходных. По мнению рыночных обозревателей, корреляция между криптовалютным и фондовым рынками снова стала очевидной. Тезис о якобы безопасном убежище криптовалют — это миф, уверен Тимо Эмден из Emden Research.

Подобные спады, как в ночь с субботы на воскресенье, наблюдались и 24 февраля 2022 года. Тогда криптоактивы также рухнули на 10–14 процентов за очень короткий период времени.

Ethereum упал на 12%, другие цифровые валюты, такие как Cardano или Dogecoin, — еще больше. Всего за несколько часов крипторынок потерял около $150 млрд. Всего через несколько дней, восстановление рынка привело к двузначному процентному росту многих криптовалют. В конце 20-х чисел в феврале 2022 года цена биткоина выросла на 10% за 1 день. Ethereum также получил двузначные цифры прироста. Поэтому, скорее всего, и в этот раз рынок криптовалют достаточно быстро восстановится.

Источник:https://dzen.ru/a/ZhuI8fMAtgZVyLBr

Отечественную электронику ждет многомесячный коллапс из-за блокировки платежей в Китае.

Отечественные производители электроники с конца марта получают от китайских партнеров письма о том, что не проходит оплата от российского юрлица через китайские банки, пишет «Коммерсантъ». Как сообщают участники рынка, китайские банки стали блокировать платежи за поставки компонентов и наборов для сборки электроники («кит-наборы», в них входят процессоры, корпуса устройств, экраны и др.), в том числе серверов, систем хранения данных (СХД), ноутбуков и др.

Причем под блокировку попадают даже организаций, которые заключили долгосрочные контракты на производство и поставку компонентов для сборки электроники с российскими клиентами. Один из источников указывает, что Китай фактически является монополистом в компонентной базе. Почти 100% мирового объема компонентов для сборки электроники находится на их стороне.

Проблемы с оплатой через китайские банки подтверждают в IT-холдинге Fplus и АО «Суверенная мобильная инициатива Холдинг». Основатель последней компании Александр Калинин отметил, что начиная с декабря 2023 года азиатские финансовые структуры «не пропускали оплату товаров со стороны российских юрлиц на поставки готовой продукции» (компьютеры, СХД, серверы и др.), а с начала апреля возникли проблемы с компонентами и «кит-наборами»: «Отечественные разработчики, которые заказали компоненты из Китая, не могут приступить к финальной сборке своей продукции в РФ». По его мнению, для разрешения ситуации необходимо вмешательство ЦБ РФ и договоренность с китайской стороной.

Ранее Bloomberg сообщал, что после угроз США ввести санкции против китайских банков за сотрудничество с Россией, они ужесточили контроль операций. Ряд крупных банков, таких как Ping An Bank, Bank of Ningbo, China Guangfa Bank и другие, перестали принимать платежи в юанях из России.

Председатель Русско-Азиатского Союза промышленников и предпринимателей Виталий Манкевич подтверждает, что проблемы с финансовой логистикой через китайские банки наблюдаются практически во всех сферах товарооборота и услуг. Он связывает это с действиями американского регулятора, который в декабре 2023 года пригрозил руководству китайских банков санкциями в случае сотрудничества с российскими юридическими лицами. Манкеви добавил, что блокировки оплаты коснулись «почти всех азиатских банков».

По словам президента таможенно-логистического брокера KBT Юлии Шленской, массовые сложности с платежами в Китай начались примерно в феврале и достигли пика в апреле. Более половины импортеров столкнулись с тем, что их платежи не доходят до китайских получателей, независимо от того, подпадает ли товар под санкции, какой банк используется с российской стороны и в какой китайский банк отправляется платеж. Из-за этого отгрузки товаров из Китая упали примерно втрое, и пока не найдено схем оплаты, чтобы платеж доходил наверняка.

Один из источников среди российских производителей электроники отмечает, что сейчас идет проработка альтернативных сценариев оплаты, однако эта проблема «затягивает производство отечественной электроники примерно на полгода, так как в ближайшие два-три месяца не будет никаких отгрузок компонентов и комплектов для сборки в адрес любого российского производителя».

Администрация президента Джо Байдена готовится к беспрецедентному шагу - запрету использования программного обеспечения российской компании «Лаборатория Касперского» американскими компаниями и гражданами из соображений национальной безопасности, сообщили CNN пять американских чиновников, знакомых с ситуацией.

Источники CNN сообщают, что решение, которое может быть принято уже в этом месяце, предполагает использование новых полномочий Министерства торговли США, основанных на исполнительных указах президентов Джо Байдена и Дональда Трампа.

Данное действие станет беспрецедентным, так как ранее запрет на использование программного обеспечения «Лаборатории Касперского» распространялся только на государственные агентства США. Целью предполагаемого запрета является снижение рисков для критически важной инфраструктуры США.

Несмотря на то, что окончательное решение еще не объявлено, Министерство торговли уже приняло «первоначальное решение» о запрете определенных транзакций между российской компанией и американскими лицами, пишет CNN.

Проект «первоначального решения» о запрете определенного программного обеспечения Kaspersky, который распространялся в прошлом году, затрагивал граждан США; но по словам источника CNN, ознакомившегося с проектом, в него могли быть внесены поправки. Ожидается, что он будет сосредоточен в основном на антивирусном программном обеспечении компании.

В «Лаборатории Касперского» отказались комментировать CNN возможность введения ограничений и данные о доле компании на американском рынке.

Официальный представитель Министерства торговли отказался комментировать любые возможные грядущие действия в отношении продуктов Касперского.

На протяжении многих лет американские чиновники утверждали, что российское правительство может принудить «Лабораторию Касперского» передавать данные или использовать свое антивирусное ПО для попыток осуществить кибератаки или слежку за американцами. Касперский категорически отвергает такие обвинения.

В соответствии с законодательством США, российская корпорация может обжаловать «первоначальное заключение» о запрете использования своих продуктов или заключить сделку с правительством, которая смягчит опасения США по вопросам безопасности перед тем, как Минторг вынесет окончательное решение.

Seagate готовит технологию, которая позволит хранить на одном жестком диске до 120 ТБ информации. Максимальный объем ныне доступных винчестеров – в пределах 30 ТБ. Вдохновлялась компания, похоже, DVD-дисками – она намерена начать выпускать двухслойные HDD.

«Бесконечный» жесткий диск

Компания Seagate поставила перед собой цель выпустить жесткий диск вместительностью до 120 ТБ (терабайт), пишет портал TechSpot. Для этого потребуются новые технологии записи, и Seagate как раз работает над такой.

За основу Seagate взяла уже опробованную и проверенную технологию HAMR (Heat-Assisted Magnetic Recording), при которой область записи на пластине кратковременно разогревается для повышения ее плотности. Благодаря HAMR, как сообщал CNews, в I квартале 2024 г. начались продажи жестких дисков объемом 30 ТБ, самых вместительных на момент выхода материала.

Чтобы увеличить емкость HDD вчетверо, Seagate не станет модифицировать саму HAMR – вместо этого она начнет использовать новые пластины. Годами в винчестерах вращаются однослойные пластины, и именно это Seagate и собирается исправить.

В будущем она собирается устанавливать в свои накопители двухслойные пластины. Добавление второго слоя уже доказало свою эффективность в случае с DVD-дисками – на одной стороне таких двухслойных накопителей (DVD-9) умещается 8,54 ГБ данных, что почти вдвое больше с однослойными 4,5-гигабайтными DVD-5.

Особенность технологии

Согласно документации Seagate, идея компании заключается в использовании пластин с двумя наногранулярными пленками FePt-C, между которыми она намерена разместить разделительный слой Ru-C с кубической кристаллической структурой. В описании говорится, что за счет этого магнитная головка сможет записывать данные на на пластину на разных уровнях в одном вертикальном пространстве, а сама пластина – хранить их. Это можно считать своего рода переосмыслением классической технологии записи в жестких дисках – перпендикулярной магнитной записью (Perpendicular Magnetic Recording, PMR) она же классическая магнитная запись (Conventional Magnetic Recording, CMR).

Это самые базовые HDD с невысокой плотностью записи и, соответственно, с небольшой емкостью. Как сообщал CNews, производители в течение длительного времени продавали SMR-диски (винчестеры с черепичной записью Shingled Magnetic Recording) под видом CMR, вследствие чего с этими HDD были несовместимы многие файловые серверы.

Сравнение с SSD

Нельзя исключать, что на идею с двухслойными пластинами ее натолкнули не устаревшие оптические носители, а современные флеш-накопители – в них используется память стандартов MLC, TLC и QLC с двумя, тремя и четырьмя битами в одной ячейке. Правда, чем больше битов в этой ячейке, тем, как правило, менее надежным является накопитель – это одна из причин, по которой SSD на модулях SLC (с одним битом в ячейке) стоят дороже MLC и прочих.

Жесткие диски сами по себе славятся своей ненадежностью – их может навсегда вывести из строя даже падение с совсем небольшой высоты. Как сильно повысится уровень небезопасности хранения данных на HDD с двухслойными пластинами, предсказать невозможно, но американская Seagate уже обратилась за помощью в их разработке к японской компании, которая знает толк в накопителях, но не выпускает ни HDD, ни SSD. Это Sony.

А нужно ли все это

О сроках появления в продаже 120-терабайтных жестких дисков Seagate пока ничего не говорит. Но с учетом того, что она уже провела ряд успешных испытаний, может оказаться, что на разработку и отладку производства ей потребуется всего лишь пара лет. Приблизить старт продаж HDD повышенной емкости может и тот факт, что в них будет использоваться уже отлаженная технология записи HAMR – не потребуется изобретать что-то новое.

По оценке Seagate, ее 120-терабайтные винчестеры будут востребованы в первую очередь в сегменте искусственного интеллекта, а также в обработке больших объемов данных. Компания уверена, что жесткие диски по-прежнему являются основными носителями информации в центрах обработки данных, хотя недавние исследования показали, что твердотельные накопители гораздо лучше подходят для этого. К тому же, как сообщал CNews, в ближайшие годы ожидается появление 300-терабайтных SSD.

Источник:https://www.cnews.ru/news/top/2024-04-09_zhestkie_diski_ne_hotyat_na

Фотографии и другие изображение в привычном для пользователей интернета формате JPEG будут занимать меньше места благодаря новому кодеку Jpegli, разработанному Google – разумеется, если библиотека прижется. В компании обещают до 35% более высокую эффективность компрессии при сохранении отличного качества картинки.

Новая библиотека кодирования JPEG

Google создала новую библиотеку для кодирования изображений в формате JPEG. Об этом компания сообщила в своем официальном блоге, посвященному открытому ПО.

Разработка, получившая название Jpegli, по заявлению поискового гиганта, обеспечивает до 35% более высокую степень сжатия относительно традиционных кодеков при охранении высокого качества изображения и обратной совместимости с существующими кодеками.

Внедрение библиотеки позволит разработчикам веб-сайтов сэкономить дисковое пространство, разгрузить каналы связи, а также обеспечить посетителям более высокую скорость загрузки страниц, считают в Google.

Проект написан на языке программирования C++ и опубликован в публичном репозитории libjxl на хостине GitHub. Исходный код библиотеки открыт и распространяется на условиях собственной BSD-подобной лицензии Google.

JPEG – популярный формат хранения растровых изображений, опубликованный в 1992 г. Позволяет хранить данные о картинке в сжатом виде с потерями и без потерь. Благодаря высокой степени сжатия, которую предлагает JPEG, формат приобрел высокую популярность в интернете.

Особенности библиотеки

В проекте задействован ряд новых техник, направленных на снижение шумов и улучшение качества изображения в целом. В частности, в Jpegli нашла применение адаптивная эвристика квантования из эталонной реализации кодека JPEG XL. Кроме того, специалисты Google внедрили в библиотеку улучшенные алгоритмы выбора матриц квантования, точного вычисления промежуточных результатов, а также добавили возможность использования более «продвинутых» цветовых пространств.

Все перечисленные новшества таким образом, что закодированные Jpegli изображения в формате JPEG можно выводить на экран при помощи любых существующих программных средств – браузеров, графических редакторов и просмотрщиков, утверждают в Google.

Преимущества Jpegli

Библиотека предоставляет кодер и декодер, соответствующий стандартам JPEG и совместимый с libjpeg-turbo и MozJPEG – двумя другими высокопроизводительными реализациями кодеров –на уровне API и ABI. Последний с 2014 г. развивает компания Mozilla, разработчик браузера Firefox.

Разработчики Jpegli утверждают, что их библиотека обеспечивает более качественный по сравнению с конкурирующими кодерами результат при сжатии изображения с потерями. Картинка выглядит четче и содержит меньше видимых артефактов – все благодаря более точным вычислениям и применению эффективных психовиузальных методов.

В Google отмечают, что несмотря на более привлекательное соотношение качество/степень сжатия относительно других библиотек, Jpegli гарантирует быстрое кодирование и декодирование. По показателю производительности она якобы не отстает от уже упомянутых ранее libjpeg-turbo и MozJPEG.

Jpegli позволяет кодировать изображение с выделением до 10 бит на компоненту. Традиционные кодеки, как правило, поддерживают лишь 8 бит на компоненту, что отражается на итоговом качестве сжатой картинки. Как поясняют разработчики, хорошо этот недостаток заметен на изображениях, содержащих градиенты (плавный переход от одного цвета к другому) – в таком случае наблюдается характерный артефакт в виде полосок.

Впрочем, чтобы воспользоваться преимуществами «10-битового подхода» разработчикам ПО для просмотра изображений потребуется внести в свои продукты некоторые правки.

Как сравнивали Jpegli с другими библиотеками

Для оценки того, насколько лучше других новинка справляется со своей задачей, специалисты Google упаковали в JPEG-файлы датасет изображений компании Cloudinary с использованием Jpegli, libjpeg-turbo и MozJPEG. Каждая оригинальная картинка была представлена сразу несколькими копиями с различным битрейтом.

Затем группу людей, привлеченных по модели краудсорсинга, попросили попарно сравнивать изображения, полученные при помощи различных кодеков, и выбирать из них более качественные.

Для обобщения полученных результатов и представления их в понятном виде специалисты Google агрегировали данные, используя метод Эло (применяется, к примеру, для составления рейтингов силы игроков в шахматах).

В 2021 г. CNews писал о новом формате компрессии картинок без потерь Quite OK Image (QOI), который по словаем его создателя из Германии, позволяет в десятки раз быстрее сжимать растровые изображения в цветовой модели RGBA по сравнению с PNG при незначительно отличающемся итоговом размере файла. Автор QOI тогда признался, что практически ничего не понимает в алгоритмах сжатия, а идея формата к нему пришла во время работы над проектом в смежной области.

Источник:https://www.cnews.ru/news/top/2024-04-05_google_uluchshila_populyarnejshij

Учла ли компания ошибки, допущенные Apple с её фирменным «Локатором»?

Google вот-вот запустит долгожданную сеть поиска устройств, которая обещает стать настоящей находкой для пользователей Android. Согласно информации, обнаруженной изданием 9to5Google, компания направила письмо некоторым пользователям, в котором объявляется о скором включении функции.

Инновация позволит находить пропавшие телефоны и аксессуары с помощью данных миллионов других устройств Android, работая по принципу, аналогичному технологии отслеживания Apple и Tile.

Другая интересная особенность работы такой сети заключается в том, что она сможет обнаруживать совместимые с технологией Fast Pair аксессуары, такие как наушники, гарнитуры и трекеры, даже если они отключены от вашего устройства или находятся вне сети. Пользователи увидят уведомление на своём устройстве, когда функция будет активирована. При желании, функцию можно отключить вручную.

Первоначально «корпорация добра» анонсировала расширение существующей сети Find My Device на конференции Google I/O в 2023 году. Запуск сети был отложен, поскольку компания ждала, когда Apple внедрит функцию оповещения о неизвестных трекерах для всех устройств отслеживания, а не только для AirTag.

Напомним, что ранее Apple становилась фигурантом скандала, когда её технологию AirTag обвинили в упрощении слежки для различных недоброжелателей, включая маньяков и убийц. Компания неоднократно внедряла улучшенные защитные меры от нежелательного отслеживания, но все они были направлены именно на фирменный AirTag, когда как сторонние аксессуары данные меры не охватывали.

Сейчас, когда Apple собирается принять расширенную спецификацию противодействия слежке в iOS 17.5, запуск сети Find My Device от Google кажется неизбежным.

Некоторые пользователи Android уже заметили новую настройку «Найти ваши оффлайн-устройства» в последней бета-версии сервисов Google Play. Это указывает на то, что официальный запуск может состояться очень скоро, предлагая новый уровень безопасности и удобства в использовании устройств.

Подробнее: https://www.securitylab.ru/news/547303.php

Google предпринимает новые шаги для усиления защиты пользователей Gmail от спама и фишинговых атак, ужесточая требования к отправителям массовых рассылок.

С недавних пор компания начала автоматически блокировать письма от отправителей, которые не соответствуют новым, более строгим критериям антиспам-защиты и не используют обязательную аутентификацию сообщений.

Нововведения требуют от тех, кто отправляет более 5 000 сообщений в день на почтовые ящики Gmail:

- настроить аутентификацию электронной почты с помощью SPF / DKIM и DMARC для своих доменов;

- использовать подключение TLS для передачи электронной почты;

- избегать рассылки нежелательных сообщений, предоставлять возможность отписки в один клик и обрабатывать запросы на отписку в течение 2-х дней;

- следить, чтобы «доля попаданий в спам» в Postmaster Tools не превышала 0,1%;

- поддерживать уровень спама на уровне ниже 0,3%;

- не выдавать себя за другое лицо в заголовках «От кого».

Несоблюдение требований может привести к проблемам доставки электронной почты, включая отклонение писем или их автоматическую отправку в папку спама адресатов. Google предупреждает, что начиная с апреля 2024 года, будет постепенно отклонять трафик, не соответствующий требованиям. Компания настоятельно рекомендует отправителям использовать период временных ошибок для внесения необходимых изменений и достижения соответствия нормам.

С июня планируется более строгое применение указанных требований, особенно к доменам, используемым для массовых рассылок с 1 января 2024 года. Как заявлялось при анонсе новых руководств, благодаря искусственному интеллекту компании удается блокировать почти 15 млрд. нежелательных писем ежедневно, предотвращая более 99,9% спама, попыток фишинга и вредоносного ПО.

В России появится единый центр исследования безопасности для защиты от рисков, связанных с ИИ. Возможно, центр будет создан уже в 2024 г. Его содержание может обходиться до 30 млн руб. в год.

Центр быстрого реагирования

Минцифры ведет работу по созданию CERT (computer emergency response team — общепринятое название команд реагирования на инциденты информационной безопасности) по искусственному интеллекту (ИИ), пишут «Ведомости».

К работе привлечены заинтересованные участники, подтвердил замглавы Минцифры Александр Шойтов.

«С учетом того что вопросы безопасности ИИ в отдельных компаниях и госструктурах развиваются, создание единого центра исследований информационной безопасности (ИБ) искусственного интеллекта как единой точки исследований необходимо», — сказал замминистра.

Работа с ИИ требует «доверенности, верифицируемости и надежности, а также проверки инструментов разработки на наличие уязвимостей», считает управляющий директор «Лаборатории Касперского» в России и странах СНГ Анна Кулашова, нужно объединить усилия, быстро обмениваться информацией и рекомендациями по реагированию на инциденты: «В действующих CERT организовать тот же процесс сложно, поскольку технологии ИИ развиваются очень быстро и включают в себя большое количество участников, постоянно появляется что-то новое, и ни одна компания не может все отслеживать самостоятельно».

По ее словам, при активном взаимодействии с участниками такой центр может появиться уже в течение 2024 г.

Тема создания CERT для ИИ обсуждается в рамках готовящегося национального проекта «Экономика данных», который должен прийти на смену нацпроекту «Цифровая экономика», сказал советник генерального директора Positive Technologies Артем Сычев.

При среднерыночной стоимости специалистов госсектора и налогах, с учетом стоимости аренды, оборудования, ПО и амортизации содержание CERT может обходиться примерно в 25–30 млн руб. в месяц, оценил эксперт рынка НТИ SafeNet Игорь Бедеров.

Как работает CERT

CERT — это группа реагирования на инциденты, т. е. это могут быть организации и специалисты, имеющие подходящую квалификацию; их количество может варьироваться от нескольких до нескольких сотен человек, пояснил руководитель департамента расследований T.Hunter, эксперт рынка НТИ SafeNet Игорь Бедеров. Действующие CERT — это, по сути, аутсорсинг специалистов по ИБ, которые в случае возникновения критического инцидента подключаются и работают в интересах заказчика.

Кулашова считает логичным создание на базе регулятора центра, к взаимодействию с которым могли бы присоединиться операторы связи, организации из Альянса в сфере ИИ или специализирующиеся на этой технологии компании, а также другие регуляторы: «В части классической кибербезопасности проводится регулярная проверка алгоритмов безопасной разработки ПО. То же самое может касаться и алгоритмов использования ИИ для разработки, проверки и мониторинга».

CERT по ИИ позволит специализироваться на прогнозировании новых и упреждении существующих угроз, которые могут быть связаны с использованием ИИ в различных сферах — от медицины до финансов, добавил эксперт «Университета 2035» Ярослав Селиверстов.

Борьба с угрозами ИИ

Атаки в сфере ИИ имеют мало общего с атаками на информационную инфраструктуру, поэтому и сбор информации о них, и ее анализ организованы по-другому, подчеркнул заместитель генерального директора ГК «Гарда» Рустэм Хайретдинов.

Технологии машинного обучения имеют специфичные угрозы безопасности, согласился руководитель Центра противодействия киберугрозам Innostage SOC Cyberart Максим Акимов. В качестве примера он привел «отравление» данных, используемых для обучения алгоритмов: «Алгоритмы принимают решения на основании данных, поэтому преднамеренное искажение таких выборок может привести к непредсказуемым последствиям».

По мнению управляющего директора практики «Данные и прикладной ИИ» Axenix Ларисы Мальковой, CERT также сможет осуществлять борьбу с дипфейками (цифровой технологией подмены личности).

В конце декабря 2023 г. премьер Михаил Мишустин дал поручение Минцифры проработать к 19 марта 2024 г. вопрос выявления фейков, созданных с помощью ИИ. А в феврале 2024 г. на заседании правительственной комиссии обсуждался вопрос необходимости регулирования применения этой технологии.

Озабоченность растущими угрозами, исходящими от очень быстро развивающихся технологий ИИ, звучит по всему миру. Первый в международной практике закон о регулировании искусственного интеллекта одобрил в марте 2024 г. Европарламент.

Документ довольно жестко, как писал CNews, ограничивает возможности применения ИИ с целью минимизировать риски от его использования. В частности, запрещается присвоение так называемого «социального рейтинга», ограничивается применение технологий распознавания лиц. Закон предписывает также, что сгенерированные ИИ изображения, видеоролики или аудиозаписи реально существующих людей, мест или событий должны быть помечены как искусственно созданные.

Источник:https://www.cnews.ru/news/top/2024-04-03_mintsifry_sozdaet_edinyj

Разработчики Google анонсировали новую защитную функцию Chrome под названием Device Bound Session Credentials, которая привязывает файлы cookie к конкретному устройству, что должно помешать хакерам похищать их и использовать для взлома учетных записей.

Чтобы решить проблему кражи cookie и их последующего использования для обхода многофакторной аутентификации, в Google создали функцию Device Bound Session Credentials (DBSC), которая криптографически привязывает аутентификационые cookie к конкретному устройству.

После активации DBSC процесс аутентификации связывается с новой парой из публичного и приватного ключей, сгенерированных с помощью чипа Trusted Platform Module (TPM) на устройстве. Во время сеанса сервер периодически проверяет наличие закрытого ключа, чтобы убедиться, что тот все еще находится на том же устройстве. Разработчики уверяют, что такие ключи не могут быть похищены и надежно хранятся на устройстве, поэтому даже если злоумышленники украдут файлы cookie, они не смогут получить доступ к учетным записям жертвы.

«Привязывая сеансы аутентификации к устройству, DBSC стремится подорвать индустрию хищения файлов cookie, поскольку их кража более не будет приносить никакой пользы, — рассказывает Кристиан Монсен (Kristian Monsen), инженер из команды по борьбе со злоупотреблениями в Google Chrome. — Мы считаем, что это значительно снизит эффективность вредоносных программ для кражи файлов cookie. Злоумышленники будут вынуждены действовать локально, что сделает обнаружение и обезвреживание [малвари] на устройстве более эффективными как в случае антивирусного ПО, так и в случае с корпоративными устройствами».

Пока DBSC находится на стадии прототипа, однако Google сообщает, что функцию уже можно протестировать. Для этого понадобится зайти в chrome://flags/ и установить флаг enable-bound-session-credentials.

DBSC позволяет серверу начать новую сессию с браузером пользователя и связывает ее с публичным ключом, хранящимся на устройстве, используя специальный API. Каждый сеанс имеет уникальный ключ, а сервер получает только публичный ключ, который впоследствии используется для верификации. Утверждается, что DBSC не позволяет сайтам отслеживать разные сессии пользователя на одном устройстве, а созданные ключи можно удалить в любой момент.

Ожидается, что на начальном этапе новая функция будет поддерживаться примерно половиной всех десктопов с Chrome на борту. А когда DBSC будет развернута полностью, защита заработает для обычных и корпоративных пользователей автоматически.

«Также мы уже работаем над внедрением этой технологии для наших клиентов Google Workspace и Google Cloud, чтобы предоставить им еще один уровень безопасности аккаунтов», — добавляет Монсен.

Источник: https://xakep.ru/2024/04/03/chrome-dbsc/

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

Tong

Ответить в теме на форуме (Сервис моментальных выплат для таксопарков) / 1.00 баллы

-

Tong

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

Добавление комментария(лента) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

YouTube вводит метки для «реалистичного» ИИ-контента

YouTube вводит метки для «реалистичного» ИИ-контента  Мошенники подделывают сайты почти 90% крупных российских компаний

Мошенники подделывают сайты почти 90% крупных российских компаний  Единый реестр воинского учета обойдется в 4 млрд рублей. Какие данные о россиянах в него внесут

Единый реестр воинского учета обойдется в 4 млрд рублей. Какие данные о россиянах в него внесут  Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

, это уже как то подозрительно звучит)

, это уже как то подозрительно звучит)

За оценку статьи в ленте (лайк или дизлайк)

За оценку статьи в ленте (лайк или дизлайк)  Ответить в теме на форуме

Ответить в теме на форуме

Подробнее...