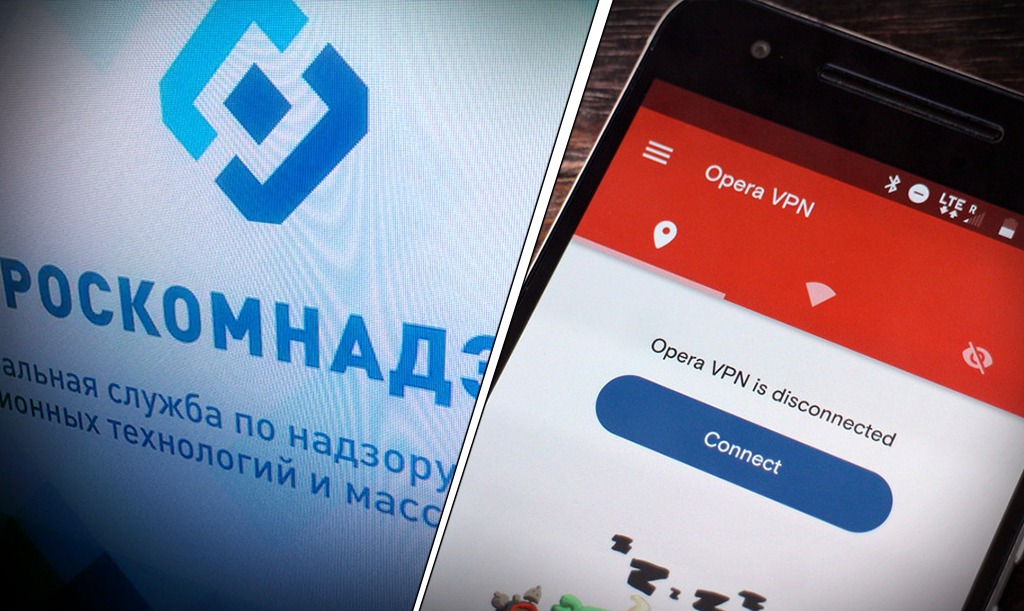

Девять VPN-сервисов, не выполнившие требование Роскомнадзора о подключении к государственной информационной системе для ограничения доступа к запрещенным сайтам, могут быть заблокированы «в течение месяца».

Об этом заявил в интервью «Интерфаксу» глава Роскомнадзора Александр Жаров.

К реестру, напомнил он, подключился лишь один из десяти VPN-сервисов, которым было направлено уведомление — Kaspersky Secure Connection.

«Все остальные не ответили, более того, написали на своих сайтах, что они не будут соблюдать российский закон. А закон говорит однозначно, если компания отказывается соблюдать закон — она должна быть заблокирована», — подчеркнул Жаров.

От какого момента следует отсчитывать месяц, в течение которого Роскомнадзор, собирается блокировать VPN-сервисы, Жаров уточнять не стал, но сказал, что с пятью компаниями, которые не ответили однозначным отказом, «еще какое-то время пообщаемся».

О направленном VPN-сервисам требовании о подключении к реестру запрещенных сайтов Роскомнадзор объявил 28 марта. На выполнение требования, по российским законам, у VPN-сервисов было 30 рабочих дней. По состоянию на 6 июня, никаких мер воздействия к VPN-сервисам, не подключившимся к реестру, принято не было.

Сессионные ключи позволяют не только читать электронную переписку, но и анализировать весь трафик сервисов «Яндекса».

Федеральная служба безопасности РФ потребовала от «Яндекса» ключи для дешифровки данных пользователей сервисов «Яндекс.Почта» и «Яндекс.Диск». Об этом изданию «РБК» сообщили сразу два источника, знакомых с вопросом.

По словам источников, запрос от ФСБ был направлен несколько месяцев назад, однако «Яндекс» его так и не выполнил, хотя по закону на предоставление запрашиваемых данных дается до десяти дней. Напомним, ранее из-за отказа предоставить спецслужбе ключи для дешифровки переписки пользователей в России был заблокирован Telegram.

В пресс-службе «Яндекса» отказались отвечать на вопросы, действительно ли компания получила от ФСБ требование предоставить ключи шифрования и были ли они переданы спецслужбе.

Поскольку «Яндекс» является организатором распространения информации, согласно поправкам к антитеррористическому закону (так называемому «закону Яровой»), компания обязана предоставлять по запросу ФСБ «информацию, необходимую для декодирования принимаемых, передаваемых, доставляемых и (или) обрабатываемых электронных сообщений пользователей сети интернет». Тем не менее, как сообщил близкий к «Яндексу» источник, в компании считают, что спецслужба слишком широко трактует нормы этого закона.

По словам обоих собеседников «РБК», ФСБ запросила у компании сессионные ключи, позволяющие не только читать электронную переписку пользователей, но и анализировать весь трафик сервисов «Яндекса».

Сессионный ключ представляет собой ключ шифрования, используемый лишь для одного соединения между пользователем и сервером. С его помощью шифруются не только сообщения, но и все метаданные (когда, кто, с какого IP-адреса заходил в учетную запись и т.д.), а также учетные данные, отправляемые на серверы «Яндекса» в процессе авторизации. Другими словами, завладев сессионными ключами, ФСБ также сможет получить логины и пароли пользователей.

- Подробности

- Автор: kermit

- Категория: Роскомнадзор

- Просмотров: 487

Россияне через суд добились отмены решения по блокировке VPN-сервиса HideMy.name. Появились неопровержимые доказательства того, что занесение в реестр запрещенных сайтов было ошибочным и основывалось на ложных сведениях, предоставленных обвинителем.

Судебное заседание без ответчика

Проект HideMy.name, один из крупнейших VPN-сервисов, известный ранее как HideMe.ru, добился в Верховном суде республики Марий Эл отмены решения о блокировке, о чем сообщает портал ведомства. HideMy.name был добавлен в реестр запрещенных сайтов, который курирует Роскомнадзор, в июле 2018 г., а основанием для этого послужило решение районного суда Йошкар-Олы. Иск в суд был подан местным прокурором, однако, что примечательно, ответчиком по делу выступили вовсе не представители ресурса, а сотрудники Роскомнадзора.

Отмена вердикта

На решение судьи о занесении HideMy.name в список блокированных России сайтов повлияла теоретическая возможность получения каждым пользователем этого сервиса неограниченного доступа к экстремистским материалам, в том числе к книге Адольфа Гитлера (Adolf Hitler) «Моя борьба» (Mein Kampf). Помимо этого, ответили представители ресурса, в иске упоминался некий анонимайзер, который на момент возбуждения дела на сайте отсутствовал.

Вердикт по этому делу был оспорен 23 мая 2019 г. в республиканском суде Марий Эл совместными усилиями представителей HideMy.name, а также юристов «Роскомсвободы» и «Центра цифровых прав». Суд полностью отменил ранее принятое решение, но, тем не менее, направил дело на повторное рассмотрение.

На момент публикации материала блокировка VPN-сервиса была прекращена – проект был доступен по обоим адресам, HideMy.name и HideMe.ru.

Сомнительная законность блокировки

Генеральный директор HideMy.name Маркус Саар (Marcus Saar) назвал поданный против его проекта иск «парадоксальным и возмутительным». По его словам, прокурор Марий Эл обратился в суд с требованием заблокировать ресурс, заявив, что на нем есть анонимайзер. В качестве доказательства им был предоставлен скриншот сайта, на котором этого самого анонимайзера не оказалось, однако суд его принял.

Маркус Саар также отметил, что Роскомнадзор выступил в качестве ответчика для того, чтобы можно было быстрее завершить дело, без привлечения реального владельца ресурса. Кроме того, на первое заседание суда прокурор принес выписку с WhoIs-информацией о сайте, который не имел никакого отношения к HideMy.name – в распечатке был указан посторонний ресурс hidemy.name.ru вместо правильного hidemy.name.

Гендиректор VPN-сервиса добавил, что прокурор все же признал ошибку с предоставленной им справкой WhoIs, но уже практически через год после блокировки в июле 2018 г. и с привлечением республиканского суда.

Вторая попытка

Блокировка HideMy.name в июле 2018 г. стала уже второй по счету – первый раз в реестр запрещенных сайтов был внесен первоначальный адрес сервиса, HideMe.ru. Соответствующее решение было принято в январе 2017 г. Учалинским районным судом Уфы (республика Башкортостан), широко известным тем, что он принял наибольшее число решений по блокировкам доступа к анонимайзерам. Причиной блокировки стало присутствие на главной странице сервиса строки ввода анонимайзера, в которую пользователь мог вписать адрес любого заблокированного в России сайта и получить к нему доступ.

После занесения HideMe.ru в черный список сайтов строка анонимайзера была удалена с главной страницы. Доступ к ресурсу был разблокирован спустя несколько месяцев.

Закон суров

Закрытие доступа к анонимайзерам и VPN в России происходит согласно закону о запрете обхода блокировок через подобные сервисы, вступивший в силу 1 ноября 2017 г. и обязывющий владельцев этих проектов сотрудничать с властями и ограничивать доступ к ресурсам, запрещенным на территории России. Согласно закону, те сервисы, которые не станут сотрудничать с регуляторами, сами будут заблокированы.

Однако блокировка анонимайзеров началась задолго до начала действия этого закона. Так, по состоянию на начало ноября 2016 г. в реестре запрещенных сайтов уже числилось практически 30 ресурсов такого рода. Их гонения начались в 2012 г., сразу же после создания самого реестра. Согласно решениям судов, тексты которых размещены в картотеках «Росправосудие» и Sudact.ru, в большинстве случаев основаниями для блокировок были связаны с возможностью выхода через соответствующие анонимайзеры на ранее запрещенные экстремистские ресурсы.

В марте 2019 г. Роскомнадзор активно взялся и за VPN-сервисы – владельцам 10 из них направлены уведомления о необходимости подключения к реестру запрещенных сайтов и, следовательно, о блокировке запрещенных в России сайтов. В число тех, кто получил соответствующие письма, стали владельцы проекта Kaspersky Secure Connection, принадлежащего «Лаборатории Касперского». Компания сразу же пообещала соблюдать закон.

Источник:http://safe.cnews.ru/news/top/2019-06-02_roskomnadzor_proigralego_zastavili_razblokirovat

Более 50 тыс. серверов Windows MS-SQL и PHPMyAdmin оказались заражены вредоносным ПО для майнинга криптовалюты.

Специалисты компании Guardicore Labs опубликовали подробный отчет о масштабной вредоносной кампании по добыче криптовалюты, в рамках которой китайская APT-группировка внедряет криптомайнеры и руткиты в серверы Windows MS-SQL и PHPMyAdmin по всему миру. По данным исследователей, злоумышленникам уже удалось скомпрометировать более 50 тыс. серверов, принадлежащих организациям в области здравоохранения, телекоммуникационной и IT-сферах.

Вредоносная кампания, получившая название Nansh0u, проводилась с конца февраля нынешнего года, однако эксперты заметили ее только в начале апреля. Злоумышленники находили доступные в интернете серверы Windows MS-SQL и PHPMyAdmin, взламывали их с помощью брутфорса, а затем заражали вредоносным ПО. Специалисты обнаружили 20 различных версий вредоносных модулей.

После успешной авторизации с правами администратора атакующие выполняли серию команд MS-SQL на скомпрометированной системе и загружали с удаленного сервера вредоносную полезную нагрузку, которая запускалась с привилегиями SYSTEM (для этого эксплуатировалась известная уязвимость CVE-2014-4113 в драйвере win32k.sys).

Далее вредоносный модуль загружал программу для добычи криптовалюты TurtleCoin, а чтобы предотвратить завершение процесса, использовался просроченный цифровой сертификат, выданный удостоверяющим центром Verisign. В сертификате было указано название фиктивной китайской компании Hangzhou Hootian Network Technology.

В основном под угрозой находятся серверы с ненадежными учетными данными, в этой связи всем администраторам рекомендуется установить более сложные комбинации логинов и паролей. Эксперты также предоставили бесплатный скрипт, позволяющий проверить системы на предмет наличия вредоносного ПО.

- Подробности

- Автор: marussia

- Категория: Технология

- Просмотров: 584

Google не планирует отказываться от внедрения платформы Manifest v3 для разработчиков дополнений Chrome, которая нарушит работу средств по блокировке рекламы для огромного числа рядовых пользователей, но не затронет корпоративных клиентов.

«Убийство» блокировщиков рекламы

Корпорация Google объявила о том, что предстоящие изменения в веб-браузере Chrome, которые значительно снизят эффективность сторонних блокировщиков рекламы, коснутся лишь рядовых пользователей. Корпоративные клиенты компании по-прежнему сохранят возможность блокирования нежелательного контента.

Изменения, которые могут нарушить работу средств устранения рекламы, связаны с будущим переходом на новую платформу для разработчиков расширений Chrome.

Нынешняя платформа, которую используют дополнения для Chrome, Manifest v2, была запущена в 2012 г. В январе 2019 г. стало известно о том, что Google ведет работу над следующей версией платформы с новой функциональностью – Manifest v3.

Предстоящий переход на Manifest v3 спровоцировал шквал критики в адрес компании со стороны разработчиков средств блокировки рекламы и родительского контроля, которые в случае заупуска новой платформы не смогут гарантировать прежнюю функциональность своих продуктов.

Что принесет переход на Manifest v3

Manifest определяет возможности и ресурсы, доступные дополнениям в Chrome. Третья версия платформы накладывает ограничения на использование программного интерфейса webRequest API, который позволяет браузерным дополнениям перехватывать сетевые запросы, благодаря чему можно добиться их блокировки, модификации или перенаправления. Именно webRequest API применяется в большинстве известных блокировщиков.

Вместо webRequest API разработчики расширений в случае принятия нового манифеста будут вынуждены применять declarativeNetRequest API. Этот интерфейс в отличие от webRequest возлагает задачу по обработке сетевых запросов непосредственно на Chrome, что позволяет не допускать выполнения расширениями нежелательных действий от имени пользователя.

Среди недостатков declarativeNetRequest специалисты отмечают новые ограничения в части максимального числа подключаемых фильтров 30 тыс. записей, что негативно сказывается на эффективности блокировки. Напомним, что базовый перечень правил блокировки под названием Easylist содержит свыше 70 тыс. записей. Помимо этого, этот declarativeNetRequest не позволяет разработчику использовать собственные алгоритмы фильтрации, а также организовать блокировку больших мультимедийных элементов или останавливать выполнение Javascript-кода через подстановку директив Content-Security-Policy (CSP).

По новым данным, опубликованным представителем Google в официальной группе, посвященной обсуждению Manifest v3, возможность использования расширений, работающих с webRequest API, сохранится за корпоративными клиентами Google.

Google и блокировщики рекламы

Блокировщики рекламы лишают веб-сайты части дохода, поэтому данную категорию программ недолюбливают многие компании, в том числе и Google, которому собственный сервис контекстной рекламы Google Ads приносит львиную долю доходов. Нежелание терять прибыль логично, и это не первый случай, когда корпорация пытается решить данную проблему путем противодействия блокировщикам рекламы.

В декабре 2018 г. Google выпустила Chrome версии 71, в которую была добавлена система блокировки агрессивной или вводящей пользователей в заблуждение рекламы. Также в новой версии браузера ужесточили систему установки дополнений. Теперь их стало возможно ставить только из официального магазина Chrome Web Store. Кроме того, была доработана система блокировки звука на страницах с рекламными роликами.

Источник:http://www.cnews.ru/news/top/2019-05-30_google_zhestko_ogranichit_ispolzovanie_blokirovshchikov

Ежегодные потери от киберпреступлений составляют десятки миллиардов долларов. Сегодня хакерам-новичкам весьма просто отхватить кусок от этого лакомого пирога. Для этого достаточно купить немного биткоинов, поставить бесплатное ПО и полностью забыть об этических нормах.

Свежие исследования ценообразования на рынке даркнета показывают, что мощные вредоносные программы, готовые фишинговые страницы, взломщики паролей для популярных брендов и невероятный набор других инструментов для кибератак можно приобрести всего за несколько долларов. Зловредные программы и инструменты легко купить анонимно, но знают ли новоявленные хакеры, как ими пользоваться и не попадаться? Увы, знают. В прошлом такие знания требовали многолетнего опыта и признания со стороны киберсообщества. Теперь они доступны в виде серии пошаговых руководств за незначительную плату.

Анализ

Недавно команда исследователей изучила тысячи объявлений на пяти крупнейших черных рынках даркнета (Dream, Point, Wall Street Market, Berlusconi Market и Empire) и составила индекс цен Dark Web Market Price Index. Полученные результаты показывают, что в последние годы теневая экономика стала значительно доступнее, а существовавшие раньше барьеры для входа исчезли. Зашифрованные сайты, доступ к которым можно получить с помощью браузера Tor, позволяют анонимно продавать инструменты для взлома и другие товары — например, наркотики, украденную информацию и оружие.

Результаты

Вредоносное ПО Одними из самых опасных продуктов оказались трояны удаленного доступа (RAT). Их можно было купить в среднем за $9,74. Эта разновидность вредоносных программ позволяет хакерам дистанционно управлять компьютерами жертв. Они могут регистрировать все нажатия клавиш, открывать защищенные файлы, воровать данные пользователей и даже наблюдать за ними с помощью веб-камер. Например, в даркнете доступен известный троян Blackshades, заразивший более полумиллиона устройств (его создатель отбывает наказание в тюрьме). Он также позволяет объединять компьютеры в сети ботов. Кроме того, авторы обнаружили RAT для ОС Android. Некоторые из вредоносных программ были написаны на Python и Visual Basic.

Фишинг

Фишинг остается одной из самых распространенных атак в киберпространстве, поэтому неудивительно, что предприимчивые хакеры продают готовые страницы-подделки популярных брендов и сайтов. Предложения варьируются от Apple и Netflix до Walmart, Dunkin' Donuts, Minecraft и League of Legends. Средняя стоимость фишинговых страниц составляет $2 — за исключением Apple. Поддельный сайт известного производителя смартфонов обойдется покупателю в $5. Такое распределение цен показывает, насколько высоко ценится информация пользователей Apple в сообществе киберпреступников. Руководство по фишингу обойдется новичку всего в $2,49.

Взлом паролей

Теперь новичкам даже не приходится настраивать программы для взлома паролей, чтобы атаковать целевой сайт. Готовые файлы конфигурации к бесчисленному списку сайтов можно купить всего за $2. Все, что нужно хакеру для атаки — программа вроде SNIPR или Sentry MBA и несколько таких файлов. К примеру, в даркнете авторы обнаружили огромный список учетных записей от сайта Spotify, добытый с помощью этих инструментов.

Сверхдешевый взлом

Среди других копеечных инструментов для взлома оказались кейлогеры (клавиатурные шпионы, $2,07), ПО для взлома Wi-Fi ($3), Bluetooth ($3,48) и вредоносные программы для воровства биткоинов из кошельков ($6,07). Авторы исследования отмечают тревожную тенденцию по переходу на модель полного обслуживания в теневой экономике. Конкуренция велика, и некоторые из инструментов доступны в обычной Сети. Их разработчики обещают клиентам полную поддержку, пожизненную гарантию и бесплатные руководства. В некоторых случаях предлагаются скидки на следующие покупки.

Комплексные решения

Новоявленные мошенники, готовые потратить чуть больше, могут заняться подделкой официальных документов, купив их шаблоны в среднем за $14. Photoshop-файлы идут вместе с подробными руководствами по изготовлению максимально убедительных фальшивок. Покупателю остается ввести личные данные. Доступны шаблоны всевозможных официальных документов, начиная от паспортов/водительских прав и заканчивая счетами за коммунальные услуги и квитанциями. Вместе с личными данными обычных людей, купленными в даркнете, этого достаточно, чтобы оформить заявку на кредит/кредитную карту. По сути черные рынки даркнета предлагают комплексное решение для любого, кто стремится узнать, как совершить кражу личных данных и использовать их для последующих афер в сети, попутно обеспечивая злоумышленников всеми необходимыми для этого инструментами.

Например, можно получить доступ к анонимным почтовым ящикам, чтобы совершать покупки в онлайн-магазинах для последующей перепродажи или возврата. Услуга обойдется хакеру в $150, однако это небольшая плата за безопасность и анонимность. Кроме того в даркнете имеется широкий выбор руководств, подробно рассказывающих о скрытом использовании почтовой системы (их средняя стоимость составляет $3,35).

Что с этим делать?

Что все это означает? Прежде всего, невозможно вернуть выпущенного джина в бутылку. На смену одному закрывшемуся черному рынку приходят два новых. Только в США в 2017 году хакеры в общей сложности похитили 16,8 млрд долларов.

Соблазн урвать кусок от этой суммы слишком велик, и со временем он будет только расти. Как потребители, мы должны начать серьезно относиться к защите своих персональных данных. В этом помогут надежные пароли, двухфакторная аутентификация, минимальное использование платежной информации в Сети, сервисы по защите конфиденциальности и т. п.

Мы должны помнить о приоритете безопасности и переходить на другие решения, если надежность существующих сомнительна. Разработчики должны ставить безопасность выше удобства и заставлять пользователей соблюдать высокие стандарты защиты, нравится ли им это или нет. Безопасность должна стать неоспоримым преимуществом и коммерческим аргументом. Если эта идеалистическая цель кажется недостаточно убедительной, вспомните о GDPR.

Это генеральный регламент о защите персональных данных, разработанный ЕС. За невыполнение закона и недостаточную интеграцию защиты данных «по дизайну и умолчанию» в сервисы и продукты компаниям грозит штраф в 10 млн евро или 2% от общего оборота. Кибербезопасность и цифровая конфиденциальность должны с самого начала быть приоритетом при разработке новых продуктов и услуг. Если мы сумеем закрепить эти ценности в массовой культуре, то все дешевые инструменты в даркнете станут бесполезными в руках подавляющего большинства хакеров.

Источник: https://ru.ihodl.com/analytics/2019-05-30/kak-darknet-dal-vozmozhnost-lyubomu-stat-hakerom/

- Подробности

- Автор: marussia

- Категория: Криптовалюта

- Просмотров: 588

Хозяин крипто-фермы незаконно использовал порядка 8 млн кВт. ч энергии и нанес сетевой компании ущерб в размере почти 30 млн рублей.

Сотрудники департамента обеспечения безопасности МРСК Северного Кавказа и отдела технического аудита «Дагестанской сетевой компании» совместно с правоохранительными органами РОВД Кизилюртовского района Дагестана выявили майнинг-ферму, работавшую с помощью похищенной электроэнергии. Об этом сообщает пресс-служба МРСК Северного Кавказа.

Ферма располагалась на территории бывшего колхоза в населенном пункте Новое Гадари, где также находился цех по ремонту трансформаторов. Оборудование по добыче криптовалюты было подключено к трем трансформаторам мощностью 630 КВА, которые, в свою очередь, были незаконно подключены к электросетям.

Как пояснил собственник, он приобрел земельный участок со всеми находящимися на нем строениями осенью 2018 года и сдал его в аренду. Однако владелец не смог предоставить документы, подтверждающие право собственности, или факт передачи объекта в аренду кому-либо.

По сообщению пресс-службы, хозяин крипто-фермы незаконно использовал порядка 8 млн кВт. ч энергии и нанес сетевой компании ущерб в размере почти 30 млн рублей. В дальнейшем нарушителем займутся правоохранительные органы. Помимо оплаты незаконно использованных объемов электроэнергии, он понесет серьезное административное наказание. Кроме того, нарушителю может грозить уголовная отвественность.

Ранее в хищении электроэнергии для обеспечения работы двух майнинг-ферм для добычи лайткойнов и биткойнов был заподозрен житель дагестанского города Хасавюрта.

Злоумышленник воспользовался техническими нюансами банкоматов.

Сотрудники УМВД России по Хабаровскому краю задержали 23-летнего уроженца Николаевска-на-Амуре, подозреваемого в причастности к серии краж с банковских счетов граждан.

Согласно сообщению пресс-службы ведомства, злоумышленник действовал в разных районах города, в основном в крупных торговых центрах и в магазинах. Он выбирал банкоматы, где были небольшие очереди, а затем с помощью бесконтактной банковской карты переводил деньги на номер телефона, но не завершал операцию и отходил. Следующий за мошенником человек вставлял свою банковскую карту и система автоматически завершала предыдущую операцию и списывала со счета потерпевшего указанную сумму.

В дальнейшем подозреваемый через электронные платежные системы переводил украденные средства на свой счет либо на карту знакомого и обналичивал.

В ходе обыска по месту жительства подозреваемого были изъяты банковские карты, электронные носители информации, SIM-карты, а также мобильные телефоны. Предварительная сумма ущерба оценивается в 50 тыс. рублей. В отношении молодого человека возбуждено уголовное дело по ч.3 ст. 158 УК РФ («Кража»). Статья предусматривает максимальное наказание до 6 лет лишения свободы.

По данным BBC News, в 2019 г. Facebook начнет тестирование собственной криптовалюты GlobalCoin. В начале 2020 г. состоится полноценный запуск системы переводов и платежей на ее основе.

Новая криптовалюта

Facebook планирует запустить собственную криптовалюту в I квартале 2020 г. С помощью цифровой валюты под рабочим названием GlobalCoin пользователи социальной сети и приложений, входящих в ее экосистему (к примеру, мессенджера Whatsapp) смогут производить платежи и осуществлять переводы без использования банковского счета, пишет BBC News.

По данным издания, более детальная информация о технологии появится летом 2019 г., а ее тестирование начнется ближе к концу года. На старте валюта будет доступна пользователям социальной сети лишь из короткого перечня стран.

Напомним, что в мае 2018 г. американский ИТ-гигант сформировал подразделение по исследованию технологий блокчейна. Его возглавил бывший (с 2012 по 2014 гг.) президент Paypal и член совета директоров криптобиржи Coinbase Дэвид Маркус(David Marcus).

Что такое криптовалюта

Криптовалюта – это разновидность цифровой валюты, которая создается и контролируется при помощи криптографии. Единицей такой валюты выступает «монета» (coin). Важной особенностью криптовалют является децентрализованность. Это значит, что отсутствует единая инстанция, выпускающая и контролирующая монеты, которая была бы способна влиять на их курс и объем в сети, блокировать транзакции, счета и т. д. Монетами распоряжается только их владелец.

Facebook запустит собственную криптовалюту в 2020 г.

Функционирование криптовалюты основано на технологии блокчейн. Блокчейн представляет собой децентрализованную базу данных, экземпляры которой хранятся в независимых друг от друга узлах. В базе находятся зашифрованные блоки, то есть постоянно растущий список упорядоченных записей (транзакций), имеющих временную метку и ссылку на предыдущую запись. Тайно внести изменение в блокчейн благодаря шифрованию и в силу распределенности системы считается невозможным.

Трудности на пути к запуску GlobalCoin

Цифровой валюте Facebook понадобится преодолеть немало трудностей технического и правового характера, прежде чем она может быть запущена. Как сообщает BBC News, ранее CEO Facebook Марк Цукерберг(Mark Zuckerberg) встречался с управляющим Банка Англии Марком Карни(Mark Carney), а также с представителями Минфина США, чтобы обсудить перспективы и возможные риски запуска новой цифровой валюты.

Не менее серьезную работу Facebook предстоит проделать в Индии, где отношение властей к криптовалютам можно охарактеризовать как в значительной степени негативное: в апреле 2019 г. РБК сообщал о разработке правительством Индии нового закона, в случае одобрения которого местным парламентом в стране будет запрещена покупка, продажа и эмиссия криптовалют.

BBC News подчеркивает, что граждане Индии, в представлении руководства Facebook, являются одним из главных потенциальных пользователей GlobalCoin. Запуск цифровой валюты якобы позволит индийским рабочим за границей отправлять деньги своим семьям с помощью крайне популярного в стране месенджера Whatsapp.

Помимо этого, Facebook также ведет переговоры с Western Union для обеспечения обмена фиатных (классических) денежных средств на цифровую валюту в обход банковских структур, а также с рядом участников рынка электронной коммерции в попытках убедить их в целесообразности принятия платежей в GlobalCoin.

Что же касается технической стороны вопроса, то как выяснила газета Financial Times, в апреле 2019 г. Facebook зарегистрировала в Швейцарии компанию Libra, которая, по-видимому, займется развертыванием программной и аппаратной инфраструктуры проекта, созданием и поддержкой финансовых сервисов, анализом данных, то есть превратится в своего рода финансовый хаб экосистемы Facebook.

Доверие нужно заслужить

BBC News пишет, что в планах Facebook – привязать GlobalCoin к валютной корзине на основе доллара США, евро и японской йены, дабы снизить волатильность молодой криптовалюты и таким образом обеспечить доверие к ней со стороны пользователей соцсети. Впрочем, усилий по стабилизации курса нового платежного средства для этого может оказаться недостаточно, поскольку репутация социальной сети как надежного сервиса была подорвана самой же Facebook в результате череды допущенных инцидентов, которые привели к утечкам пользовательских данных катастрофических масштабов.

К примеру, в марте 2019 г. выяснилось, что десятки тысяч сотрудников компании могли иметь доступ к чужим страницам в Facebook и Instagram, поскольку пароли сотен миллионов пользователей хранились на серверах компании в незашифрованном виде. Причем наличие проблемы социальная сеть официально признала лишь после того, как сторонний специалист по информационной безопасности со связями внутри компании рассказал о ней в интернете.

В марте 2019 г. утечка внутренних документов выявила, что Facebook шантажировала влиятельных политиков по всему миру с целью добиться в отдельных странах послабления законодательства в сфере защиты приватности пользователей.

В сентябре 2018 г. Facebook признала утечку данных более 50 млн владельцев учетных записей. Причиной взлома стала серьезная уязвимость в коде Facebook. Она была устранена в кратчайшие сроки, а о случившемся были уведомлены правоохранительные органы.

В ноябре 2018 г. стало известноо том, что соцсеть не смогла дать отпор киберпреступникам, в результате чего в руках хакеров оказались личные сведения о более чем 120 млн пользователей сети. Данные были выставлены на продажу по цене в 10 центов за один профиль.

В период с 2007 по 2014 гг. социальная сеть передавала британской аналитической компании Cambridge Analytica сведения о своих пользователях, в результате чего пострадали 87 млн человек.

Источник:http://www.cnews.ru/news/top/2019-05-24_facebook_zapustit_sobstvennuyu_valyutu_i_sistemu

Команда Tor Project выпустила первую стабильную версию защищенного браузера Tor для Android. Разработчики обещают такой же уровень безопасности, как в десктопной версии. Браузера для iOS не будет в связи с ограничениями Apple.

Tor для Android

Только что вышедшая новая версия браузера Tor для анонимного пользования интернетом под номером 8.5 стала первым стабильным релизом данного браузера для Android. Об этом разработчики Tor официально объявили в своем блоге. Браузер уже можно скачать в магазине приложений Google Play, в каталоге приложений F-Droid он должен появиться в течение суток.

Первая альфа-версия Tor для Android вышла в сентябре 2018 г. Разработчики отмечают, что с тех пор была проделана большая работа, чтобы предоставить пользователям Android тот же уровень безопасности, какой браузер обеспечивает пользователям ПК. В плане функциональности десктопная версия Tor все еще опережает версию для Android, но в плане защиты они находятся на одном уровне.

«Мы убедились в том, что отсутствуют обходы прокси, что первоочередная изоляция включена, чтобы защитить вас от межсайтового отслеживания, и что большинство средств защиты цифрового отпечатка работают», — отмечают разработчики.

Команда Tor Project поясняет, почему так важно было выпустить версию браузера для Android. Выход в интернет с мобильных устройств становится все более популярным, а в некоторых регионах планеты это вообще единственный способ подключиться к Сети.

Однако нередко в этих же регионах практикуется слежка за гражданами со стороны властей и интернет-цензура, поэтому тамошним пользователям и нужен мобильный Tor.

О создании версии Tor для iOS речь пока не идет в связи с действующими ограничениями Apple. Поэтому пользователям iPhone команда Tor Project рекомендует обходить блокировки с помощью Onion Browser, который был создан разработчиком Майком Тигасом (Mike Tigas) с помощью Guardian Project.

Список новшеств в Tor Browser 8.5

Для Tor Browser 8.5 путем голосования в сообществе были выбраны новые иконки. Также был изменен дизайн страницы about:tor. Новый релиз совместим с интерфейсом Firefox Photon UI, который упрощает работу с браузером.

Около девяти месяцев назад у пользователей Windows возникли проблемы с доступом к Tor в связи с тем, что разработчики используют набор инструментов MinGW-w64, который не поддерживает новые коды доступа Firefox. В Tor Browser 8.5 эта проблема частично решена, но в данный момент команда проекта все еще работает над окончательными патчами. Ряд других уязвимостей был закрыт.

Также разработчики исследуют недавно найденную уязвимость, относящуюся к кроссплатформенному API для 3D-графики в браузере WebGL и цифровому отпечатку. Пока что уязвимость не закрыта, это предполагается сделать в следующем релизе.

Разработчики предупреждают, что обновление до Tor Browser 8.5 уничтожает сохраненные логины и пароли. Этот баг тоже исследуется и будет исправлен в следующем релизе.

Что такое Tor

Tor является системой прокси-серверов, поддерживающих так называемую луковую маршрутизацию — технологию анонимного обмена информацией через компьютерную сеть. Tor дает пользователю возможность сохранять инкогнито в интернете и защищает его трафик от анализа.

Эта возможность сделала Tor популярным инструментом в руках нарушителей закона, промышляющих продажей наркотиков и оружия, распространением порнографии и т. д. В 2014 г. ФБР заплатило $1 млн исследователям из Университета Карнеги-Меллон в США за помощь в проникновении в Tor с целью деанонимизации его пользователей.

В ноябре 2016 г. команда Tor Project объявила о создании прототипа собственного Android-смартфона, оснащенного продвинутыми средствами кибербезопасности. Прототип, получивший название Mission Improbable, был создан разработчиком анонимной сети Tor Майком Перри (Mike Perry).

В качестве аппаратной части были взяты в готовом виде смартфоны Google Nexus и Pixel, изменения претерпело только ПО. Устройство работает под ОС Copperhead — защищенной версией Android, созданной для смартфонов Nexus и Pixel.

Источник:http://www.cnews.ru/news/top/2019-05-22_brauzer_tor_nauchili_rabotat_na_android

- Подробности

- Автор: marussia

- Категория: Технология

- Просмотров: 1909

Google представила технологию под названием Translatotron. Ее суть состоит в голосовом онлайн-переводе между двумя собеседниками, при котором сохраняется интонация и частота речи говорящего. Об этом сообщает engadget.

Translatotron использует модель, обрабатывающую голос пользователя как спектрограмму. На ее основе создается новая спектрограмма на целевом языке, в которой угадываются особенности произношения человека. В результате такой операции скорость и точность перевода увеличиваются.

В engadget добавляют, что созданный таким образом голосовой перевод все еще «звучит немного роботизированно, но эффективно передает некоторые манеры голоса говорящего».

Источник: https://42.tut.by/637857

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

Michael Sterko

Ответить в теме на форуме (Уборка офиса после пожара) / 1.00 баллы

-

Alisa Sanina

Ответить в теме на форуме (Уборка офиса после пожара) / 1.00 баллы

-

Игорь Полищук

Начать тему на форуме (Уборка офиса после пожара) / 2.00 баллы

-

Георгий Кондрашев

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Yaier

Ответить в теме на форуме (Пластиковый бак на авто) / 1.00 баллы

-

Yaier

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Akano

Ответить в теме на форуме (Букмекерская контора) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Ремонт в новостройке) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Выставка современных технологий) / 1.00 баллы

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис  PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении

PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении  Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения

Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения  Google против фишинга: компания меняет правила отправки писем

Google против фишинга: компания меняет правила отправки писем

, это уже как то подозрительно звучит)

, это уже как то подозрительно звучит)

За оценку статьи в ленте (лайк или дизлайк)

За оценку статьи в ленте (лайк или дизлайк)  Ответить в теме на форуме

Ответить в теме на форуме  Новый пользователь

Новый пользователь

Подробнее...