- Подробности

- Автор: marussia

- Категория: Компьютерные игры

- Просмотров: 713

В ближайшее время российским киберспортсменам, возможно, придётся сдавать специальные тесты, включая тест на скорость кликания мышкой.

Как сообщает Telegram-канал Mesh, Министерство спорта внесло изменения в стандарты подготовки киберспортсменов. Пока что соответствующий приказ находится на правовой экспертизе. Самое интересное из новшеств — нормативы. В частности, тест на количество кликов по левой кнопке мыши за 30 секунд.

Норматив для парней составляет 205 кликов, для девушек — 195. На самом деле это не особо много, и с такой скоростью нажимать на кнопку мышки может даже человек, далёкий от киберспорта или каких-то киберспортивных игр. Проверить свои навыки вы можете в любом соответствующем онлайн-тесте.

Также в документе имеется пункт о проверке зрительно-моторной реакции на световые сигналы. Кроме того, министерство прописало все стандарты касательно компьютеров, игровых кресел и столов.

Всё это может показаться странным, однако стоит помнить, что в России киберспорт официально признали дисциплиной в 2022 году. А это значит, что всё должно быть регламентировано и сертифицировано.

Китайские предприятия начали массовое преобразование видеокарт Nvidia GeForce RTX 4090 в специализированные ускорители для искусственного интеллекта. Это шаг направлен на обход санкций США, запрещающих поставку в Китай оборудования для ИИ высокой производительности.

Решение о перепрофилировании видеокарт следует после запрета США на экспорт в Китай продукции Nvidia, AMD и Intel, предназначенной для искусственного интеллекта. Ранее Nvidia находила лазейки в законе, создавая менее мощные ускорители, однако последние изменения закона делают эту стратегию недейственной.

GeForce RTX 4090, известные своей передовой игровой производительностью, стали дефицитными на мировом рынке, частично из-за масштабных закупок Китаем. В России, например, цены на эти карты значительно превышают 2000 долларов США.

Китайские предприятия теперь демонтируют эти видеокарты, удаляя системы охлаждения и другие ключевые компоненты, чтобы преобразовать их в более компактные и эффективные ускорители для серверов. Новая "эталонная" печатная плата, разработанная специально для этой цели, обеспечивает вторую жизнь графическим процессорам AD102 и памяти GDDR6X.

Эти модифицированные ускорители проходят тщательное тестирование, включая проверку в бенчмарках и приложениях ИИ, перед тем как быть распределенными по всей стране. Компоненты, оставшиеся после модификации, такие как печатные платы и системы охлаждения, продаются по сниженным ценам для использования в ремонте.

Действия Китая, направленные на обход санкций США и создание внутреннего рынка модифицированных ускорителей ИИ, повлекли за собой глобальный дефицит и увеличение цен на GeForce RTX 4090. Ожидается, что эта ситуация приведет к изменениям на мировом рынке видеокарт.

Более 20 инструментов, предназначенных для обхода «Великого китайского файрвола» и других инструментов для блокировок, были удалены с GitHub в этом месяце. Многие полагают, что китайскому правительству удалось деанонимизировать разработчиков этих утилит и оказать на них давление, добившись удаления.

Все инструменты пропали из сети 2 и 3 ноября, что наводит экспертов на мысли о некой координации со стороны их разработчиков или властей.

Как сообщает издание TechCrunch, с GitHub пропал популярный прокси-инструмент Clash For Windows, который помогал пользователям обходить брандмауэры и китайскую систему блокировок. При этом репозиторий был основным способом загрузки Clash для пользователей и основным каналом для обновлений со стороны разработчика.

Дело в том, что подобные инструменты выступают в роли шлюза между устройством пользователя и интернетом, обеспечивая приватный доступ к сети за счет маскировки IP-адреса пользователя. В последние годы они стали популярной альтернативой VPN в Китае, так как еще в 2017 году правительство страны стало активно бороться с использованием VPN. Фактически, теперь VPN в Китае легальны лишь в том случае, если соответствуют определенным правилам обработки данных, что значительно повлияло на их распространение и использование, а некоторые крупные платформы (например, Apple) и вовсе закрыли доступ к VPN в стране.

Впрочем, прокси-серверы все еще менее популярны, чем VPN, число пользователей которых в Китае оценивалось примерно в 293 000 000 человек по состоянию на 2021 год.

После удаления репозитория создатель Clash, известный под ником Fndroid написал в X (бывший Twitter) о прекращении разработки утилиты, не объяснив, почему принял такое решение.

«Прекратил обновления, до скорой встречи. Технологии не бывают хорошими или плохими, но люди бывают. Пришло время обратиться к свету и двигаться дальше», — написал Fndroid.

Когда журналисты обратились к Fndroid за комментариями, он ответил уклончиво:

«Должен сообщить, что я не могу высказать никаких соображений или комментариев по этому вопросу. Мои текущие обязательства и правила не позволяют мне обсуждать эту тему публично. Я признателен вам за понимание и уважение к моей личной жизни в этом вопросе. Желаю вам успехов в работе и надеюсь, что вы найдете нужную вам информацию в других источниках».

Вскоре после этого сопутствующие инструменты из экосистемы Clash, поддерживаемые другими разработчиками на GitHub (например, Clash Verge, Clash for Android, ClashX) и другие прокси-инструменты, тоже стали удаляться или архивироваться без объяснения причин.

При этом просмотр официального списка запросов на удаление на GitHub, не дал никакого результата, то есть официальных запросов от властей не поступало.

«Обычно GitHub не комментирует решения об удалении контента. Однако в целях прозрачности мы публикуем все правительственные запросы на удаление контента», — прокомментировали изданию представители GitHub.

TechCrunch отмечает, что внезапное исчезновение Clash for Windows из сети породило множество слухов о том, что китайские власти каким-то образом вычислили создателя инструмента и оказали на него давление, ссылаясь на то, что прокси-серверы раскрывают слишком много личной информации в интернете.

К тому же, другой разработчик прокси, известный под ником EAimTY, тоже удалил свой репозиторий TUIC и опубликовал сообщение в блоге, в котором намекнул, что к происходящему имеют отношение власти.

Хотя многие инструменты более не доступны для установки, журналисты заметили, что некоторые из них, включая Clash, пока работают в системах пользователей, хотя и перестали получать обновления.

Интересно, что ранее в этом месяце Китай начал начал новый виток борьбы с анонимностью в интернете. Так, китайское правительство постановило, что любой онлайн-аккаунт в социальных сетях, имеющий более 500 000 подписчиков, должен содержать настоящее имя владельца.

Источник:https://xakep.ru/2023/11/24/proxy-tools-disappearing/

Команда Tor Project объяснила свое недавнее решение об удалении множества узлов, тем, что они представляли угрозу для безопасности всех пользователей сети Tor. Оказалось, операторы некоторых ретрансляторов участвовали в «высокорискованной криптовалютной схеме, обещающей денежную выгоду» и не получали на это одобрение со стороны Tor Project.

Ретрансляторы в сети Tor представляют собой узлы маршрутизации, которые помогают анонимизировать трафик в сети Tor, принимая и передавая зашифрованные данные следующему узлу. В основном ими управляют волонтеры и энтузиасты, неравнодушные к вопросам конфиденциальности, безопасности, анонимности и свободы информации в интернете.

Недавнее удаление множества узлов из сети вызвало в сообществе жаркие дискуссии о правилах использования ретрансляторов и о том, что является нарушением, а что нет. Поэтому разработчики решили объяснить свое решение.

Как сообщают представители Tor Project, недавно обнаружилось, что некоторые операторы ретрансляторов были связаны с некой высокорискованной криптовалютной схемой. А использование ретрансляторов для получения прибыли противоречит добровольческим принципам волонтеров, которые борются с цензурой и слежкой в интернете.

Также отмечается, что если коммерческая составляющая примет серьезный масштаб и поглотит значительную часть ретрансляторов в сети Tor, власть из рук сообщества перейдет в руки сомнительных лиц, а безопасность всей сети окажется подорвана агрессивной централизацией.

«Мы считаем такие ретрансляторы вредными для сети Tor по ряду причин, в том числе потому, что некоторые из них не соответствуют нашим требованиям, а также потому, что подобные финансовые схемы представляют значительную угрозу для целостности сети и репутации нашего проекта, поскольку они могут привлечь злоумышленников, подвергнуть пользователей риску или нарушить добровольческий дух, поддерживающий сообщество Tor», — пишут разработчики.

Также сообщается, что многие из операторов отключенных узлов подвергали себя риску, даже не зная о проекте, в который вносят свой вклад. Другие запускали ретрансляторы в небезопасных регионах и регионах с повышенным риском.

Никакой конкретики о потенциально опасной коммерческой схеме разработчики Tor не приводят, однако в комментариях к посту можно найти информацию о том, что заблокированные узлы были связаны с проектом ATor (AirTor), и их таких было около тысячи. Однако эта информация не подтверждена официально.

Создатели ATor утверждают, что цель проекта — улучшить сеть Tor посредством вознаграждений, выплачиваемых в криптовалюте ATOR операторам ретрансляторов. Стоимость ATOR резко упала после публикации заявления разработчиков Tor, снизившись ниже 1 доллара.

Источник:https://xakep.ru/2023/11/21/tor-for-profit-schemes/

В России могут быть введены новые правила оборота SIM-карт – в частности, предлагается не активировать их до тех пор, пока МВД не проведет проверку нового абонента. Новые меры могут усложнить процесс подключения к сотовым сетям для граждан России и спровоцировать рост их любви к «серым» SIM-картам.

Еще несколько оборотов гайки

Российские власти рассматривают возможность усиления контроля за рынком SIM-карт и введения новых ограничительных мер. Как пишет «Коммерсант», в планы входит изменение алгоритма активации SIM-карты, что потенциально может лишить россиян возможности пользоваться новым номером сразу после приобретения.

Сейчас механизм активации SIM-карты в России работает следующим образом. Гражданин или гость страны, посетив салон связи или заказав SIM-карту удаленно, может сразу после ее получения вставить ее в свой телефон и совершать звонки, выходить в интернет и пр. Паспортные данные, которые он передал оператору связи при заключении договора, отправятся на проверку в Министерство внутренних дел России (МВД) в течение месяца с момента заключения договора.

Власти хотят избавиться от этого алгоритма и заставить операторов активировать свежекупленную SIM-карту лишь после проверки паспортных данных абонента в МВД. Сколько времени потребуется на такую проверку, неизвестно.

Ждать придется долго

Сейчас проверка нового абонента, подключившегося к сети федерального или регионального оператора, проходит силами сотрудников МВД в «фоновом режиме». Другими словами, россиянину не нужно думать о том, что его номер не будет работать, пока правоохранительные органы не удостоверятся, что он предоставил достоверные паспортные данные – он просто пользуется оплаченными из своего кармана услугами оператора.

По словам собеседника издания, конкретных сроков, в течение которых должна быть проведена сверка паспортных данных нового абонента с базой МВД, в настоящее время нет. Он подчеркнул, что в случае принятия новой инициативы властей на это будет уходить не менее двух дней.

Фактически, этот процесс может занять и больше времени. «Все будет зависеть от интеграции систем», – подчеркнул источник издания.

Власти все отрицают

Об ужесточении мер пополнения абонентской базы сотовых операторов изданию сообщили источники в двух из четырех операторах «большой четверки». По их словам, в настоящее время инициатива обсуждается представителями Минцифры и МВД с участниками рынка и другими ведомствами.

В Минцифры уточнили изданию, что с такой инициативой министерство не выступало. В то же время собеседники «Коммерсанта» в одном из крупнейших федеральных операторов заявил, что прямо сейчас новая идея российских властей еще «не оформлена в законодательную инициативу». Другими словами, законопроект, который мог бы быть внесен на рассмотрение в Госдуму, пока не подготовлен.

Испытание для МВД

Новая инициатива властей – это потенциальные трудности не только для операторов связи, но и непосредственно для Министерства внутренних дел, по мнению опрошенных изданием экспертов. Связано это с тем, что в России ежемесячный объем реализуемых SIM-карт исчисляется не десятками и не сотнями тысяч, а миллионами.

По подсчетам директора компании «S+консалтинг» Айсы Бадаевой, всего один крупный российский оператор способен продавать в среднем до 1,5 млн SIM-карт в месяц. По ее словам, при таких объемах МВД потребуется очень эффективно организовать процесс проверки новых абонентов сотовых операторов – в течение не более одного-двух дней. «Иные сроки вызовут значительный негатив на стороне клиентов», – подчеркнула она.

При этом сами операторы – не единственные распространители SIM-карт в России. Айса Бадаева упомянула также мультибрендовую крупную розницу (сети магазинов по продаже электроники и техники) и локальных дистрибьюторов. На них приходится в среднем до 15% проданных SIM-карт крупных операторов связи, подсчитала Бадаева.

Больше требований – меньше «белых» SIM-карт

В случае вступления изменений в силу рынок продаж SIM-карт в России может претерпеть масштабные изменения. «С введением МВД дополнительной проверки SIM-карт, вероятно, первой из процесса продаж выпадет мелкая локальная розница, поскольку усложнение процесса проверки приведет к значительному увеличению нагрузки на сотрудников, – сказала изданию Айса Бадаева. – Если процесс по дополнительной проверке со стороны МВД будет организован грамотно, то крупные мультибренды, скорее всего, будут продолжать продажи. Если единственным каналом продаж останется официальная розница операторов, то им важно будет обеспечить высокую доступность точек для клиентов и оптимизировать процесс (например, запустить выездной сервис)».

Операторы связи полагают, что ничего хорошего нововведение не принесет. Как сообщил изданию представитель одного из них, из-за него будет затруднен процесс заключения новых договоров на оказание услуг связи как с иностранцами, имеющими паспорта других государств, так и с россиянами. Также это может уничтожить давно налаженный процесс дистанционного оформления SIM-карт и заставить россиян начать смотреть в сторону «серых» SIM-карт. «Это само по себе может спровоцировать нелегальный оборот SIM-карт, тем самым обесценив предпринятые ранее усилия по обелению рынка мобильной связи», – добавил представитель оператора.

В список этих усилий, помимо прочего, входят новые штрафы за продажу «серых» SIM-карт, оформленных без предъявления паспорта. Соответствующие изменения были внесены в конце 2022 г. в ст. 13.29 КоАП РФ «Неисполнение установленных законодательством России в области связи требований к заключению договоров об оказании услуг связи, несоблюдение порядка проверки достоверности сведений об абоненте и сведений о пользователях услугами связи абонента - юридического лица либо индивидуального предпринимателя либо оказание услуг связи в случае отсутствия в федеральной государственной информационной системе "Единая система идентификации и аутентификации в инфраструктуре, обеспечивающей информационно-технологическое взаимодействие информационных систем, используемых для предоставления государственных и муниципальных услуг в электронной форме" сведений, внесение которых является обязательным».

Согласно новым правилам, с 1 марта 2023 г. размер штрафа за этот проступок для должностных лиц достигает 50 тыс. руб., а для юридических – 500 тыс. руб.

Также весной 2023 г. операторы связи начали давить на своих абонентов, заставляя их самостоятельно подтверждать собственные паспортные данные. От них требовали прислать фото лица с открытым паспортом или посетить салон связи для проверки личности. За непослушание операторы грозили блокировкой номера.

Источник:https://www.cnews.ru/news/top/2023-11-23_v_rossii_uzhestochaetsya_kontrol

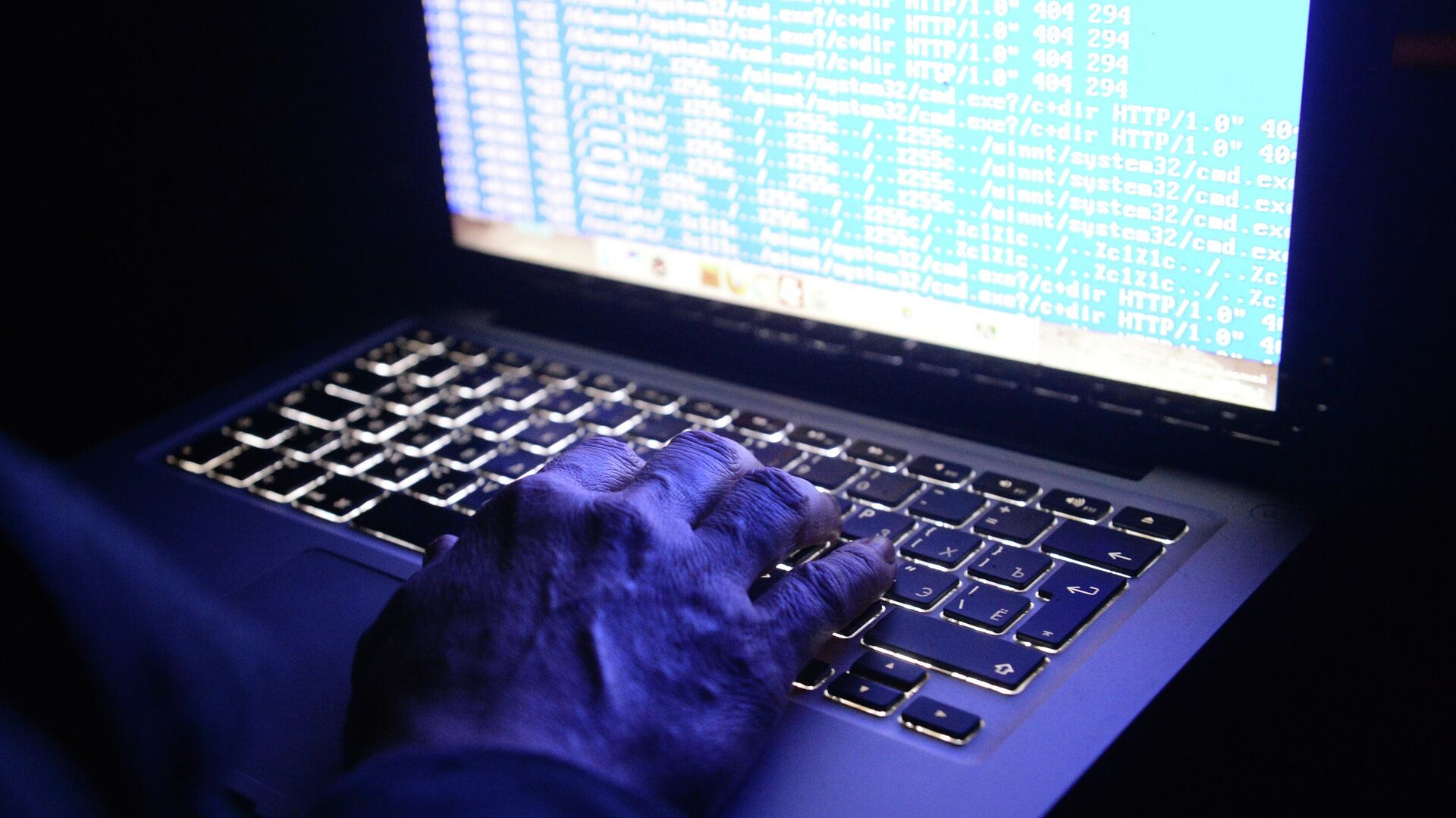

В США судят основателя крупнейшей хакерской площадки Breach Forums. Этот форум просуществовал всего год, но появился в нужный момент — почти сразу после того, как закрылся прежний монополист. На сайте публиковали и продавали крупные утечки баз данных, обсуждали способы взлома компаний и методики отмывания грязных денег. Ее администратору — Конору Брайану Фитцпатрику, который скрывался под ником Pompompurin, — на момент релиза форума было всего 20 лет. «Лента.ру» разобралась в том, как ФБР удалось поймать киберпреступника и насколько суровый приговор ему светит.

Фитцпатрик был арестован ФБР у себя дома

Об аресте основателя одного из крупнейших даркнет-форумов стало известно лишь спустя двое суток после задержания. Группа сотрудников ФБР навестила Pompompurin в его доме в небольшом городке Пикскилл (штат Нью-Йорк) 15 марта 2023 года. Информацию, опубликованную изданием Bloomberg, подтвердила администрация площадки. Тогда же впервые были опубликованы настоящее имя Фитцпатрика, его год рождения (2002-й, но точная дата нигде не фигурирует) и фотографии, которые энтузиасты нашли на ныне удаленных аккаунтах его матери в социальных сетях.

Как следует из показаний специального агента ФБР Джона Лонгмайра, который непосредственно произвел задержание, в момент ареста обвиняемый признал, что он — основатель BreachForums, а Pompompurin — принадлежащий ему ник.

Проведя одну ночь в камере, обвиняемый вышел под необеспеченный залог в 300 тысяч долларов. С этого момента он публично не произнес ни слова и ни разу не попал в объективы камер тележурналистов и фотокорреспондентов. Но уже тогда источники в местной полиции на условиях анонимности называли Фитцпатрика ключевым игроком в киберпреступной экосистеме.

BreachForums просуществовал всего год

Площадка BreachForums (иногда встречается более емкое название Breached) была запущена в марте 2022 года. Фитцпатрик удачно выбрал момент релиза — аккурат после закрытия силовиками предыдущего крупнейшего ресурса RaidForums. Чуть выждав, чтобы понять, не является ли новый ресурс ловушкой силовиков, западная (как и российская) даркнет-общественность переселилась на новый форум. Число его пользователей превысило 100 тысяч человек.

Ключевые разделы Breached были посвящены сливам данных крупных компаний и простых людей. Некоторые из них публиковались бесплатно, другие продавались, равно как и различные хакерские программы. Площадка имела небольшой процент с каждой сделки.

В декабре 2022 года на сайте выложили на продажу данные 80 тысяч сотрудников некоммерческой организации InfraGard, связанной с ФБР. Не исключено, что именно это стало красной тряпкой для американских силовиков, не сумевших стерпеть такой щелчок по носу.

После ареста Фитцпатрика форум на некоторое время ушел в офлайн, однако затем продолжил работу. Отдельные пользователи предполагали, что сотрудникам ФБР удалось получить доступ к базам данных ресурса.

В итоге это подтвердилось: силовики действительно заходили в панель администратора и как минимум пытались выгрузить сведения о других участниках сообщества. В июне 2023 года инфраструктура BreachForums была найдена и арестована, а посетителей сайта встречало сообщение о закрытии площадки, оставленное сотрудниками ФБР. На нем лабрадор Pompompurin закован в наручники.

Друзья не знали, чем занимается Pompompurin, в даркнете его арест вызвал шок

Арест администратора BreachForums не стал сюрпризом для его ближайшего соратника, который скрывается под ником Baphomet. В уже не существующем сообщении на форуме он констатировал, что Pompompurin не выходил на связь больше суток, чего с ним до этого ни разу не случалось.

«Я в принципе и так предполагал худшее после того, как Pompompurin оставался неактивным в течение 24 часов. Он нечасто уезжает на длительный срок и всегда предупреждал меня об этом заранее. Кроме того, он никогда не был так долго офлайн и в Telegram, и в Element, и на форуме. Я принял решение лишить его доступа ко всей важной инфраструктуре и заблокировать его учетную запись», — констатировал Baphomet (в дальнейшем выяснится, что Фитцпатрик в последний раз посещал форум всего за 39 минут до своего ареста).

Простые пользователи даркнета отреагировали на арест с изумлением и с нотками сожаления. За годы присутствия на различных теневых площадках Pompompurin обзавелся значительным количеством друзей по всему миру, крайне редко вступая в открытые конфликты с другими пользователями. Именно поэтому у большинства пользователей он ассоциировался исключительно с добродушным персонажем на его аватарке.

«Мы все могли поиграть с Pompompurin в Minecraft. Больно осознавать, что теперь вместо игр он проведет лучшие свои годы за решеткой», — констатировал один из русскоязычных новостных Telegram-каналов, специализирующихся на освещении новостей теневого сегмента.

Хороший парень. Тихий, сдержанный и довольно умный

Одноклассник Конора Фитцпатрика

Друзья, окружавшие Фитцпатрика в реальной жизни, даже не догадывались о его увлечении. Журналисты местного издания Peekskill Herald встретились с его одноклассниками и узнали, что Конор отлично учился, с легкостью осваивал программу колледжа, поэтому иногда даже посещал курсы, на которых дают знания из вузовских учебников.

Агенты ФБР вели Фитцпатрика год: он неоднократно пренебрегал онлайн-безопасностью

Официальные показания спецагента ФБР Лонгмайера пролили на свет на причины деанонимизации Pompompurin. Оказалось, что создатель крупнейшего в мире даркнет-форума не очень беспокоился о своей безопасности в сети. Например, Pompompurin в переписке с владельцем хакерского ресурса RaidForums переживал, что адрес его электронной почты Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра. мог оказаться в слитой базе данных одного из сервисов. С учетом того, что площадка RaidForums была закрыта в феврале 2022 года, а все ее серверы оказались в руках ФБР, можно сделать вывод, что спецслужбы за год до ареста знали о том, что за ником Pompompurin скрывается человек по имени Конор Фитцпатрик. Остальное было делом техники.

Последние сомнения американских силовиков рассеяли данные интернет-провайдера Фицпатрика. Он заходил на BreachForums, не используя при этом защищенный браузер Tor или VPN, что позволило еще раз подтвердить его личность. К слову, ранее он так же беззастенчиво посещал RaidForums. Более того, при отмывании денег в одном из криптовалютных обменников он использовал тот же адрес электронной почты, который содержал его имя и фамилию.

В своих показаниях Фитцпатрик указал, что его ежемесячный заработок составлял около 30 тысяч долларов, при этом большая часть суммы — различные комиссии на форуме, которые попадали на его счет автоматически.

Фитцпатрик пытался покончить с собой из-за новых обвинений

На момент ареста против основателя Breached было выдвинуто лишь одно обвинение — в сговоре с целью мошенничества с устройствами доступа. Максимальное наказание по этой статье в США — десять лет заключения, однако на практике такие приговоры практически не выносятся. Многие обвиняемые в преступлениях, связанных с мошенничеством в интернете, получают от силы несколько лет и крупные штрафы.

Тем удивительнее оказалась информация, которую распространила в середине апреля основатель Peekskill Herald Регина Кларк. По ее словам, Фитцпатрик пытался покончить с собой, его соседи видели, что его вывозили из дома на носилках, без сознания и с кислородной маской. Позднее эти сведения подтвердили несколько соратников основателя BreachForums, однако на темпах расследования это не сказалось.

Хочу передать ему, чтобы он держался и был сильным.

Я нахожусь сейчас примерно в том же положении

Диогу Сантос Коэльо

основатель RaidForums

Спустя еще несколько недель выяснилось, что незадолго до этого Фитцпатрик получил заключение следователей об осмотре его домашнего компьютера. Оно резко усугубило положение Pompompurin, так как на жестком диске были обнаружены более 600 видео и фотоматериалов с детской порнографией. В местной полиции провели анализ этих файлов, в ходе чего выяснилось, что как минимум в одном ролике фигурирует несовершеннолетний, которому не исполнилось 12 лет. Из-за этого срок наказания может увеличиться еще на 20 лет.

В середине июля на очередном заседании суда, которое должно стать последним перед оглашением приговора, Фитцпатрик признал себя виновным по всем пунктам, к которым добавилось еще и вымогательство. После чего отправился домой — ждать вердикта. Финальное заседание должно было состояться в середине ноября, но было перенесено.

Его детище тем временем продолжает жить — на новом домене, но с прежним названием. Руководят ресурсом бывшие соратники Фитцпатрика во главе с Baphomet. Но прежнего доверия у пользователей площадка уже не вызывает.

По сообщениям сетевых источников, только часть из $10 млрд инвестиций Microsoft в разработчика генеративных нейросетей OpenAI была передана стартапу. Значительная часть вложений была поделена на транши и используется для оплаты облачных вычислительных мощностей, которые необходимы для развития технологий OpenAI.

Это даёт Microsoft рычаги воздействия на ситуацию, которая сложилась в OpenAI после недавнего отстранения от должности генерального директора компании Сэма Альтмана (Sam Altman). Напомним, ранее на этой неделе совет директоров OpenAI уволил Альтмана из-за конфликта гендиректора с членами правления компании.

По данным осведомлённого источника, генеральный директор Microsoft Сатья Наделла (Satya Nadella) считает, что руководство OpenAI приняло неверное решение, уволив Альтмана, и что это действие дестабилизировало компанию, являющуюся одним из ключевых партнёров софтверного гиганта. На данный момент не ясно, нарушает ли увольнение Альтмана условия соглашения с Microsoft, которая имеет некоторые права на интеллектуальную собственность OpenAI. Отмечается, что даже в случае прекращения партнёрской деятельности Microsoft сохранит возможность использования существующих генеративных моделей OpenAI в своих продуктах. Официальные представители Microsoft и OpenAI пока воздерживаются от комментариев по данному вопросу.

За последний год Microsoft сделала технологии OpenAI настолько важной частью своих продуктов, начиная от Windows и заканчивая GitHub, что всё связанное с генеративными нейросетями оказывает существенное влияние на прибыль компании, рыночная стоимость которой составляет около $2,75 трлн. Тем не менее, огромные вычислительные ресурсы, имеющиеся в распоряжении Microsoft, вероятнее всего, позволят компании привлекать к работе талантливых специалистов и развивать модели на основе нейросетей самостоятельно. В настоящее время часть инвестиций Microsoft в OpenAI позволяет стартапу задействовать в своей работе вычислительные мощности софтверного гиганта.

После сообщения об увольнении Альтмана главный операционный директор OpenAI Брэд Лайткэп (Brad Lightcap) в письме для сотрудников компании заявил, что руководство «по-прежнему разделяет вашу озабоченность тем, как проходит этот процесс, и работает над разрешением ситуации».

Он также отметил, что не было никаких «должностных преступлений или чего-либо, связанного с нашими финансовыми или деловыми практиками, а также безопасностью и конфиденциальностью». Мнение Лайткэпа звучит иначе, чем заявление совета директоров, в котором говорилось, что Альтман «не всегда был откровенен» с директорами. Вместо этого Лайткэп охарактеризовал случившиеся как «разрыв связи» между Альтманом и советом директоров, а также добавил, что руководство полностью доверяет временному гендиректору OpenAI Мире Мурати (Mira Murati).

Источник:https://3dnews.ru/1096212/openai-poluchila-lish-chast-ot-investitsiy-microsoft-v-razmere-10-mlrd

Google начнёт отключать в Chrome «старые» расширения - попадут ли под «раздачу» блокировщики рекламы

Google начнёт отключать в Chrome «старые» расширения - попадут ли под «раздачу» блокировщики рекламы

Процесс будет постепенным

Если точнее, в сборках Chrome Dev, Canary и бета под номером 127 Google начнет отключать расширения c поддержкой спецификации API, известной как Manifest V2. Пользователи также не смогут устанавливать эти расширения из онлайн-магазина Chrome Web Store.

Отключение поддержки Manifest V2 вызывает жёсткую критику в отношении Google со стороны многих разработчиков, включая разработчиков Opera, Brave и Vivaldi. Всё дело в том, что Manifest V3 ограничивает блокировщики рекламы, антивирусное ПО, родительский контроль и другие расширения с акцентом на приватность.

Таким образом, даже если разработчик обновит расширение до требований Manifest V3, то функциональность может оказаться заметно сокращена. Сейчас блокировщики рекламы в целом соответствуют Manifest V2 в том, что касается, например, проверки страниц на наличие контента, который требуется отфильтровать.

В Google же считают, что данный API дает слишком много полномочий в руки разработчиков расширений: одни и те же инструменты можно использовать не только для блокировки надоедливой рекламы, но и для для кражи или даже изменения конфиденциальных данных в профиле пользователя.

Напомним, Google уже несколько раз переносила крайние сроки для прекращения поддержки Chrome Manifest V2. Изначально планировалось сделать Chrome Manifest V3 обязательным с января 2023 года, а затем – с января 2024 года. Сейчас Manifest V3 в той или иной степени поддерживается не только Chrome, но и браузерами — Edge, Firefox и Safari.

- Подробности

- Автор: marussia

- Категория: Криптовалюта

- Просмотров: 1256

Теперь перед полицией стоит непростая задача – вычислить похитителей электроэнергии.

В Варшаве, в здании Высшего административного суда Польши, было обнаружено несколько мощных установок для майнинга криптовалют, спрятанных под полом и в вентиляционных шахтах. Эти устройства были подключены к электросети учреждения. По информации польского новостного канала TVN 24 , майнинговое оборудование было оснащено собственными модемами для доступа в интернет – локальные сети оно не использовало.

Судья Сильвестр Марциняк рассказал журналистам, что безопасности ценных данных ничего не угрожало. Он также добавил, что о происшествии было проинформировано Агентство внутренней безопасности Польши, аналог ФБР.

Устройства, по оценкам экспертов, потребляли энергию на несколько тысяч злотых в месяц (приблизительно 250 долларов США и 22100 рублей). Оборудование было установлено вблизи источников питания.

TVN 24 сообщил о том, что два сотрудника, ответственных за обслуживание той части здания, где были найдены машины, уже уволены.

Оборудование было демонтировано и изъято полицией, а расследование по факту кражи электроэнергии ведет местная прокуратура. Вычислить виновников пока что не удалось.

Это не первый случай , когда здание правосудия непреднамеренно становится пристанищем для киберпреступников.

В 2015 году пятеро заключенных собрали два персональных компьютера из деталей устройств, предназначенных для утилизации.

Эти компьютеры были спрятаны за фанерной перегородкой на потолке кладовой, а затем подключены к сети Департамента реабилитации и исправления штата Огайо.

Преступники взломали компьютерную сеть, воспользовавшись уязвимостями в системе безопасности, и выдали коллегам по несчастью электронные пропуска с административным статусом, чтобы те могли спокойно перемещаться по зданию.

В одном случае мужчины даже украли личную информацию другого заключенного, чтобы оформить на него несколько кредитных карт.

Yandex планирует полностью выйти из капитала российского «Яндекса». Ранее Yandex хотел сохранить за собой 49% долю в «Яндексе», но это не устроило потенциальных претендентов на его покупку, включая Вагита Алекперова, Владимира Потанина, Романа Абрамовича и др.

Yandex полностью продаст «Яндекс»

Yandex намерен полностью выйти из капитала своей российской «дочки» - «Яндекс». Об этом сообщило агентство Bloomberg со ссылкой на свои источники. Новые условия сделки будут обсуждаться в ноябре на заседании совета директоров Yandex.

Новое российское подразделение Yandex должно быть зарегистрировано в специальном административном районе Калининграде - острове Октябрьский. Выручка от продажи российского подразделения будет разделена между акционерами Yandex путем выплаты дивидендов или выкупа их акций. Некоторые российские акционеры Yandex смогут обменять принадлежащие им акции на акции «Яндекс».

Yandex и санкции

Компания Yandex зарегистрирована в Голландии. Основной владелец и основатель компании Аркадий Волож, которому принадлежат 45,3% от общего числа голосов и 8,6% акций. В 2011 г. компания провела IPO (первичное размещение акций) на американской бирже Nasdaq.

В 2022 г., после начала специальной военной операции (СВО) России на Украине, Nasdaq приостановила торги акциями Yandex. А Евросооюз ввел санкции против Воложа. После этого Волож покинул все посты в Yandex, а действующий в его интересах семейный траст пообещал не голосовать принадлежащим ему пакетом акций.

Разделение бизнеса Yandex

В конце 2022 г. совет директоров Yandex одобрил реструктуризацию компании и выделения ее российского бизнеса в новую структуру, которая будет находится под контролем менеджмента. Предполагалось, что постепенно Yandex откажется от контроля над ней, а сама компания будет находиться под контролем менеджмента.

Тогда же было объявлено, что у Yandex останутся права на международные направления своего бизнеса, включая разработку беспилотных автомобилей, облачные технологии, образовательные сервисы и платформы по разметке данных.

Тогда же глава Счетной Палаты Алексей Кудрин покинул свой пост и стал советником гендиректора «Яндекса». СМИ писали, что он может возглавить группы топ-менеджеров компании и получить в ней 5%.

Потенциальные претенденты на покупку «Яндекса» В мае 2023 г. Yandex сообщил, что компания получила ряд предложений о покупке ее российских активов. Как писал Bloomberg, речь шла о продаже 51% доли с сохранение за Yandex 49%.

Основными претендентами назывались владелец нефтяной компании «Лукойл» Вагит Алекперов и владелец «Норникеля» Владимир Потанин.

Утверждалось также, что партнерами Потанина могут стать миллиардер Роман Абрамович, председатель совета директоров ММК Виктор Рашников и основной владелец «Северстали» Алексей Мордашов.

Об интересе к «Яндексу» заявлял и глава ВТБ Андрей Костин. При этом утверждалось, что российский «Яндекс» на пять лет будет передан под управление специальному фонду топ-менеджеров во главе с Кудриным и бывшим главным операционным директором Yandex Тиграном Худавердяном, то есть у упомянутых магнатов будет только экономический интерес. Российский бизнес «Яндекса» оценивался в $7-7,5 млрд.

Теперь же, как пишет Bloomberg, потенциальные покупатели «Яндекса» настаивают на полном выходе Yandex из капитала российской компании. Агентство также скорректировало оценку российского бизнеса «Яндекса» - 600 млрд руб. ($6,6 млрд).

Возможность возвращения на Nasdaq

Летом 2023 г. администрация Nasdaq одобрила план реструктуризации Yandex. если сделка по выделению российских активов будет завершена до конца 2023 г., то компания сможет возобновить свой листинг на бирже.

Источник:https://www.cnews.ru/news/top/2023-11-15_yandex_polnostyu_izbavlyaetsya

Министерство юстиции США сообщает, что ФБР ликвидировало сеть и инфраструктуру прокси-ботнета IPStorm. Ранее его создатель, Сергей Макинин, гражданин России и Молдовы, признал себя виновным по трем пунктам обвинения, и теперь ему грозит наказание в виде 10 лет лишения свободы по каждому из них.

Впервые ботнет IPStorm был замечен специалистами компании Anomali в июне 2019 года, и тогда он атаковал только Windows-машины. В то время в ботнет входили примерно 3000 зараженных систем, но уже тогда исследователи обнаружили несколько уникальных и интересных особенностей, характерных исключительно для IPStorm. Например, полное название малвари — InterPlanetary Storm, — происходит от InterPlanetary File System (IPFS), P2P-протокола, который вредонос использовал для связи с зараженными системами и передачи команд.

Позже IPStorm эволюционировал и научился атаковать устройства под управлением Android, macOS и Linux, включая IoT-девайсы. В итоге ботнет позволял хакерам и мошенникам анонимно пропускать вредоносный трафик через зараженные устройства по всему миру. Как пишут теперь правоохранители, жертвы IPStorm невольно становились соучастниками действий киберпреступников и рисковали получить более опасную полезную нагрузку в любой момент.

IPStorm предлагался через сайты proxx.io и proxx.net, где рекламировался как сервис, предоставляющий более 23 000 анонимных прокси-серверов по всему миру.

«Согласно судебным документам, как минимум с июня 2019 года по декабрь 2022 года Макинин разрабатывал и распространял вредоносное ПО для взлома тысяч подключенных к интернету устройств по всему миру, в том числе в Пуэрто-Рико, — говорится в заявлении Минюста США. — Основной целью ботнета было превращение зараженных устройств в прокси-серверы в рамках коммерческой схемы, которая обеспечивала доступ к этим прокси-серверам через сайты Макинина, proxx.io и proxx.net».

В суде Макинин признал, что создал ботнет еще в 2019 году и получил прибыль в размере не менее 550 000 долларов от продажи своих прокси-сервисов другим лицам, а также согласился с конфискацией криптовалюты, полученной в результате его преступлений. По каждому из трех пунктов обвинений ему грозит до 10 лет лишения свободы.

Технические подробности работы IPStorm и его версий можно найти в отчете компании Intezer, которая помогала ФБР в сборе информации, первоначально опубликованном в октябре 2020 года.

Сообщается, что в расследовании активности IPStorm участвовали правоохранительные органы разных стран мира, включая Национальную полицию Испании, отдел по борьбе с международной организованной преступностью Доминиканской Республики, а также специалисты Министерства внутренних дел и полиции страны.

-

Milli

Начать тему на форуме (Какого букмекера выбрать?) / 2.00 баллы

-

Hah

Ответить в теме на форуме (Программы для андроид) / 1.00 баллы

-

Hah

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Resa

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Hanvel

Ответить в теме на форуме (Двери в квартиру) / 1.00 баллы

-

Milli

Ответить в теме на форуме (Какие купить двери?) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

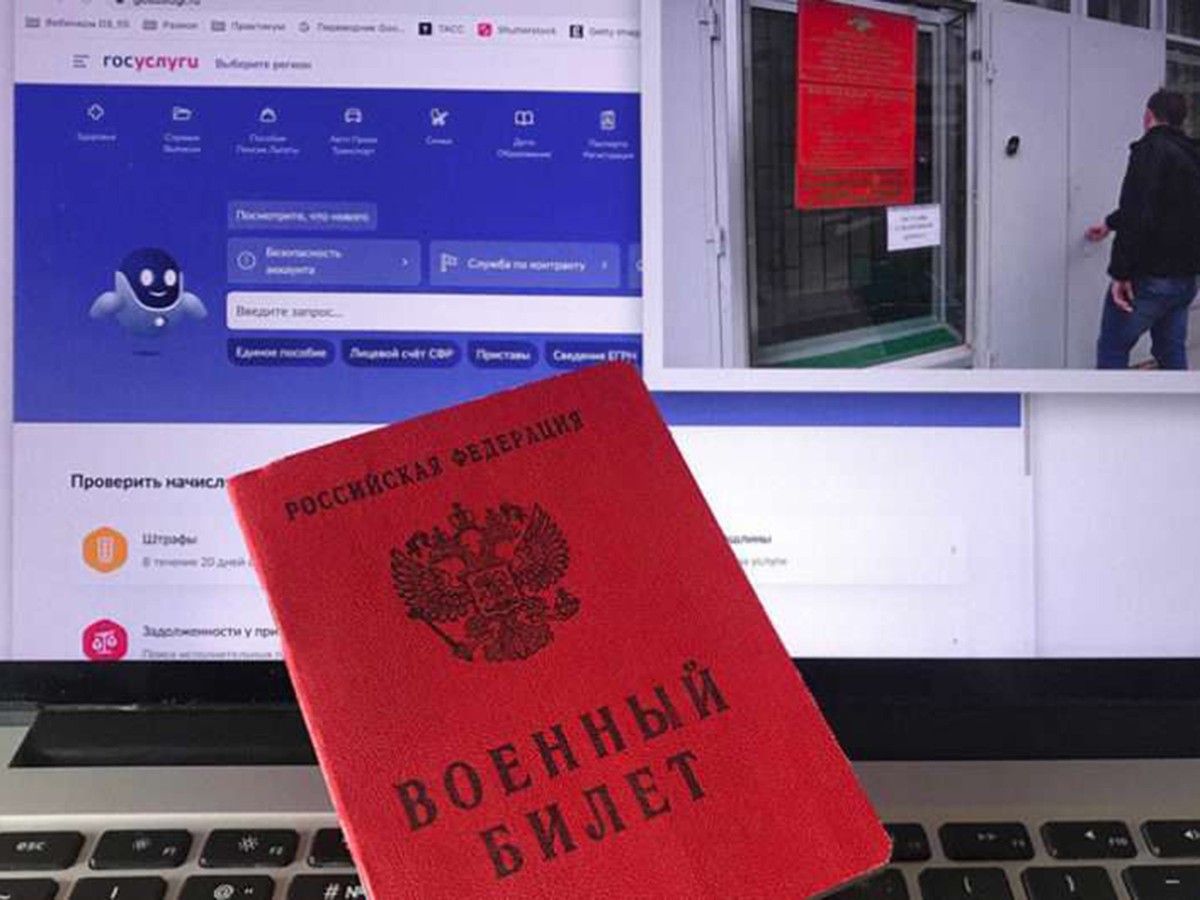

Единый реестр воинского учета обойдется в 4 млрд рублей. Какие данные о россиянах в него внесут

Единый реестр воинского учета обойдется в 4 млрд рублей. Какие данные о россиянах в него внесут  Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис  Полиция Германии ликвидировала инфраструктуру даркнет-маркета Nemesis

Полиция Германии ликвидировала инфраструктуру даркнет-маркета Nemesis  PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении

PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении

, это уже как то подозрительно звучит)

, это уже как то подозрительно звучит)

Начать тему на форуме

Начать тему на форуме  Новый пользователь

Новый пользователь

Подробнее...