Фотографии и другие изображение в привычном для пользователей интернета формате JPEG будут занимать меньше места благодаря новому кодеку Jpegli, разработанному Google – разумеется, если библиотека прижется. В компании обещают до 35% более высокую эффективность компрессии при сохранении отличного качества картинки.

Новая библиотека кодирования JPEG

Google создала новую библиотеку для кодирования изображений в формате JPEG. Об этом компания сообщила в своем официальном блоге, посвященному открытому ПО.

Разработка, получившая название Jpegli, по заявлению поискового гиганта, обеспечивает до 35% более высокую степень сжатия относительно традиционных кодеков при охранении высокого качества изображения и обратной совместимости с существующими кодеками.

Внедрение библиотеки позволит разработчикам веб-сайтов сэкономить дисковое пространство, разгрузить каналы связи, а также обеспечить посетителям более высокую скорость загрузки страниц, считают в Google.

Проект написан на языке программирования C++ и опубликован в публичном репозитории libjxl на хостине GitHub. Исходный код библиотеки открыт и распространяется на условиях собственной BSD-подобной лицензии Google.

JPEG – популярный формат хранения растровых изображений, опубликованный в 1992 г. Позволяет хранить данные о картинке в сжатом виде с потерями и без потерь. Благодаря высокой степени сжатия, которую предлагает JPEG, формат приобрел высокую популярность в интернете.

Особенности библиотеки

В проекте задействован ряд новых техник, направленных на снижение шумов и улучшение качества изображения в целом. В частности, в Jpegli нашла применение адаптивная эвристика квантования из эталонной реализации кодека JPEG XL. Кроме того, специалисты Google внедрили в библиотеку улучшенные алгоритмы выбора матриц квантования, точного вычисления промежуточных результатов, а также добавили возможность использования более «продвинутых» цветовых пространств.

Все перечисленные новшества таким образом, что закодированные Jpegli изображения в формате JPEG можно выводить на экран при помощи любых существующих программных средств – браузеров, графических редакторов и просмотрщиков, утверждают в Google.

Преимущества Jpegli

Библиотека предоставляет кодер и декодер, соответствующий стандартам JPEG и совместимый с libjpeg-turbo и MozJPEG – двумя другими высокопроизводительными реализациями кодеров –на уровне API и ABI. Последний с 2014 г. развивает компания Mozilla, разработчик браузера Firefox.

Разработчики Jpegli утверждают, что их библиотека обеспечивает более качественный по сравнению с конкурирующими кодерами результат при сжатии изображения с потерями. Картинка выглядит четче и содержит меньше видимых артефактов – все благодаря более точным вычислениям и применению эффективных психовиузальных методов.

В Google отмечают, что несмотря на более привлекательное соотношение качество/степень сжатия относительно других библиотек, Jpegli гарантирует быстрое кодирование и декодирование. По показателю производительности она якобы не отстает от уже упомянутых ранее libjpeg-turbo и MozJPEG.

Jpegli позволяет кодировать изображение с выделением до 10 бит на компоненту. Традиционные кодеки, как правило, поддерживают лишь 8 бит на компоненту, что отражается на итоговом качестве сжатой картинки. Как поясняют разработчики, хорошо этот недостаток заметен на изображениях, содержащих градиенты (плавный переход от одного цвета к другому) – в таком случае наблюдается характерный артефакт в виде полосок.

Впрочем, чтобы воспользоваться преимуществами «10-битового подхода» разработчикам ПО для просмотра изображений потребуется внести в свои продукты некоторые правки.

Как сравнивали Jpegli с другими библиотеками

Для оценки того, насколько лучше других новинка справляется со своей задачей, специалисты Google упаковали в JPEG-файлы датасет изображений компании Cloudinary с использованием Jpegli, libjpeg-turbo и MozJPEG. Каждая оригинальная картинка была представлена сразу несколькими копиями с различным битрейтом.

Затем группу людей, привлеченных по модели краудсорсинга, попросили попарно сравнивать изображения, полученные при помощи различных кодеков, и выбирать из них более качественные.

Для обобщения полученных результатов и представления их в понятном виде специалисты Google агрегировали данные, используя метод Эло (применяется, к примеру, для составления рейтингов силы игроков в шахматах).

В 2021 г. CNews писал о новом формате компрессии картинок без потерь Quite OK Image (QOI), который по словаем его создателя из Германии, позволяет в десятки раз быстрее сжимать растровые изображения в цветовой модели RGBA по сравнению с PNG при незначительно отличающемся итоговом размере файла. Автор QOI тогда признался, что практически ничего не понимает в алгоритмах сжатия, а идея формата к нему пришла во время работы над проектом в смежной области.

Источник:https://www.cnews.ru/news/top/2024-04-05_google_uluchshila_populyarnejshij

Учла ли компания ошибки, допущенные Apple с её фирменным «Локатором»?

Google вот-вот запустит долгожданную сеть поиска устройств, которая обещает стать настоящей находкой для пользователей Android. Согласно информации, обнаруженной изданием 9to5Google, компания направила письмо некоторым пользователям, в котором объявляется о скором включении функции.

Инновация позволит находить пропавшие телефоны и аксессуары с помощью данных миллионов других устройств Android, работая по принципу, аналогичному технологии отслеживания Apple и Tile.

Другая интересная особенность работы такой сети заключается в том, что она сможет обнаруживать совместимые с технологией Fast Pair аксессуары, такие как наушники, гарнитуры и трекеры, даже если они отключены от вашего устройства или находятся вне сети. Пользователи увидят уведомление на своём устройстве, когда функция будет активирована. При желании, функцию можно отключить вручную.

Первоначально «корпорация добра» анонсировала расширение существующей сети Find My Device на конференции Google I/O в 2023 году. Запуск сети был отложен, поскольку компания ждала, когда Apple внедрит функцию оповещения о неизвестных трекерах для всех устройств отслеживания, а не только для AirTag.

Напомним, что ранее Apple становилась фигурантом скандала, когда её технологию AirTag обвинили в упрощении слежки для различных недоброжелателей, включая маньяков и убийц. Компания неоднократно внедряла улучшенные защитные меры от нежелательного отслеживания, но все они были направлены именно на фирменный AirTag, когда как сторонние аксессуары данные меры не охватывали.

Сейчас, когда Apple собирается принять расширенную спецификацию противодействия слежке в iOS 17.5, запуск сети Find My Device от Google кажется неизбежным.

Некоторые пользователи Android уже заметили новую настройку «Найти ваши оффлайн-устройства» в последней бета-версии сервисов Google Play. Это указывает на то, что официальный запуск может состояться очень скоро, предлагая новый уровень безопасности и удобства в использовании устройств.

Подробнее: https://www.securitylab.ru/news/547303.php

Google предпринимает новые шаги для усиления защиты пользователей Gmail от спама и фишинговых атак, ужесточая требования к отправителям массовых рассылок.

С недавних пор компания начала автоматически блокировать письма от отправителей, которые не соответствуют новым, более строгим критериям антиспам-защиты и не используют обязательную аутентификацию сообщений.

Нововведения требуют от тех, кто отправляет более 5 000 сообщений в день на почтовые ящики Gmail:

- настроить аутентификацию электронной почты с помощью SPF / DKIM и DMARC для своих доменов;

- использовать подключение TLS для передачи электронной почты;

- избегать рассылки нежелательных сообщений, предоставлять возможность отписки в один клик и обрабатывать запросы на отписку в течение 2-х дней;

- следить, чтобы «доля попаданий в спам» в Postmaster Tools не превышала 0,1%;

- поддерживать уровень спама на уровне ниже 0,3%;

- не выдавать себя за другое лицо в заголовках «От кого».

Несоблюдение требований может привести к проблемам доставки электронной почты, включая отклонение писем или их автоматическую отправку в папку спама адресатов. Google предупреждает, что начиная с апреля 2024 года, будет постепенно отклонять трафик, не соответствующий требованиям. Компания настоятельно рекомендует отправителям использовать период временных ошибок для внесения необходимых изменений и достижения соответствия нормам.

С июня планируется более строгое применение указанных требований, особенно к доменам, используемым для массовых рассылок с 1 января 2024 года. Как заявлялось при анонсе новых руководств, благодаря искусственному интеллекту компании удается блокировать почти 15 млрд. нежелательных писем ежедневно, предотвращая более 99,9% спама, попыток фишинга и вредоносного ПО.

В России появится единый центр исследования безопасности для защиты от рисков, связанных с ИИ. Возможно, центр будет создан уже в 2024 г. Его содержание может обходиться до 30 млн руб. в год.

Центр быстрого реагирования

Минцифры ведет работу по созданию CERT (computer emergency response team — общепринятое название команд реагирования на инциденты информационной безопасности) по искусственному интеллекту (ИИ), пишут «Ведомости».

К работе привлечены заинтересованные участники, подтвердил замглавы Минцифры Александр Шойтов.

«С учетом того что вопросы безопасности ИИ в отдельных компаниях и госструктурах развиваются, создание единого центра исследований информационной безопасности (ИБ) искусственного интеллекта как единой точки исследований необходимо», — сказал замминистра.

Работа с ИИ требует «доверенности, верифицируемости и надежности, а также проверки инструментов разработки на наличие уязвимостей», считает управляющий директор «Лаборатории Касперского» в России и странах СНГ Анна Кулашова, нужно объединить усилия, быстро обмениваться информацией и рекомендациями по реагированию на инциденты: «В действующих CERT организовать тот же процесс сложно, поскольку технологии ИИ развиваются очень быстро и включают в себя большое количество участников, постоянно появляется что-то новое, и ни одна компания не может все отслеживать самостоятельно».

По ее словам, при активном взаимодействии с участниками такой центр может появиться уже в течение 2024 г.

Тема создания CERT для ИИ обсуждается в рамках готовящегося национального проекта «Экономика данных», который должен прийти на смену нацпроекту «Цифровая экономика», сказал советник генерального директора Positive Technologies Артем Сычев.

При среднерыночной стоимости специалистов госсектора и налогах, с учетом стоимости аренды, оборудования, ПО и амортизации содержание CERT может обходиться примерно в 25–30 млн руб. в месяц, оценил эксперт рынка НТИ SafeNet Игорь Бедеров.

Как работает CERT

CERT — это группа реагирования на инциденты, т. е. это могут быть организации и специалисты, имеющие подходящую квалификацию; их количество может варьироваться от нескольких до нескольких сотен человек, пояснил руководитель департамента расследований T.Hunter, эксперт рынка НТИ SafeNet Игорь Бедеров. Действующие CERT — это, по сути, аутсорсинг специалистов по ИБ, которые в случае возникновения критического инцидента подключаются и работают в интересах заказчика.

Кулашова считает логичным создание на базе регулятора центра, к взаимодействию с которым могли бы присоединиться операторы связи, организации из Альянса в сфере ИИ или специализирующиеся на этой технологии компании, а также другие регуляторы: «В части классической кибербезопасности проводится регулярная проверка алгоритмов безопасной разработки ПО. То же самое может касаться и алгоритмов использования ИИ для разработки, проверки и мониторинга».

CERT по ИИ позволит специализироваться на прогнозировании новых и упреждении существующих угроз, которые могут быть связаны с использованием ИИ в различных сферах — от медицины до финансов, добавил эксперт «Университета 2035» Ярослав Селиверстов.

Борьба с угрозами ИИ

Атаки в сфере ИИ имеют мало общего с атаками на информационную инфраструктуру, поэтому и сбор информации о них, и ее анализ организованы по-другому, подчеркнул заместитель генерального директора ГК «Гарда» Рустэм Хайретдинов.

Технологии машинного обучения имеют специфичные угрозы безопасности, согласился руководитель Центра противодействия киберугрозам Innostage SOC Cyberart Максим Акимов. В качестве примера он привел «отравление» данных, используемых для обучения алгоритмов: «Алгоритмы принимают решения на основании данных, поэтому преднамеренное искажение таких выборок может привести к непредсказуемым последствиям».

По мнению управляющего директора практики «Данные и прикладной ИИ» Axenix Ларисы Мальковой, CERT также сможет осуществлять борьбу с дипфейками (цифровой технологией подмены личности).

В конце декабря 2023 г. премьер Михаил Мишустин дал поручение Минцифры проработать к 19 марта 2024 г. вопрос выявления фейков, созданных с помощью ИИ. А в феврале 2024 г. на заседании правительственной комиссии обсуждался вопрос необходимости регулирования применения этой технологии.

Озабоченность растущими угрозами, исходящими от очень быстро развивающихся технологий ИИ, звучит по всему миру. Первый в международной практике закон о регулировании искусственного интеллекта одобрил в марте 2024 г. Европарламент.

Документ довольно жестко, как писал CNews, ограничивает возможности применения ИИ с целью минимизировать риски от его использования. В частности, запрещается присвоение так называемого «социального рейтинга», ограничивается применение технологий распознавания лиц. Закон предписывает также, что сгенерированные ИИ изображения, видеоролики или аудиозаписи реально существующих людей, мест или событий должны быть помечены как искусственно созданные.

Источник:https://www.cnews.ru/news/top/2024-04-03_mintsifry_sozdaet_edinyj

Разработчики Google анонсировали новую защитную функцию Chrome под названием Device Bound Session Credentials, которая привязывает файлы cookie к конкретному устройству, что должно помешать хакерам похищать их и использовать для взлома учетных записей.

Чтобы решить проблему кражи cookie и их последующего использования для обхода многофакторной аутентификации, в Google создали функцию Device Bound Session Credentials (DBSC), которая криптографически привязывает аутентификационые cookie к конкретному устройству.

После активации DBSC процесс аутентификации связывается с новой парой из публичного и приватного ключей, сгенерированных с помощью чипа Trusted Platform Module (TPM) на устройстве. Во время сеанса сервер периодически проверяет наличие закрытого ключа, чтобы убедиться, что тот все еще находится на том же устройстве. Разработчики уверяют, что такие ключи не могут быть похищены и надежно хранятся на устройстве, поэтому даже если злоумышленники украдут файлы cookie, они не смогут получить доступ к учетным записям жертвы.

«Привязывая сеансы аутентификации к устройству, DBSC стремится подорвать индустрию хищения файлов cookie, поскольку их кража более не будет приносить никакой пользы, — рассказывает Кристиан Монсен (Kristian Monsen), инженер из команды по борьбе со злоупотреблениями в Google Chrome. — Мы считаем, что это значительно снизит эффективность вредоносных программ для кражи файлов cookie. Злоумышленники будут вынуждены действовать локально, что сделает обнаружение и обезвреживание [малвари] на устройстве более эффективными как в случае антивирусного ПО, так и в случае с корпоративными устройствами».

Пока DBSC находится на стадии прототипа, однако Google сообщает, что функцию уже можно протестировать. Для этого понадобится зайти в chrome://flags/ и установить флаг enable-bound-session-credentials.

DBSC позволяет серверу начать новую сессию с браузером пользователя и связывает ее с публичным ключом, хранящимся на устройстве, используя специальный API. Каждый сеанс имеет уникальный ключ, а сервер получает только публичный ключ, который впоследствии используется для верификации. Утверждается, что DBSC не позволяет сайтам отслеживать разные сессии пользователя на одном устройстве, а созданные ключи можно удалить в любой момент.

Ожидается, что на начальном этапе новая функция будет поддерживаться примерно половиной всех десктопов с Chrome на борту. А когда DBSC будет развернута полностью, защита заработает для обычных и корпоративных пользователей автоматически.

«Также мы уже работаем над внедрением этой технологии для наших клиентов Google Workspace и Google Cloud, чтобы предоставить им еще один уровень безопасности аккаунтов», — добавляет Монсен.

Источник: https://xakep.ru/2024/04/03/chrome-dbsc/

Специалисты из Донского государственного технического университета (ДГТУ) занимаются разработкой российского аналога игровой консоли PlayStation, которая будет именоваться PlaySpace, как сообщили создатели проекта изданию «Известия».

Проект находится на стадии, когда уже создан первый образец устройства. Прототип является компактным персональным компьютером, оснащенным специализированной операционной системой, предназначенной для запуска игр.

Команда разработчиков раскрыла, что новое устройство функционирует на процессоре Intel Atom X5, обладая 4 ГБ оперативной памяти и 64 ГБ встроенной памяти. В консоли также предусмотрены адаптеры Bluetooth и Wi-Fi, поддерживающие сети на частотах 2,4 и 5 ГГц, а соединение с монитором или телевизором осуществляется через интерфейс HDMI.

Основное новшество приставки заключается в возможности управления без физического геймпада. Для этого достаточно соединить смартфон с приставкой посредством Bluetooth. Управление осуществляется через виртуальный джойстик, который работает через специальное приложение для Android и iOS, что избавляет от необходимости использования традиционных контроллеров, подверженных износу и поломкам.

Стоимость консоли оценивается примерно в 47 тысяч рублей, однако разработчики пока не уточняют, когда устройство поступит в продажу. Примечательно, что компьютер с подобными характеристиками можно найти по цене около 8 000 рублей на российских маркетплейсах.

Отметим, что специалисты из Томского политехнического университета разрабатывают руль с обратной связью для автосимуляторов, который обещает реалистичный игровой опыт и предлагается по цене значительно ниже, чем у зарубежных аналогов.

Кроме того, отдельная команда программистов из Севастополя занимается разработкой первого российского игрового движка для создания 2D-игр, что становится особенно актуальным на фоне международных санкций и ограничений. Проект нацелен на удовлетворение потребностей разработчиков игр и может найти применение в коммерческом секторе.

Специалисты отмечают, что, несмотря на существующее отставание от мировых лидеров в производстве игрового оборудования и программного обеспечения, российские разработки обладают потенциалом для успешного развития и могут найти свою нишу на международном рынке. Основным условием успеха является создание качественных продуктов, способных конкурировать за внимание потребителей, а также развитие специализированных образовательных программ для подготовки квалифицированных специалистов в области игровых технологий.

Правительству под руководством Михаила Мишустина поручено к 15 июня 2024 года рассмотреть вопрос об организации в России производства стационарных и портативных игровых приставок и консолей. Также кабинету министров необходимо проработать возможность создания отечественной операционной системы и облачной платформы для доставки игр и программ пользователям.

Вскоре после того как пресс-секретарь президента России Дмитрий Песков заявил, что власти «ожидали бы от Павла Дурова большего внимания», Дуров сообщил, что теперь пользователи из России, Украины и Беларуси смогут ограничивать круг людей, которые могут отправлять им личные сообщения.

Вчера, в беседе с представителями Telegram-канала SHOT пресс-секретарь президента России Дмитрий Песков заявил, что основателю Telegram Павлу Дурову следовало бы уделять больше внимания тому, что его платформа используется в террористических целях.

«Мы, безусловно, ожидали бы от Павла Дурова большего внимания. Потому что этот уникальный и феноменальный с технологической точки зрения ресурс, который вырос на глазах у нашего поколения, все больше становится инструментом в руках террористов — используется в целях террористических», — заявил Песков, отметив, что планов по блокировке мессенджера у властей нет.

Ранее на этой неделе СМИ сообщали о том, что силовики обнаружили группу в Telegram, где были завербованы лица, совершившие теракт в «Крокус Сити Холл» 22 марта 2024 года.

Вечером 28 марта 2024 года Павел Дуров сообщил в своем Telegram-канале, что четыре дня назад русскоязычные пользователи мессенджера начали жаловаться на сообщения от незнакомцев с призывами к терактам.

«В течение часа после получения подобных жалоб мы применили ряд технических мер и организационных мер для того, чтобы предотвращать эту активность.

В результате десятки тысяч попыток отправить такие сообщения были пресечены, а тысячи пользователей, участвующих в этом флешмобе, столкнулись с вечной блокировкой своих Telegram-аккаунтов.

С начала следующей недели все пользователи из России, Украины и Беларуси смогут ограничивать круг тех, кто может присылать им личные сообщения. Мы также внедряем решения на основе ИИ для еще более эффективной обработки жалоб.

Telegram — не место для спам-рассылок и призывов к насилию», — заявил Дуров.

В 2016 году Facebook запустил секретный проект под названием «Project Ghostbusters», целью которого было перехватывать и расшифровывать трафик между пользователями Snapchat и его серверами. Информация стала известна благодаря документам, раскрытым в рамках коллективного иска против компании Meta*, материнской компании Facebook*.

Цель проекта, являющегося частью программы In-App Action Panel (IAPP) заключалась в анализе поведения пользователей для того, чтобы усилить конкурентоспособность Facebook перед лицом растущего влияния Snapchat. Впоследствии Meta пыталась использовать аналогичные методы в отношении других конкурентов, включая Amazon и YouTube, обходя при этом их шифрование.

Ключевую роль в реализации проекта сыграло приложение Onavo, приобретенное Facebook в 2013 году. Оно функционировало как VPN-сервис, что позволяло компании читать весь интернет-трафик устройства до его шифрования и отправки в сеть. Однако в 2019 году Facebook пришлось закрыть Onavo после расследования, выявившего, что компания тайно платила подросткам за использование сервиса для доступа к их веб-активности.

В одном из внутренних писем Марк Цукерберг выразил необходимость нахождения новых способов получения надежной аналитики о Snapchat из-за их стремительного роста. Инженеры предложили использовать Onavo для реализации так называемой атаки Man-in-the-Middle (MitM-атака), что позволило бы читать зашифрованный трафик.

В судебных документах утверждается, что затем Facebook расширил программу на Amazon и YouTube. Внутри компании не было единогласного мнения относительно этичности и законности проекта. В то время руководитель отдела безопасности Педро Канауати выразил свое несогласие, заявив, что общественность просто не понимает, как это работает, и поэтому не может дать согласие на подобные действия.

Представители Amazon отказались комментировать ситуацию, а Google, Meta и Snap не ответили на запросы о комментариях.

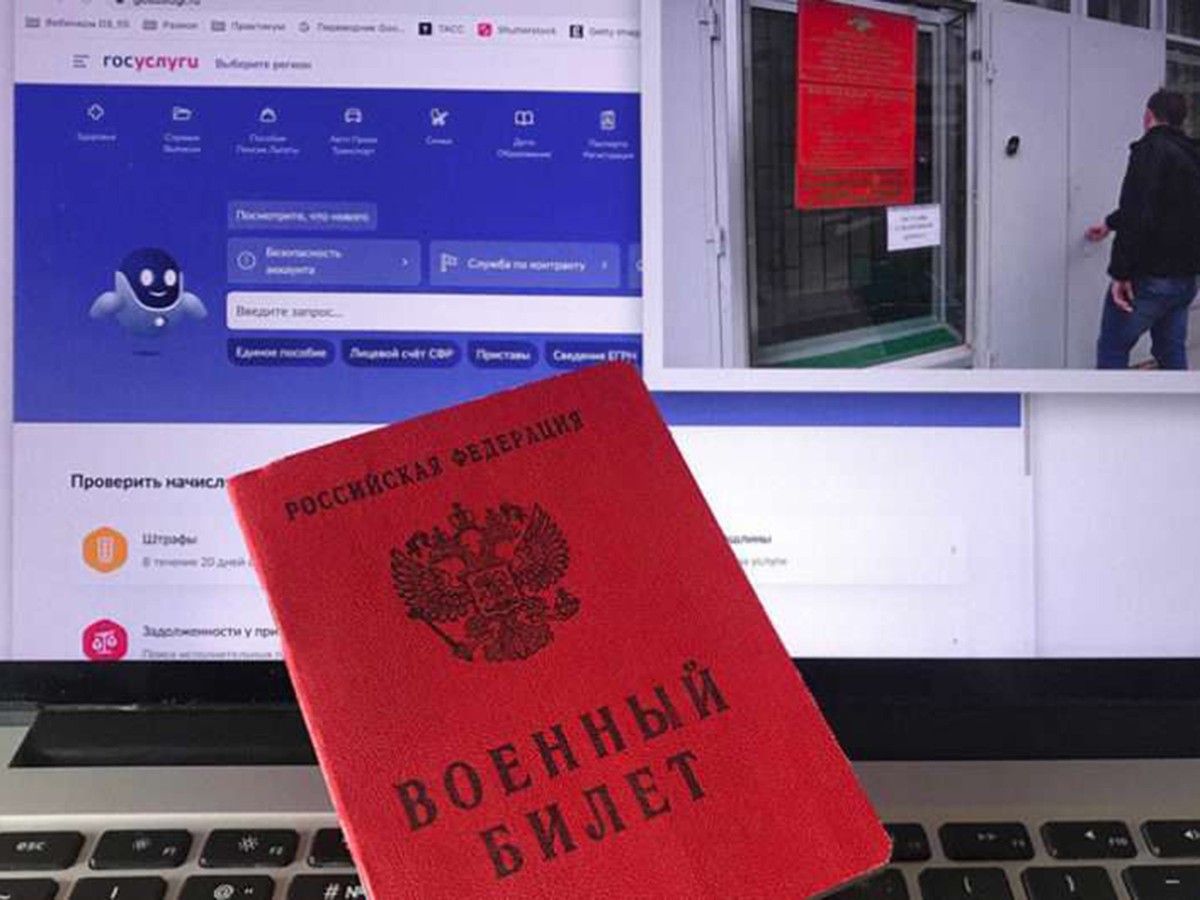

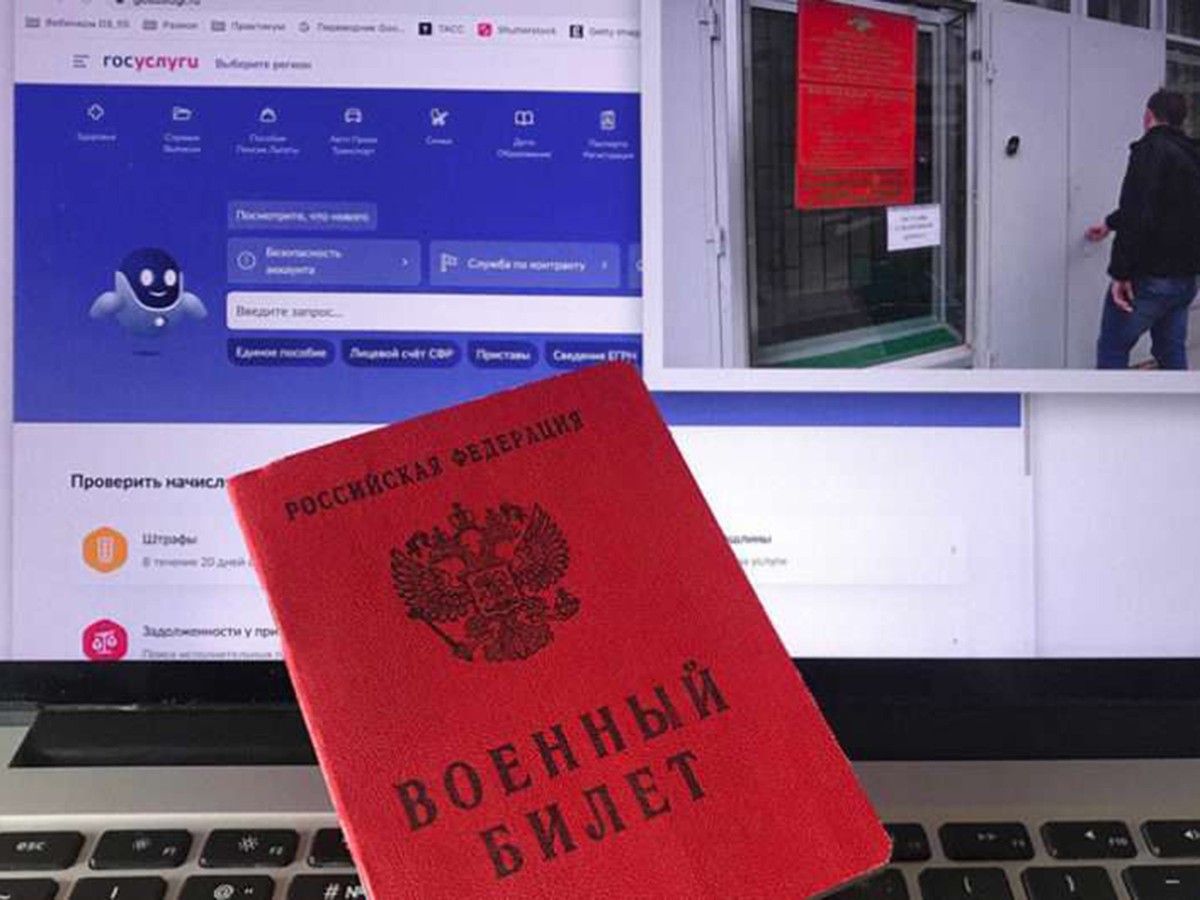

Определена сумма, которую власти намерены потратить на создание реестра военнообязанных. Она составит в 3,8 млрд руб., но в эксперты полагают, что этой суммы может не хватить.

Реестр один, миллиардов – четыре

Создание реестра военнообязанных (ФГИС ЕРВУ) обойдется российскому бюджету приблизительно в 4 млрд руб. Как пишет Forbes, деньги на его разработку собирается выделить .

По информации издания, для этих целей ведомство предоставит 3,8 млрд руб. – эта сумма указана в паспорте цифровой трансформации на 2024 г. и плановом периоде 2025-2026 гг. Минцифры.

Согласно имеющимся данным, запуск реестра предварительно запланирован на 2024 г. Более точная дата на момент выхода материала не раскрывалась, но зато известно, какие именно сведения будет хранить в себе эта база данных.

Forbes пишет, что на каждого военнообязанного в реестре будет заведена карточка, состоящая из 24 пунктов. В первую очередь это ФИО и место жительства, семейное положение, а также информация о судимостях и признаки наличия основания для отсрочки.

Будут вноситься и другие сведения о россиянах, которые уже меньше связаны с потенциальной военной службой. Это номера СНИЛС и ИНН, информация о работодателе, а также количество детей. Не обойдется реестр и без адреса электронной почты военнообязанного и номера его телефона.

Разработка и запуск ФГИС ЕРВУ, а также его использование – все это регулируется так называемым «законом об электронных повестках», который был принят весной 2023 г. Как сообщал CNews, сведения для пополнения реестра будут предоставлять различные госорганы, а вместе с ними – больницы, учебные заведения, работодатели и пр.

Сроки запуска

«Закон об электронных повестках» получил подпись Президента России Владимира Путина (последний этап принятия любого законопроекта в России) в апреле 2023 г. Месяц спустя глава Минцифры Максут Шадаев лично заявил, что реестр военнообязанных может начать свою работу к осеннему призыву 2023 г., который длился с 1 октября по 31 декабря 2023 г.

Однако к этому моменту сервис не был готов и в обозначенные министром связи планируемые сроки не заработал.

В мае 2023 г. Минцифры разработало проект постановления Правительства России, в котором расписало все этапы создания ФГИС ЕРВУ и сроки выполнения каждого из них. Согласно этому документу, на весь проект было выделено около полутора лет.

Первый этап, который должен был пройти с 1 июля по 31 декабря 2023 г., предполагалось создание самого реестра. Второй этап должен был начаться 1 января 2024 г. и растянуться на весь год. За этот период, пишет Forbes, Минцифры должно было обеспечить ввод реестра воинского учета в эксплуатацию и привлечь к работе с ним военкоматы.

Третий этап – это передача реестра непосредственно Минобороны для дальнейшей его эксплуатации. Дата начала этого этапа – 1 января 2025 г.

С небольшим опозданием

На экваторе первого этапа, в сентябре 2023 г., появилась информация, что реализовать проект в отведенные сроки едва ли получится. Ее озвучил замглавы Минцифры Олег Качанов, признав, что в Минцифры не считают возможным ввод реестра в эксплуатацию до 2025 г. Он связал это с «жесткими требованиями к инфраструктуре и информационной безопасности».

В январе 2024 г. выяснилось, что на фоне упомянутых Качановым требований было принято решение отказаться от использования платформы «Гостех» в качестве основы реестра. Весь проект было решено перенести на «Гособлако», пишет Forbes.

Также, по мнению собеседников издания, на перенос сроков ввода реестра в эксплуатацию может повлиять действующие в России требования к гостайне. Они включают целый ряд формальностей, включая обязательную аттестацию у Федеральной службы безопасности России (ФСБ) и Федеральной службы по таможенному и экспортному контролю (ФСТЭК).

Нужно больше денег, времени и свободы

Собеседники Forbes полагают, что 3,8 млрд руб., которые Минцифры хочет выделить на разработку реестра военнообязанных может не хватить. По их словам, эта сумма «не производит впечатления избыточной».

«Она (сумма в 3,8 млрд руб. – прим. CNews) выглядит небольшой на фоне 1,3 млрд руб., которые собирались выделить на куда менее значимый и менее критичный в смысле безопасности отечественный заменитель GitHub», – заявил Forbes сооснователь разработчика систем управления базами данных Postgres Professional Иван Панченко.

К слову, как сообщал CNews, в марте 2024 г. разработка суверенного российского заменителя репозитория открытого ПО GitHub была остановлена на неопределенный срок. Упомянутые Панченко 1,3 млрд так и не были выделены.

Эксперт по цифровизации госуправления Михаил Комин высказал Forbes свое мнение о том, что передача реестра Минобороны к концу 2024 г. – невыполнимая задача. «Вероятно, к концу этого года (2024 г. – прим. CNews) или к осеннему призыву получится запустить прототип, который сможет работать по анклавному принципу, например, для нескольких регионов — Москвы и Татарстана. Но для большинства остальных регионов либо будет поставлена заглушка (ширма, имитирующая процесс работы реестра), либо Минцифры пойдет на дальнейшее сокращение функционала реестра», – заявил Комин.

Среди собеседников Forbes в Минцифры бытует мнение, что при соблюдении всех существующих требований ФСБ и ФСТЭК к безопасности реестр военного учета «невозможно разработать». На эту «невозможность», по их словам, также влияют сжатые сроки, «средний бюджет» и необходимость интеграции реестра с другими информсистемами.

Отсутствие реестра повесткам не помеха

Несмотря на то, что в своем финальном исполнении ФГИС ЕРВУ на 22 марта 2024 г. не существовал, российские власти намерены начать рассылку электронных повесток уже в период весеннего призыва 2024 г., который должен продлиться с 1 апреля по 15 июля 2024 г. Об этой инициативе 19 марта 2024 г. заявил руководитель комитета Госдумы по обороне Андрей Картаполов. А за три месяца до этого, в декабре 2023 г. Владимир Путин дал поручение по обеспечению постановки на воинский учет российских мужчин без личной явки в военкомат. Также Президент России распорядился инициировать работу по формированию электронных повесток до октября 2024 г., пишет Forbes.

Напомним, что по решению властей призывной возраст в России повышен с 27 до 30 лет. Также планировалось поднять минимальный возраст призыва с 18 лет до 21 года, но в итоге от этой идеи власти отказались.

Источник:https://www.cnews.ru/news/top/2024-03-22_reestr_voennoobyazannyh_postroyat

Международная кибероперация обезглавила гиганта европейского подпольного рынка.

В рамках международной операции, возглавляемой Германией, была прекращена деятельность популярной за рубежом нелегальной торговой площадки Nemesis. Местная полиция сообщила о захвате инфраструктуры ресурса и отключении его веб-сайта. Посетителей сайта встретило объявление о взятии под контроль площадки, дополненное анимацией в стиле компьютерной игры 1990-х годов, символизирующей уничтожение Nemesis.

Пресс-релиз Федерального ведомства уголовной полиции Германии (BKA) подчёркивает, что закрытие Nemesis и преследование его операторов нанесли серьёзный удар по участникам подпольной экономики даркнета и продемонстрировали эффективность международного правоприменения в цифровом пространстве.

По данным СМИ, администраторы сайта пока не идентифицированы. Началу совместной захват-операции предшествовало расследование длиной в полтора года, в результате которого удалось обнаружить инфраструктуру торговой площадки в Германии и Литве.

Непосредственно в ходе операции были изъяты серверы и данные, которые могут помочь идентифицировать пользователей нелегальной платформы. Кроме того, были конфискованы активы в криптовалюте на сумму около 102 000 долларов США, полученные, предположительно, незаконным путём. Операторы сайта подозреваются в торговле наркотиками и управлении преступной торговой платформой.

Даркнет-площадка Nemesis была основана в 2021 году и быстро набрала популярность. На момент ликвидации она насчитывала более 150 000 пользователей и свыше 1 100 продавцов, примерно 20% из которых, по оценкам полиции, находились в Германии. На площадке продавались наркотики, скомпрометированные данные, а также услуги в области киберпреступности, включая вредоносное программное обеспечение для вымогательства и инструменты для проведения как фишинговых, так и DDoS-атак.

Опыт предыдущих операций против киберпреступных рынков показывает, что даже после закрытия инфраструктуры, преступники могут вновь возобновить свою деятельность. Например, после недавнего закрытия веб-сайта известной группы вымогателей LockBit, её администратор заявил о запуске нового сайта, утверждая, что инцидент никак не повлиял на бизнес группировки.

Инициатива призвана усилить прозрачность перед аудиторией.

18 марта YouTube объявил о введении нового инструмента в Creator Studio. Он обязывает создателей контента информировать зрителей о том, когда реалистичный контент – такой, который легко можно принять за реального человека, место или событие – создан с использованием ИИ.

Согласно объявлению , сделанному еще в ноябре, такая информация будет отображаться в виде меток в расширенном описании или непосредственно на экране видеоплеера. YouTube добавит метку «изменённый или искусственный контент» или «звук или визуальные эффекты значительно изменены или сгенерированы цифровым способом».

Нововведение призвано укрепить прозрачность в отношениях с зрителями и построить доверие между создателями контента и их аудиторией. К примерам контента, требующего раскрытия информации, относятся:

- цифровая замена лиц или синтез голосов для имитации реальных людей;

- изменение кадров реальных событий или мест – например, создание иллюзии возгорания реального здания;

- генерация реалистичных сцен – показ реалистичной картины вымышленных крупных событий, например, приближения торнадо к реальному городу.

Платформа не требует от авторов помечать явно нереалистичный контент, созданный при помощи ИИ. К нему относятся:

- анимация;

- регулировка цвета или светофильтры;

- спецэффекты, такие как размытие фона;

- фильтры красоты или другие визуальные улучшения.

Более заметные метки будут размещаться на самом видео для материалов на чувствительные темы, такие как здоровье, новости, выборы, финансы. Подробный список примеров можно увидеть в Справочном центре .

Метки начнут появляться на всех платформах YouTube в ближайшие недели - сначала в мобильном приложении, затем на ПК и ТВ. В будущем возможны санкции за намеренное сокрытие использования синтетического контента. В особо серьезных случаях YouTube оставляет за собой право самостоятельно добавлять пометки.

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

Tong

Ответить в теме на форуме (Сервис моментальных выплат для таксопарков) / 1.00 баллы

-

Tong

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

marussia

Добавление комментария(лента) / 1.00 баллы

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

YouTube вводит метки для «реалистичного» ИИ-контента

YouTube вводит метки для «реалистичного» ИИ-контента  Мошенники подделывают сайты почти 90% крупных российских компаний

Мошенники подделывают сайты почти 90% крупных российских компаний  Единый реестр воинского учета обойдется в 4 млрд рублей. Какие данные о россиянах в него внесут

Единый реестр воинского учета обойдется в 4 млрд рублей. Какие данные о россиянах в него внесут  Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

, это уже как то подозрительно звучит)

, это уже как то подозрительно звучит)

За оценку статьи в ленте (лайк или дизлайк)

За оценку статьи в ленте (лайк или дизлайк)  Ответить в теме на форуме

Ответить в теме на форуме

Подробнее...