В своем докладе эксперты Trend Micro подчеркивают растущее число атак, нацеленных на банкоматы, и отмечают изменения в подходах злоумышленников, которые теперь отличаются от скиммеров, поддельных клавиатур и внедренных вредоносных программ и, более того, не требуют физического взаимодействия с машиной.

Как отмечает Trend Micro, удаленные атаки на банкоматы не так просто осуществить, это несет в себе определенные риски, связанные с раскрытием личности атакующего. Основным вектором в этом процессе выступают сотрудники банка, являющиеся, по мнению некоторых экспертов, самым ненадежным звеном.

Фишинговые письма, содержащие вредоносные исполняемые файлы, являются предпочтительным методом для получения учетных данных банковских сотрудников. После получения таких данных хакеры могут завладеть банкоматами, внедрив вредоносный код.

«Некоторые семейства вредоносных программ имеют возможность самоуничтожения, тем самым они скрывают сам факт компрометации устройства» - говорят в Trend Micro.

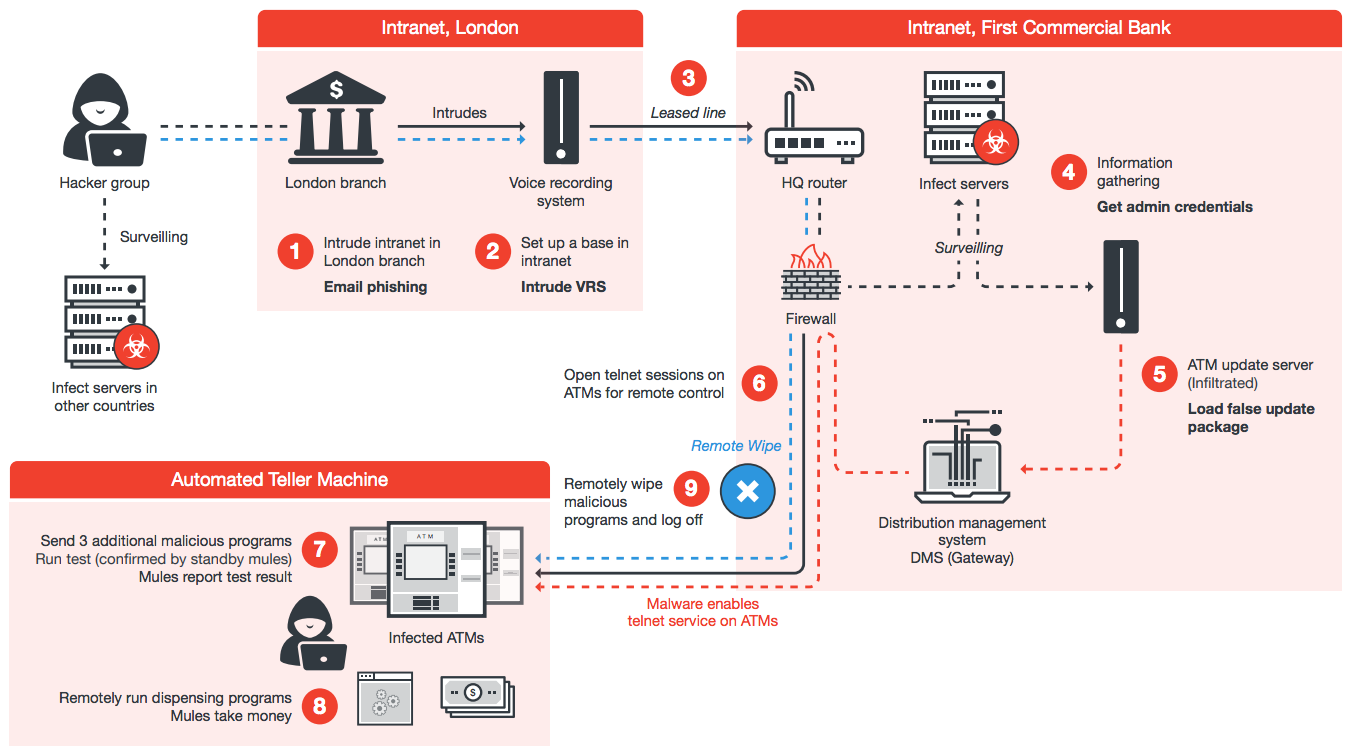

Характерным примером является атака, организованная в июле 2016 года, на банк First Commerce Bank. При отсутствии физического доступа хакерам удалось тогда украсть сумму, эквивалентную 2,4 миллионам долларов США.

Сама схема атаки было довольно сложна - она началась в лондонском филиале банка, где хакеры использовали систему записи голоса для кражи учетных данных администратора домена и получения доступа к тайваньскому филиалу.

После этого, используя поддельный пакет обновления для банкомата, хакеры включили службу telnet на машинах, что позволило им загружать различные программы.

«Примечательно, что после успешной атаки хакеры удалили из банкомата вредоносные программы, не оставив следов», - утверждают исследователи.

«Несмотря на то, что удаленные атаки не были зарегистрированы в более крупных регионах, таких как Соединенные Штаты и Канада, мы считаем, что это новая тенденция, которая будет развиваться, и получит популярность», - заявляют эксперты.

Источник:http://telegra.ph/Hakery-nashli-novyj-sposob-vzloma-bankomatov-10-02

- Подробности

- Автор: Onion

- Категория: Криптовалюта

- Просмотров: 1964

Финансовый регулятор Южной Кореи объявил о запрете сбора средств через любые формы виртуальных валют. Об этом сообщает агентство Reuters.

По словам представителей комиссии по финансовым услугам, торговля через все подобные валюты «должна контролироваться и отслеживаться», поэтому первичное размещение монет (ICO) будет запрещено. Компаниям, которые продолжат заниматься сбором средств через виртуальные валюты, будут назначены соразмерные штрафы.

Решение заблокировать ICO как инструмент сбора средств было принято из-за увеличения рисков финансового мошенничества. Оно основано на практике регуляции криптовалют в США и Китае.

4 сентября в Китае запретили ICO после того, как госрегулятор выявил нарушения организаций, которые занимались подобным сбором средств. 15 сентября стало известно, что китайское правительство предписало запретить торговлю биткоинами за юани.

Десятки тысяч пользователей ресурса пожаловались, что их аккаунты взломаны, от их лица фильму поставлена отметка "жду"

"Размах там, конечно, ого-го - некто, очень желавший повысить рейтинг ожидания у фильма, взломал аккаунты нескольких десятков тысяч пользователей КиноПоиска и поставил за них "Крыму" отметку "жду", - написала у себя на странице в фейсбуке главный редактор "Кинопоиска" Елизавета Сурганова.

Она отметила, что в четверг утром рейтинг ожидания фильма составлял 62%, у картины было 70 тысяч отметок "жду" от пользователей.

"Сейчас, когда мы удалили все скомпрометированные отметки, их осталось 17 тысяч, а общий рейтинг упал до 21%", - отметила Сурганова.

На странице "Кинопоиска" в твиттере отмечается, что некоторые пользователи пожаловались в администрацию ресурса, что их аккаунты были скомпрометированы, проводится внутреннее расследование.

источник: http://www.interfax.ru/culture/580986

«Сбербанк» планирует запустить систему, которая будет оценивать клиентов по лайкам в соцсетях в 2018 году. Об этом заявил старший вице-президент банка Александр Ведяхин после расширенного заседания совета по законодательному обеспечению развития цифровой экономики при Председателе Госдумы.

Уже в 2018 году

«В 2018 году, я думаю, что это будет уже в полный рост. Идеальный вариант да — лицо, телефон, все следы, все источники — и, соответственно, стало понятно, что это за человек... Мы думаем, что это будет уже в промышленной эксплуатации, но повторюсь, здесь важно понимать, что мы полностью действуем в соответствии с законодательством относительно защиты персональных данных», — сказал Ведяхин.

27 лайков ваших друзей могут определить вас точнее, чем коллега по работе, 44 — точнее, чем сосед по квартире, 58 — чем супруга. На самом деле Facebook и соцсети знают о нас гораздо больше, чем наши ближайшие родственники или даже супруги.

Александр Ведяхин

старший вице-президент «Сбербанка»

По словам вице-президента, в данный момент «Сбербанк» проводит обкатку системы на тестовой группе клиентов. Ведяхин подчеркнул, что между лайками и глубиной и объективностью оценки наблюдается «серьёзная корреляция».

Что такое «психометрические данные»?

Технологию сбора психометрических данных через социальные сети разработал британский ученый Михал Косински. Михал ведет разработки в области психологии и больших данных. Ему удалось доказать теорию о том, что по активности любого пользователя социальных сетей можно не только узнать о нем все, но и манипулировать им. Кроме определения психотипа, анализируя большие данные, ученые добились определенного успеха в прогнозах поведения человека.

Не только по лайку, но и по лицу

Ранее мы писали, что «Сбербанк» начал тестирование технологии распознавания клиентов банкоматов по лицу, а также нескольких других инновационных технологий. Таким образом, у пользователей появится возможность совершать практически любые операции в банкоматах без пластиковой карты. Первый банкомат, оборудованный этими технологиями, проходит тестирование в одном из офисов банка.

Источник:https://hi-tech.mail.ru/news/sberbak-liki/?utm_referrer=https%3A%2F%2Fzen.yandex.com

Социальная сеть Facebook может быть заблокирована на территории всей России, если компания откажется выполнять закон, согласно которому все личные данные россиян должны храниться на территории РФ. Глава Роскомнадзора Александр Жаров заявил, что доступ к сервису будет прекращен, если Facebook не уложится в установленный срок.

У Facebook пока есть время

Глава Роскомнадзора Александр Жаров пригрозил заблокировать международную социальную сеть Facebook, если она не выполнит закон о хранении персональных данных россиян на территории Российской Федерации к 2018 году.

Руководитель ведомства указал, что закон обязателен для всех.

«В любом случае мы или добьемся того, чтобы закон был исполнен, или компания прекратит работать на территории Российской Федерации, как, к сожалению, произошло с LinkedIn. Тут исключений нет», — заявил Жаров.

Он добавил, что крайний срок выполнения предписания установлен, и Роскомнадзор будет добиваться того, чтобы социальная сеть Марка Цукерберга адаптировала свой сервис согласно российскому законодательству.

«Мы прекрасно осознаем, что Facebook имеет значительное количество пользователей на территории Российской Федерации, с другой стороны, мы понимаем, что это не уникальный сервис, есть и другие социальные сети», — пояснил глава Роскомнадзора.

Чиновник рассказал, что Facebook на текущий момент рассматривает возможные варианты исполнения закона, но пока не прислал никаких официальных комментариев.

Twitter пошел на сотрудничество

В качестве примера удачного сотрудничества зарубежного сервиса и Роскмонадзора Жаров привел ситуацию с компанией Twitter, владеющей одноименной популярной платформой для микроблоггинга.

Вице-президент компании по вопросам публичной политики Шинейд Максуини пообещала ведомству перенести личные данные россиян на сервера в Российской Федерации к середине 2018 года.

«Компания Twitter подтвердила нам в официальном письме, что перенесет персональные данные россиян в российские сервера. В данный момент американская компания находится в процессе определения, какая информация о российских гражданах и организациях, вовлеченных в коммерческие отношения Twitter в России может быть выделена для хранения в Российской Федерации», — рассказал Александр Жаров.

Жаров добавил, что Роскомнадзор «исходит из позиции доброй воли», а потому надзорный орган не будет проверять Twitter до срока, установленного в письме.

Кроме того, Александр Жаров не зря упомянул LinkedIn, которому, в отличие от Twitter, пришлось столкнуться с наказанием — в ноябре 2016 года сеть профессиональных контактов была заблокирована на всей территории России.

После этого произошло несколько встреч с представителями LinkedIn и Роскомнадзора, которые ни к чему не привели — компания отказалась выполнять требования ведомства, а потому так и осталась заблокированной.

На текущий момент нет никаких оснований полагать, что LinkedIn в скором времени вернется на российский рынок, хотя руководство сервиса все же не оставляет попыток наладить сотрудничество с властями.

«Безусловно, мы собираемся вернуться. Для нас очень важно тесно работать с российским правительством, чтобы быть уверенными в том, что мы реагируем на озабоченности обеих сторон. И мы рассчитываем делать это», — заявил один из основателей LinkedIn Аллен Блю в январе 2017 года.

Преференции для Telegram

В списке кандидатов на блокировку до недавнего времени значился и мессенджер Павла Дурова Telegram, с создателем которого Александр Жаров вел длительную переписку. Руководитель Роскомнадзора требовал от Дурова предоставить некие данные для включения сервиса в реестр организаторов распространения информации (ОРИ), в противном случае угрожая прекращением доступа к мессенджеру в России.

В итоге Дуров согласился с внесением Telegram в список ОРИ, но отказался выполнять так называемый «закон Яровой», назвав его «антиконституционным и технически нереализуемым».

Кроме того, личные данные пользователей этого мессенджера хранятся за пределами России, нарушая поправки в закон «О персональных данных», так что технически у Роскомнадзора все еще должны оставаться претензии к сервису.

Тем не менее, шумиха вокруг Telegram немного утихла, а Роскомнадзор решил взяться за Facebook, заявляя о том, что «исключений нет», хотя в действиях ведомства явно прослеживается некая непоследовательность.

Поправки к закону «О персональных данных» были приняты в 2015 году. Они обязывают отечественные и зарубежные компании, которые ориентированы на работу с российскими пользователями, хранить их персональные данные исключительно на территории Российской Федерации.

Источник:https://www.gazeta.ru/tech/2017/09/26/10907336/rkn_facebook.shtml

- Подробности

- Автор: marussia

- Категория: Происшествия

- Просмотров: 1201

Сотрудниками правоохранительных органов уже доказано семь эпизодов жестоких убийств.

Сотрудники полиции выяснили, что на территории Краснодарского края действовала семья преступников, которая с 1999 года похищала, убивала и по частям съедала своих жертв. Правоохранители уже смогли доказать причастность каннибалов к гибели семи человек. Как сообщает телеграм-канал Mash, тела убитых уже найдены.

По предварительной информации, супруги могут быть причастны к гибели 30 человек. По данным телеграм-канала, из убитых подозреваемые делали заготовки.

Все материалы переданы в Следственное управление Следственного комитета по Краснодарскому краю.

Основатель и бывший глава Microsoft Билл Гейтс признал, что не стал бы использовать сочетание клавиш Ctrl-Alt-Delete для входа в операционную систему и блокировки компьютера, будь у него такая возможность.

Многие пользователи Windows считают операцию одновременного нажатия трех клавиш слишком неудобной, однако большинство привыкло к ней за годы существования различных версий Windows.

Свое заявление экс-руководитель софтверной корпорации сделал в ходе Bloomberg Global Business Forum, отвечая на вопрос главы Carlyle Group Девида Рубенштейна. Последний попросил Гейтса ответить на один из самых загадочных вопросов эпохи цифровых тезхнологий, а именно: почему для входа в систему или блокировки ПК требуются "три пальца".

Рубенштейн также поинтересовался у основателя Microsoft, почему тот был уверен в том, что использование Ctrl-Alt-Del - это хорошая идея, пишет Fudzilla.

В ответ Билл Гейтс признал, что будь у него возможность, он сделал бы так, чтобы эта операция осуществлялась при помощи одной клавиши, а не трех.

"Нельзя вернуться и поменять какие-то мелочи в своей жизни, не подвергая другие вещи риску, - заявил он. - Конечно, если бы я мог внести небольшие изменения, то операция стала бы однокнопочной".

Стоит отметить, что Гейтс не впервые комментирует данную тему. В 2013 году он рассказывал о том, что разработчики клавиатуры для IBM PC отказались выделять для функции входа отдельную клавишу.

Источник:https://rg.ru/2017/09/22/bill-gejts-poprosil-proshcheniia-za-ctrl-alt-del.html

- Подробности

- Автор: marussia

- Категория: Технология

- Просмотров: 1188

В Китае робот-стоматолог впервые в истории провел операцию без участия человека. Как сообщает South China Morning Post, робот успешно имплантировал в рот пациента два зуба, созданных на 3D-принтере. Погрешность установки составила 0,2—0,3 мм.Эксперты заявили, что такой показатель соответствует стандарту для подобных операций.

Технология была разработана для решения проблемы нехватки квалифицированных специалистов в области стоматологии в КНР. Сегодня в стране более 400 тысяч граждан нуждаются в подобной медицинской помощи.

Источник:http://www.5-tv.ru/news/155083/

Российская компания InfoWatch разработала защищенный смартфон "ТайгаФон", предназначенный для корпоративных пользователей, пишет газета "Известия".

Сообщается, что устройство будет официально презентовано 22 сентября в рамках X Международной конференции Business Information Security Summit, которая пройдет в Москве. Смартфон будет поставляться в составе программно-аппаратного комплекса "ТайгаФон", предназначенного для защиты организаций от утечек информации через смартфоны и обеспечивающего полный контроль за работой всех установленных приложений.

"Не всегда работник допускает преднамеренную утечку информации. Это может происходить без его ведома - например, из-за приложения, которое производитель установил на телефон перед продажей. При этом удалить такие приложения пользователь не сможет. Несколько дней назад мы попытались удалить их со смартфона популярной модели. Для этого нужно было получить права администратора. Как только мы это сделали, производитель телефона удаленно запретил использование камеры и магазина приложений Android", - сообщил гендиректор InfoWatch Алексей Нагорный.

Для защиты от утечек "ТайгаФон" получил собственную прошивку на базе Android, которая позволяет настраивать политику конфиденциальности как для каждого телефона в отдельности, так и для всех смартфонов, используемых в одной компании. В частности, прошивка позволяет выбрать, какие именно приложения нельзя устанавливать на устройства, либо запретить установку программ, которые требуют доступ к определенной информации (например, к фотографиям).

"Только через этот телефон работники будут получать доступ к внутренним сервисам компании, например к электронной почте или рабочей документации. Это позволит не допустить или минимизировать риск утечки корпоративных данных", - отметил Нагорный.

Что же касается общих технических характеристик "ТайгаФона", то они довольно скромны по современным меркам. Смартфон оснащен 5-дюймовым экраном с разрешением 1280*720, 2 ГБ оперативной и 16 ГБ встроенной памяти.

Разрешение основной камеры устройства составляет 8 Мп, а фронтальной - 4 Мп. Емкость аккумулятора "ТайгаФона" составляет 1900 мАч. По словам Нагорного, стоимость смартфона составит от 12 до 15 тысяч рублей. Точные сроки начала продаж устройства не называются.

Источник:https://hitech.newsru.com/article/21sep2017/taigaphone

-

Георгий Кондрашев

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Yaier

Ответить в теме на форуме (Пластиковый бак на авто) / 1.00 баллы

-

Yaier

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Akano

Ответить в теме на форуме (Букмекерская контора) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Ремонт в новостройке) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Выставка современных технологий) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Магнитола в автомобиль) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Покупка нового роутера) / 1.00 баллы

-

Inalank

Ответить в теме на форуме (Букмекерская контора) / 1.00 баллы

-

Inalank

Ответить в теме на форуме (Ремонт в новостройке) / 1.00 баллы

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис  PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении

PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении  Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения

Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения  Google против фишинга: компания меняет правила отправки писем

Google против фишинга: компания меняет правила отправки писем

, это уже как то подозрительно звучит)

, это уже как то подозрительно звучит)

Новый пользователь

Новый пользователь  Ответить в теме на форуме

Ответить в теме на форуме

Подробнее...