Известное вымогательское ПО WannaCry попало на системы компании Boeing.

В среду, 28 марта, компания Boeing подверглась атаке с использованием печально известного вымогательского ПО WannaCry. По словам старшего инженера компании Майка Вандеруэла (Mike VanderWel), вымогатель попал на системы Boeing в Норт-Чарльстоне (Южная Каролина, США) и стал стремительно распространяться.

«Я слышал, 777 автоматизированных инструментов для сборки лонжеронов могли быть отключены», - цитирует инженера издание CNet.

Вандеруэл также выразил обеспокоенность тем, что вредоносное ПО могло инфицировать оборудование для тестирования самолетов и «распространиться на ПО для самолетов». Тем не менее, по словам вице-президента компании Boeing Линды Миллс (Linda Mills), сообщения об инциденте в прессе являются неточными, а опасность слишком преувеличена.

«Наш центр по кибербезопасности обнаружил ограниченное внедрение вредоносного ПО, затронувшее небольшое число систем. Были приняты все необходимые меры, и никаких проблем с производственными процессами или доставкой не возникло», - заявила Миллс.

Мы знаем, что .onion — псевдо-домен верхнего уровня, созданный для обеспечения доступа к анонимным или псевдо-анонимным адресам сети Tor. Доменные имена в зоне .onion генерируются на основе открытого ключа сервера и состоят из 16 цифр или букв латинского алфавита. Но, возможно создание произвольного имени при помощи стороннего программного обеспечения.

Onionhash

Приблизительно в 2006 году, человек под ником Cowboy Bebop создал скрипт onionhash-0.0.1. Впоследствии были выпущены еще две версии (onionhash-0.0.2 и onionhash-0.0.3). В коде скрипта были ошибки и он не получил большого распространения. Но исходные коды до сих пор доступны.

- https://github.com/katmagic/Shallot/archive/onionhash-0.0.1.zip

- https://github.com/katmagic/Shallot/archive/onionhash-0.0.1.tar.gz

- https://github.com/katmagic/Shallot/archive/onionhash-0.0.2.zip

- https://github.com/katmagic/Shallot/archive/onionhash-0.0.2.tar.gz

Shallot

В январе 2007 года некто Orum начал работу над программой shallot. Версия 0.0.1 была основана на коде onionhash, но поддерживала больше операционных систем и была добавлена мультипоточность. Последующие версии работали с феноменальной для того времени скоростью, но это привело к возникновению нескольких ошибок. Одна из них привела к тому, что ключи получались длиной в 17 символов вместо 16.

Пять лет спустя, житель OnionLand, katmagic, исправил ошибку с 17-ми символами. Благодаря этому shallot стал основным, на тот момент, приложением для генерации длинных onion-адресов.

- https://github.com/katmagic/Shallot/archive/shallot-0.0.1.zip

- https://github.com/katmagic/Shallot/archive/shallot-0.0.1.tar.gz

- https://github.com/katmagic/Shallot/archive/shallot-0.0.2.zip

- https://github.com/katmagic/Shallot/archive/shallot-0.0.2.tar.gz

- https://github.com/katmagic/Shallot/archive/shallot-0.0.3.zip

- https://github.com/katmagic/Shallot/archive/shallot-0.0.3.tar.gz

- https://github.com/katmagic/Shallot/archive/master.zip

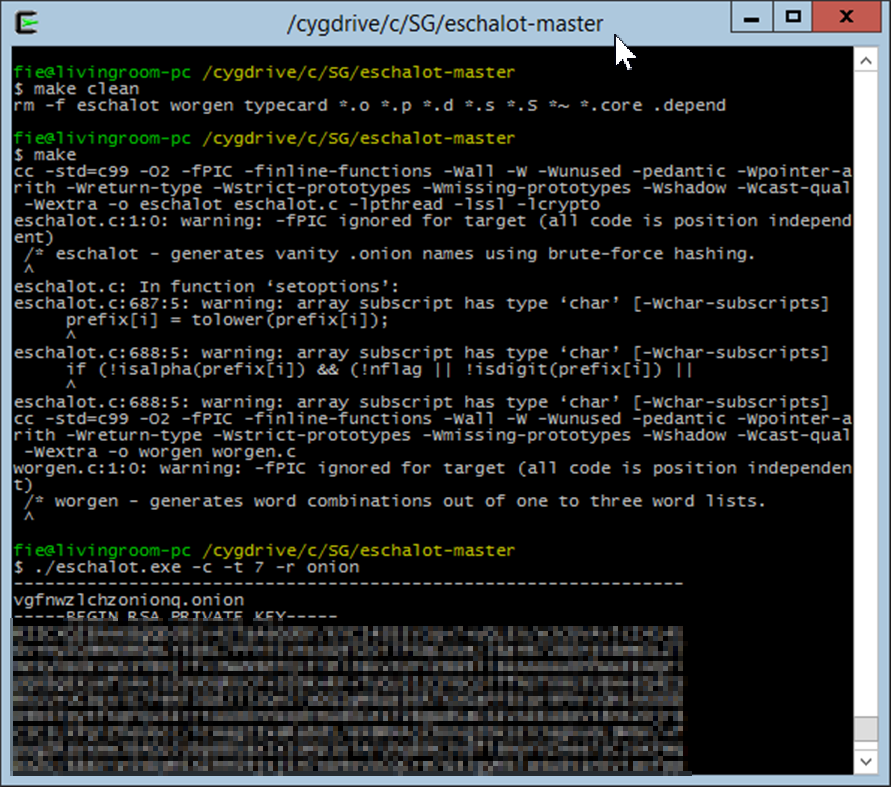

Eschalot

Это модификация Shallot. Разработчик проекта — Unperson Hiro. Вот что он пишет: «Я наткнулся на этот проект и у меня возникли идеи как сделать его более гибким. Тем не менее изменения которые я планировал внести оказались слишком обширными. После того как я повозился с ним пару месяцев я выложил его в общий доступ. Хотя я не назвал свой форк Shallot «готовым продуктом».

Изначально я назвал свой проект «Scallion», но позже узнал что уже существует генератор хешей с таким именем, и переименовал его в «Eschalot».

- https://github.com/ReclaimYourPrivacy/eschalot/archive/master.zip

- http://skunksworkedp2cg.onion/eschalot-1.2.0.tar.gz

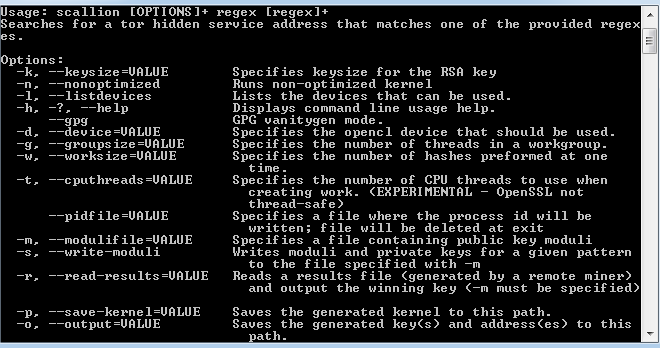

Scallion

Под авторством lachesis, scallion использует графический процессор видеокарты для основной работы. А процессоры используются для проверки результатов. Проект по прежнему находиться в бета-версии.

- https://github.com/lachesis/scallion/archive/v0.9.zip

- https://github.com/lachesis/scallion/archive/v0.9.tar.gz

- https://github.com/lachesis/scallion/archive/v1.0.zip

- https://github.com/lachesis/scallion/archive/v1.0.tar.gz

- https://github.com/lachesis/scallion/archive/v1.2.zip

- https://github.com/lachesis/scallion/archive/v1.2.tar.gz

- https://github.com/lachesis/scallion/archive/v2.0.zip

- https://github.com/lachesis/scallion/archive/v2.0.tar.gz

- https://github.com/lachesis/scallion/raw/binaries/scallion-v1.0.zip

- https://github.com/lachesis/scallion/raw/binaries/scallion-v1.2.zip

- https://github.com/lachesis/scallion/raw/binaries/scallion-v2.0.zip

Garlic

Garlic начал свою жизнь как порт Onionhash, но превратился в порт shallot. Проект лишен недостатков его предшественников.

Garlic — первый генератор хешей с графическим интерфейсом. Он мал и прост в использовании.

Еще существуют онлайн-генераторы. Но им не стоит доверять.

Вчера мессенджер Телеграм не работал в течение нескольких часов. Пользователи массово жаловались на сбои, а создатель приложения Павел Дуров комментировал ситуацию в Твиттере. Этим воспользовались криптовалютные мошенники. Они пошли по классической схеме и заработали почти 60 тысяч долларов.

Кража криптовалюты. Теперь из-за Телеграма

Сбои в работе мессенджера наблюдались в России, а также нескольких странах Европы, Ближнего Востока и СНГ. Пользователи не могли подключиться к сети и отправить сообщения, рассказывает РИА.

Как утверждает Дуров, сбой спровоцировали плановые работы провайдера европейского центра обработки данных. В результате этих действий серверы Телеграм оказались обесточены.

Под официальными сообщениями Дурова в Твиттере активизировались фейки. Записи с аналогичными аватарами и похожими никнеймами предлагали загладить вину за сбои в работе с помощью раздачи эфира.

Мошенники активно лайкали твит, поэтому неопытные пользователи повелись на обман. Злоумышленники предлагали выиграть до 5 тысяч монет Эфириума. Для участия нужно было отправить от 0,5 до 5 эфиров.

Кошельки воров отследили сотрудники компании Group-IB, которая занимается предотвращением и расследованием киберпреступлений.

Сбоем в работе популярного мессенджера Telegram Павла Дурова воспользовались мошенники. Всего за час работы на крипто-кошелек, рекламируемый фейковым аккаунтом Дурова в Twitter, упали около 3,5 тысячи долларов. Аккаунт до сих пор не заблокирован.

Затем сотрудники нашли другие кошельки мошенников. Сумма украденных средств составила 59497 долларов.

Напомним, с подобными фокусами аудитория Твиттера сталкивается не первый раз. Создатель площадки уже обещал решить проблему, но пока получается плохо. Вместо этого он решил запретить рекламу криптовалют — отличный ход. Скоро компанию ждёт иск от РАКИБ. Российские специалисты считают массовый отказ от рекламы сговором.

На прошлой неделе Эдвард Сноуден заявил, что Агентство национальной безопасности США с 2013 года собирает данные владельцев Биткоина. В их числе — пароли к кошелькам и аккаунтам в социальных сетях, а также данные о транзакциях. Теперь над анонимностью криптовалют нависла новая угроза — Дональд Трамп подписал закон против конфиденциальности Cloud. На фоне новостей Биткоин упал на 6%, пишет FXStreet.

Криптовалюты под угрозой

Новый закон упростит обмен данными пользователей с зарубежными правоохранительными органами. Cloud позволит избежать длительных дипломатических процедур по согласованию таких действий. За инициативу высказались крупные технологические корпорации — Apple, Microsoft, Google и Facebook. Их руководство считает, что мера повысит безопасность пользователей.

Против Cloud выступил криптовалютный предприниматель Андреас Антонопулос. В своем твиттере он заявил, что в будущем только киберпреступники смогут сохранять свои личные данные. Он отметил, что новый закон ставит под угрозу существование криптовалют, основной принцип которых — конфиденциальность.

Под потенциальный запрет попадают анонимные криптовалюты Monero и ZCash, отмечает издание. Пока их разработчики никак не прокомментировали законодательные изменения.

Зато на закон отреагировал Биткоин — стоимость первой криптовалюты вечером 26 марта упала с $8 600 до $8 180. Аналитики издания считают, что если в ближайшее время курс монеты начнет расти, она столкнётся с уровнем сопротивления на отметке в $8 500.

Это лидер хакерской группировки Cobalt. На ее счету, в том числе, хакерские атаки на российские банки. Как кибермошенникам удавалось воровать деньги?

В Испании задержан лидер хакерской группировки Cobalt, которую Центробанк называл одной из главных угроз для российского банковского сектора. В прошлом году она вывела из российских банков порядка полутора миллиардов рублей, а всего ограбила более 100 финансовых организаций по всему миру. Имя ее лидера, задержанного в испанском городе Аликанте, не называется.

Представитель Европола заявил РБК, что не может назвать национальность подозреваемого, однако он из «русскоязычного мира». По данным Bloomberg, это Денис К., украинец по национальности. Впрочем, по информации российской компании Group-IB, лидер группировки — гражданин России.

В Киеве, между тем, взят под стражу еще один участник группировки, сотрудничавший с ней как программист. Члены группировки общались на русском языке, рассказывает руководитель департамента киберразведки компании Group-IB Дмитрий Волков.

Дмитрий Волковруководитель департамента киберразведки компании Group-IB

«Группа, безусловно, является русскоязычной. Об этом свидетельствует множество факторов, в том числе техническая информация. Тем не менее, состав этой группы периодически, предположительно, менялся. Менялись тактика и инструменты, которые они использовали. Сейчас, по нашей информации, один из организаторов является гражданином России. Тем не менее, сейчас объявляют, что сейчас был задержан еще гражданин Украины. Одна из первых схем, которые они применили, — это заражение банкоматов, то есть они сначала получили доступ в сеть банка, потом из банка получили доступ к банкоматам удаленный. На него поставили программы, которые позволяли выдавать денежные средства по команде от злоумышленников. Впоследствии они начали менять немного тактику. Это не самый эффективный способ. Начали получать доступ к системам управления карточным процессингом. Они могли даже дебетовые карты превращать в кредитные и по этим картам снимать деньги в разных странах, опять же могли бесконечно уходить в минус, а это рано или поздно становилось, естественно, заметно сотрудникам безопасности банков, но к тому моменту они уже снимали достаточно крупную сумму денег во множестве стран из разных банкоматов».

Группировка Cobalt названа в честь используемой ею для атак вполне легальной программы Cobalt Strike, с помощью которой хакеры внедрялись в инфраструктуру финансовой организации. В прошлом году злоумышленники похитили деньги из 11 российских банков.

По данным газеты «Коммерсантъ», наиболее крупный вывод средств был из банка «Союз». Получив доступ к процессингу, хакеры «заменили» дебетовые карты на кредитные без лимита и сняли деньги через банкоматы стороннего банка. Члены группировки попали в систему с помощью рассылки фишинговых писем, одно из которых открыл операционист банка.

Источник:https://www.bfm.ru/news/380773

Через несколько дней после заявления Владимира Путина о существовании в России нового ядерного вооружения, его советник Герман Клименко сообщил, что страна готова к отключению от Интернета

Советник президента по вопросам интернета Герман Клименко заявил, что Россия готова к отключению интернета, об этом сообщил канал RT. К такому развитию событий наша страна начала готовиться несколько лет назад: в 2015 году было проведено несколько экспериментов по моделированию отключения России от интернета. Чтобы защитить граждан страны от подобного развития событий, программой «Цифровая экономика» предусмотрен ряд технический мероприятий. С одной стороны, он позволит функционировать интернету при отключении России от глобальной сети, с другой — в случае необходимости Россия сможет сама отключиться.

Базисом функционирования интернета является система адресного пространства и маршрутизации трафика. Когда пользователь интернета вводит буквенное имя сайта в поле «Адрес», браузер запрашивает у DNS-сервера, какому цифровому IP-адресу соответствует буквенное название домена. Эта информация хранится в 13 корневых DNS-серверах, у которых есть большое количество копий по всему миру, в том числе в России. Они необходимы, чтобы ускорить время, необходимое на получение ответа на запрос пользователя. Если DNS-сервер расположен в другой стране, то время ответа будет значительным, а это повлияет на загрузку сайта. В этой связи Россия будет пытаться сохранить работу адресного пространства.

За распределение адресного пространства отвечает международная корпорация ICANN. А обновление записей в реестре DNS с августа 2016 года делает ее дочерняя некоммерческая компания Public Technical Identifiers (PTI), зарегистрированная в штате Калифорния.

Государство планирует создает реестр IP-адресов, который будет автоматически проверять их наличие в базе голландской компании RIPE NCC.

Если из этой базы пропадут российские адреса, то Рунет не будет функционировать минимум сутки. По плану мероприятий программы «Цифровая экономика» уже в 2019 году в России должна будет появиться система, замещающая корневые DNS-сервера.

Она нужна, чтобы защитить все сайты, работающие в национальной доменной зоне от отключения. Теперь все обновления DNS, приходящие от международной корпорации ICANN, будут модерироваться российскими серверами. Замещающие корневые DNS-сервера будут расположены в разных регионах страны. Главная их цель — сохранить работоспособность сайтов, расположенных в национальной доменной зоне, в случае, если будут предприняты попытки нарушить их работоспособность.

Однако есть еще одна проблема. Дело в том, что основные точки маршрутизации интернет-трафика — это Франкфурт, Стокгольм и Амстердам. Из-за этого периодически возникает ситуация, когда два российских оператора начинают передавать друг другу потоки информации через зарубежные точки обмена трафиком.

Замкнуть большую часть российского трафика в стране планируется в соотвествии с разделом «Информационная безопасность» программы «Цифровая экономика».

Согласно данным документа, к 2020 году доля внутреннего трафика российского сегмента сети интернет, маршрутизируемая через иностранные серверы, должна снизиться до 5%. Сейчас этот показатель составляет 60%. Чтобы говорить о готовности к отключению от глобальной сети, все описанные мероприятия должны быть уже закончены. Если Герман Клименко прав, получается, что вышеописанные показатели удалось выполнить раньше установленного срока.

Конечно, отключение нашей страны от глобальной сети возможно. Но это скорее теория. Для этого нужно, чтобы все страны разом, сговорившись, решили отрезать Россию от интернета. А это практически невозможно. Но к гипотетической возможности выключения мы подготовились. Деньги, потраченные на защиту Россию от отключения от глобальной сети, будут израсходованы не зря. Дело в том, что новая схема маршрутизации трафика позволит изменить подходы к блокировке противозаконных сайтов. Сейчас фильтрацию осуществляют сами интернет-провайдеры, выгружая данные из реестра запрещенных сайтов Роскомнадзора. Из-за технического оснащения некоторые региональные провайдеры блокируют сайты полностью, а не конкретный адрес. При изменении маршрутизации сети блокировку можно будет делать в точках обмена трафика централизованно. И лишние сайты не будут заблокированы, и обойти блокировку будет не так просто.

Некоторые восприняли сообщение Германа Клименко как сигнал о скором самоотключении России. Однако ожидать, что Россия сама захочет себя изолировать от остального мира, глупо. Интернет сейчас является важной составляющей ведения международного бизнеса, и выключить нашу страну от глобальной сети — это опустить железный занавес и прекратить приток иностранных инвестиций в нашу страну. Почти все виды бизнеса сегодня зависимы от интернета. А значит, мы просто защищаем нашу страну от потенциальной опасности.

- Подробности

- Автор: Onion Shops

- Категория: Darknet

- Просмотров: 3737

http://wx5ygniw7aptlx3a.onion - войти в магазин можно только через браузер TOR

Почему дешевые товары? - Скарженный товар, если не знаете можете посмотреть в гугле что это такое (все оригиналы)

Telegram канал : https://t.me/darknetkarsh

У АНБ есть как минимум один тайный источник информации, помогающий отслеживать отправителей и получателей биткойнов.

Согласно документам, предоставленным бывшим подрядчиком АНБ и ЦРУ США Эдвардом Сноуденом журналистам The Intercept, Агентство национальной безопасности следит за пользователями Bitcoin по всему миру. Как сообщается в отрывке засекреченного отчета АНБ, датированного мартом 2013 года, у спецслужбы есть как минимум один тайный источник информации, «помогающий отслеживать отправителей и получателей биткойнов».

Похоже, этот тайный источник расширил возможности агентства по сбору и анализу «сырого» интернет-трафика по всему миру. Согласно другим документам, спецслужба также использует в своих интересах ПО, якобы предназначенное для обеспечения анонимности в интернете. АНБ также следит за пользователями других криптовалют, однако главной целью агентства являются пользователи Bitcoin.

Как сообщается в документах, отслеживание пользователей Bitcoin успешно осуществляется путем анализа блокчейна. АНБ даже удалось собрать пароли некоторых пользователей, данные об их активности в интернете и MAC-адреса устройств.

Реализуемая АНБ в 2013 году программа по отслеживанию пользователей Bitcoin получила кодовое название OAKSTAR. Программа предполагала тайное сотрудничество между компаниями, обеспечивавшими спецслужбе возможность осуществлять мониторинг телекоммуникаций, в том числе путем сбора интернет-данных, проходящих через оптоволоконные кабели.

Документы также проливают свет на подпрограмму OAKSTAR под названием MONKEYROCKET, в ходе которой АНБ перехватывало проходящий через сетевое оборудование интернет-трафик в странах Среднего Востока, Европы, Южной Америки и Азии. В то же время MONKEYROCKET описывается в документах как «незападный сервис для обеспечения анонимности в интернете» с большим числом пользователей в Иране и Китае.

Подпрограмма MONKEYROCKET была запущена летом 2012 года под видом сервиса для обеспечения анонимности в интернете. Частью ее стратегии в долгосрочной перспективе было привлечение «целей, вовлеченных в террористическую деятельность, [в том числе] Аль-Каиды». Позднее сфера применения MONKEYROCKET расширилась за пределы поиска террористов.

Администрация Reddit не выдержала осуждений, связанных с запрещенными товарами и сервисами. Изменения были внесены в content policy ресурса. Отныне под запретом: наркотики (включая алкоголь и табак), оружие, фальшивые документы, личные данные, краденое имущество, платные сервисы, которые предлагают сексуальные услуги.

Данные правила уже вступили в силу и первыми были заблокированы сообщества, которые посвящены торговым площадкам даркнета: r/HiddenService, r/xanaxcartel, r/DNMSuperlist и /r/DarkNetMarkets.

Это серьезный удар, так как сообщество DarkNetMarkets, являлось одним из "центровых" мест, где собираются наркоторговцы, хакеры и остальные киберпреступники и их клиенты. После краха таких крупных даркнет площадок, как Alphabay и Silk Road, именно на DarkNetMarkets обсуждались вопросы, выдвигались мнения, где теперь будет вестись торговля. Клиенты искали своих диллеров, которые были проверены временем. Обсуждались вопросы, касательно недобросовестных дилеров, качества продаваемого товара и тд.

180 000 читателей было в сообществе DarkNetMarkets на момент закрытия.

Естественно на ресурсе уже появился ряд новых сообществ на тему даркнет рынков, но почти со 100% уверенностью можно сказать, что в скором времени и они подвергнуться блокировки. Администрация ресурса будет реагировать на малейшие признаки нарушения.

Эксперты изучили расценки на самые популярные виды хакерских товаров и услуг.

Исследователи безопасности из компании Armor опубликовали отчет о подпольных рынках в даркнете. Эксперты изучили расценки на самые популярные виды хакерских товаров и услуг.

Согласно докладу, DDoS-атаку можно заказать всего за $10 в час, $200 в день или за $500 - $1 тыс. за неделю. Исследователи также обнаружили в продаже банковские ботнеты (аренда стоит $750 в месяц), наборы эксплоитов ($1400 в месяц), эксплоиты для уязвимостей в WordPress ($100), скиммеры ($1500) и хакерские обучающие программы ($50).

Наиболее распространенным товаром в даркнете остаются данные банковских карт. Цена варьируется в зависимости от страны происхождения.

Различная информация о кредитных картах, часто полученная с помощью вредоносных программ для PoS-терминалов или в интернете, стоит дешевле, однако полные данные, необходимые для создания копий карт, обойдутся в два или три раза дороже.

Мошенники также могут купить доступ к взломанным банковским счетам. Цены на счета варьируются в зависимости от суммы денег, которая на них хранится. Злоумышленники используют банковские трояны для получения доступа к счетам, а мошенники, в свою очередь, покупают доступ, приобретают с помощью карт различные товары, а затем перепродают их, получая прибыль.

Помимо этого, в даркнете можно найти поддельные документы. В частности, речь идет о различных удостоверениях личности, паспортах, водительских правах, гринкартах США, рецептах на лекарства, банковских выписках и пр. Паспорта, удостоверения личности и водительские права обычно являются самыми дорогими, причем наиболее ценными являются документы граждан из стран Северной Америки.

Рынки и форумы «Теневой паутины» также предлагают множество взломанных учетных записей. Доступ к взломанному аккаунту в социальных сетях в среднем стоит около $13. Хакеры могут предлагать доступ к учетным записям в Facebook, Twitter, Instagram, Hulu, Netflix, Spotify, Amazon, Skype и пр.

С недавнего времени киберпреступники также начали предлагать учетные записи с бонусами от программ лояльности. Например, исследователи обнаружили предложение купить доступ к учетной записи авиакомпании Southwest Airlines с не менее чем 50 тыс. бонусных миль всего за $98,88.

-

marussia

За оценку статьи в ленте (лайк или дизлайк) / 1.00 баллы

-

Michael Sterko

Ответить в теме на форуме (Уборка офиса после пожара) / 1.00 баллы

-

Alisa Sanina

Ответить в теме на форуме (Уборка офиса после пожара) / 1.00 баллы

-

Игорь Полищук

Начать тему на форуме (Уборка офиса после пожара) / 2.00 баллы

-

Георгий Кондрашев

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Yaier

Ответить в теме на форуме (Пластиковый бак на авто) / 1.00 баллы

-

Yaier

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Akano

Ответить в теме на форуме (Букмекерская контора) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Ремонт в новостройке) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Выставка современных технологий) / 1.00 баллы

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис  PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении

PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении  Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения

Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения  Google против фишинга: компания меняет правила отправки писем

Google против фишинга: компания меняет правила отправки писем

, это уже как то подозрительно звучит)

, это уже как то подозрительно звучит)

За оценку статьи в ленте (лайк или дизлайк)

За оценку статьи в ленте (лайк или дизлайк)  Ответить в теме на форуме

Ответить в теме на форуме  Новый пользователь

Новый пользователь

Подробнее...