Telegram скоро может стать полноценным суперприложением наподобие китайского мессенджера WeChat. Сам WeChat очень востребован в Китае именно благодаря тому, что является супераппом – через него можно делать почти все: оплачивать товары и услуги, продлевать документы, покупать билеты и многое другое.

Супер-Telegram

Мессенджер Telegram, созданный в 2013 г. основателем соцсети «Вконтакте» Павлом Дуровым, в скором будущем трансформируется в аналог китайского мессенджера WeChat. К такому выводу пришли эксперты портала TechCrunch на основе того, в каком направлении развивается детище Дурова. По их оценке, в настоящее время аудитория активных пользователей Telegram превышает 800 млн человек в мире, но среди них нет жителей Китая – в этой стране Telegram заблокирован.

По мнению аналитиков TechCrunch, Telegram, очень востребованный у российских госведомств и чиновников (после двух лет блокировки Telegram они начали массово создавать в нем свои каналы), эволюционирует из простого мессенджера в так называемое «суперприложение». Это определение присваивается утилитам, в которых собраны самые разные не очень связанные между собой функции.

По данным TechCrunch, Telegram работает над платформой, на которой сторонние разработчики, от игр до фуд-сервисов, смогут создавать мини-приложения для взаимодействия с пользователями. По словам представителей Telegram, разработчики «смогут использовать JavaScript для создания бесконечно гибких интерфейсов, которые можно запускать прямо внутри Telegram – и которые могут полностью заменить любой веб-сайт».

Превращая Telegram в суперапп, разработчики мессенджера опираются в первую очередь на сеть инфраструктурных партнеров как из признанного мира технологий, так и из криптопространства. К таковым эксперты TechCrunch относят в первую очередь The Open Network (TON) Foundation – компанию, которая разрабатывает и поддерживает для Telegram основанную на блокчейне одноименную децентрализованную компьютерную сеть, но действует при этом как независимая организация.

Также помощь Telegram в этом оказывает китайская компания Tencent. Ирония здесь в том, что Tencent помогает Telegram стать прямым конкурентом WeChat – мессенджера, который входит в число ее основных активов.

Сотрудничество Китая и Telegram

Мессенджер Telegram существует с 2013 г. По количеству функций и по темпам развития он опережает всех основных конкурентов – например, поддержка каналов появилась в нем в 2015 г., спустя всего два года с момента начала работы, а WhatsApp получил лишь в 2023 г., когда ему «стукнуло» 14 лет. К слову, в России каналы в WhatsApp из-за угроз местных властей работать не будут.

Что касается поддержки со стороны Китая, то ранее в сентябре 2023 г. TON Foundation объявила о партнерстве с сервисом Tencent Cloud, который «уже успешно поддерживает валидаторы TON и планирует и дальше расширять свои услуги, чтобы удовлетворить потребности TON в высокой интенсивности вычислений и пропускной способности сети», пишет TechCrunch. Под валидаторами в данном случае подразумеваются это участники блокчейн-цепи, которые помогают аутентифицировать транзакции в сети блокчейн.

«Например, игры Telegram, созданные на базе TON, могут извлечь выгоду из расширенного игрового решения Tencent Cloud, – говорится в заявлении TON по поводу начала сотрудничества с новыми китайскими партнерами. – Для всех проектов, построенных на TON, Tencent Cloud предложит, при условии одобрения, выделенную сумму облачных кредитов и скидок на продукты, предоставляемые через программу запуска Tencent Cloud».

У Китая свой интерес

Партнерство Tencent и TON Foundation – это следствие стремления Китая как можно быстрее и эффективнее расширить свое присутствие на мировом ИТ-рынке. А это, в свою очередь, последствие замедления роста внутренней технологической отрасли Китая, пишет TechCrunch.

По этой причине многие техногиганты Китая все более внимательно присматриваются к зарубежному (для них) рынку, и Tencent в данном случае – не исключение. В последние месяцы ее бизнес по облачным вычислениям (Tencent Cloyd) все чаще упоминается на всевозможных технологических конференциях, в том числе на мероприятиях, посвященных криптовалюте.

Tencent потенциально может получить большую выгоду от партнерства, если рынок мини-приложений Telegram будет развиваться так же, как его китайский аналог, то есть WeChat, уверены эксперты TechCrunch. WeChat стал пионером модели мини-приложений в Китае, что и помогло ему занять большую часть этого рынка. В настоящее время мессенджер обеспечивает работу миллионов из таких приложений и является если не самым популярным и востребованным приложением в Китае, то, по меньшей мере, считается одним из них.

Благодаря поддержке мини-приложений WeChat позволяет своим пользователям выполнять самые разные задачи – оплачивать товары и услуги, заказывать еду, вести электронную коммерцию, покупать билеты и даже менять и продлевать документы, например, водительские права.

И это лишь малая часть возможностей, которую получают граждане и гости Китая, установив WeChat и зарегистрировавшись в нем. Благодаря децентрализованной платежной сети экосистема мини-приложений Telegram может охватить еще более широкий круг пользователей, притом не только в КНР, но и по всему миру в целом, считают аналитики TechCrunch.

Потенциал развития поистине гигантский

Tencent Cloud, вероятнее всего, не будет эксклюзивным поставщиком облачных услуг TON, согласно данным TechCrunch, но, похоже, обе компании в любом случае выиграют от такого партнерства. «Учитывая сходство между мини-приложениями WeChat и мини-приложениями Telegram, мы считаем, что разработчики мини-приложений из WeChat, которые в настоящее время используют облачный сервис Tencent, начнут опираться на TON», – сказал TechCrunch Джастин Хюн (Justin Hyun), руководитель отдела роста TON Foundation.

Не исключено, что разработчики мини-приложений для WeChat очень заинтересуются возможностью создать мини-апп и для Telegram. Но, учитывая то, что WeChat и его мини-аппы ориентированы только на китайских пользователей, неясно, сколько разработчиков, создающих мини-приложения для этого мессенджера, смогут учесть разнообразные потребности международного сообщества пользователей Telegram.

Вероятнее всего, проще других адаптироваться к новой среде будет китайским разработчикам мобильных игр, поскольку многие из них уже продают свои продукты за пределами КНР. Учитывая, что Telegram заблокирован в Китае, многим разработчикам придется ознакомиться с принципами работы мессенджера, прежде чем они смогут разрабатывать значимые мини-приложения для него. Разработчикам также необходимо будет изучить языки программирования приложений для блокчейна, что на самом деле может оказаться более легким барьером для преодоления, чем процесс понимания экономических процессов, характерных для децентрализованных приложений.

Источник:https://www.cnews.ru/news/top/2023-09-26_lyubimyj_rossiyanami_telegram

В мессенджере Telegram появятся сторис для каналов. Новую функцию анонсировал в Telegram основатель сервиса Павел Дуров.

«Этот день настал. Telegram-каналы теперь могут публиковать истории!» — написал Дуров. Предприниматель подчеркнул, что для каналов будет действовать система голосов. «С помощью голосов пользователи могут предоставить своим любимым каналам возможность публиковать истории», — написал он. Дуров отметил, что отдать свой голос каналу могут только пользователи, имеющие премиум-подписку.

Чем больше голосов набирает канал, тем больше историй в день он может опубликовать, добавил основатель сервиса. Он также отметил, что пользователи могут передавать свой «голос» другому каналу только один раз в сутки. Кроме того, Дуров анонсировал появление реакций на истории, индивидуальные фоны и статусы.

Ранее Дуров заявил, что истории в Telegram станут доступны как пользователям с премиум-аккаунтами, так и без него. В посте, посвященном 10-летию социальной сети, он отметил, что внедрение сторис для всех ознаменует начало нового этапа для Telegram как соцсети, которая будет возглавлять инновации в соцсетях.

«Яндекс» представил платежную систему «Пэй» – сервис офлайн-оплаты товаров и услуг при помощи смартфона за счет NFC и QR-кодов. Также в нем можно проводить онлайн-оплату, в том числе и в рассрочку. Работает «Пэй» по принципу знакомых многим россиянам Apple Pay, Google Pay, Samsung Pay и др. – нужно привязать к сервису банковскую карту, после чего можно больше никогда не носить ее с собой. Опробовать «Пэй» могут пока владельцы смартфонов на Android и iOS.

Вместо Apple Pay

Российский интернет-гигант «Яндекс» сообщил CNews о запуске обновленной версии своего платежного сервиса «Пэй» (от англ. Pay – платить). Теперь это универсальное решение для оплаты смартфоном, представляющее собой полноценную замены Apple Pay, Samsung Pay и других платежных систем компаний, бойкотирующих российский рынок. «Пэй» доступен как на Android, так и на iOS.

Оригинальный сервис, носивший название Yandex Pay, появился в марте 2021 г. и работал иначе, нежели новый «Пэй». Он позволял расплачиваться в различных интернет магазинах при помощи «Яндекс ID», для чего нужно было лишь привязать к нему карту. Затем при оплате достаточно было указать свой «Яндекс ID», и оплата совершалась.

Новая версия платежной системы «Яндекса» базово работает так же – к ней все еще нужно привязывать банковскую карту. Но теперь «Пэй» позволяет расплачиваться смартфоном при помощи модуля NFC или сканирования QR-кода. Открывать банковское приложение для этого не нужно. Как происходит подтверждение оплаты – «зависит от настроек смартфона», сказали CNews представители «Яндекса».

Оплата по NFC была очень популярна в России до 24 февраля 2022 г. События этого и последующих дней лишили россиян привычных платежных систем, включая Apple Pay – иностранные компании, владеющие ими, ввели санкции против обычных россиян. Например, Apple ушла из России в марте 2022 г. и сломала Apple Pay, за ней последовала Samsung – обе эти платежные системы заработали в России осенью 2016 г. Платежная система в Google Pay, появившаяся на российском рынке в 2017 г., тоже не работает, о чем Google открыто заявляет на своем сайте.

Банки решили компенсировать россиянам эти неудобства специальными платежными стикерами, которые предлагалось наклеивать на смартфоны, чтобы, как и раньше, прикладывать мобильники к терминалу. Продвигать их они начали в первой половине 2023 г.

Как все работает

Сервис «Пэй» позволяет, в числе прочего, оплачивать смартфоном товары и услуги в офлайне – в магазинах на кассах или в кафе, к примеру. К сервису можно привязывать банковские карты российской платежной системы «Мир» любого российского банка, сообщили CNews представители «Яндекса». На вопрос редакции , может ли «Пэй» работать с картами MasterCard или Visa, в «Яндексе ответили: «Да, можно для онлайн оплаты можно добавить любую карту российского банка». Другими словами, для офлайн-оплаты годятся только карты «Мир».

Системы Visa и MasterCard покинули российский рынок весной 2022 г., но привязанные к ним карты, выпущенные до их ухода, по-прежнему продолжают работать. Более того, банки продлевают сроки из действия, чтобы их держателям не приходилось выпускать себе карту «Мир».

Офлайн-оплата возможна как по NFC, так и по QR-коду, если в смартфоне нет NFC-модуля. Код нужно отсканировать в приложении «Яндекс Пэй» – на момент выхода материала оно было доступно в магазине Google Play для Android-смартфонов, где имело рейтинг 3,1 из 5 на основании 2000 отзывов, и в Apple App Store (4,6 балла из 5 на основе 10 отзывов).

Сервис «Пэй» работает и под Android, и под iOS, хотя в случае с последней – с некоторыми ограничениями. Под ней действует только оплата по QR-коду, сообщили CNews в «Яндексе».

Дополнительные «фишки» платежной системы

Система «Пэй» дает своим пользователям возможность оплачивать товары и услуги не только офлайн, но и онлайн. За каждую покупку будет начислен кэшбек в размере 1% от суммы покупки, но не рублями, а баллами «Яндекс плюса». Кэшбек основного банка тоже будет доступен.

По утверждению «Яндекса», онлайн-оплата в системе «Пэй» доступна во всех сервисах самого «Яндекса», а также «тысячах интернет-магазинах» станет выгоднее. В дополнение к перечисленным видам кэшбека система «прибавит до 10% кешбэка баллами по специальным акциям Skyeng, re:Store, Motherbear, Xiaomi, Samsung Galaxy Store и других партнеров», заявили CNews представители «Яндекса».

Пользователи «Пэй» могут оплачивать товары частями. Расчет можно бесплатно растянуть на срок от двух месяцев или до двух лет. Первоначальный взнос не требуется.

В дополнение к перечисленному «Пэй» дает возможность получать ежедневные выплаты с Сейвами – еще одним новым сервисом «Яндекса», представляющим собой накопительный счет со ставкой 13% на первые три месяца. Как сообщал CNews, «Сейв» заработал в конце августа 2023 г.

Для работы с финансами у «Яндекса» с апреля 2021 г. есть собственный банк. Он так и называется – «Яндекс банк», и это бывший банк «Акрополь». Что касается опыта в сфере платежных систем, то у «Яндекса» он измеряется не годами – десятилетиями. Интернет-гигант еще в 2002 г. запустил систему «Яндекс деньги», которая летом 2020 г. перешла к Сбербанку и немного позже была переименована в «Юmoney».

Источник:https://www.cnews.ru/news/top/2023-09-14_v_rossii_poyavilas_polnotsennaya

В Турции вырос уровень киберпреступности из-за наплыва хакеров-мигрантов — российских программистов, уехавших из России после начала мобилизации, сообщает Financial Times со ссылкой на источники в турецкой полиции и специалистов в сфере кибербезопасности.

По словам собеседников издания, первоначально хакеры-мигранты занимались мелким онлайн-мошенничеством, объединяясь с местными хакерами для продажи на европейском рынке украденных данных и легализации доходов.

Однако недавно турецкая полиция решила начать расследование, поскольку российские и местные хакеры начали формировать группировки, в которых использовали сильные стороны друг друга.

Так, специалист по кибербезопасности, пожелавший сохранить анонимность, рассказал газете, что проник в группу в телеграме, в которой россияне обучали своих турецких коллег работе с крупными массивами данных, а те через свои контакты в Западной Европе обеспечивали выгодные сделки.

В других подобных чатах, утверждает источник, хакеры обсуждали способы конвертации украденной криптовалюты в турецкую лиру и способы покупки недвижимости для получения гражданства Турции.

«Среди них нет выдающихся хакеров, но они очень продуктивные, и они научились очень хорошо автоматизировать процессы — их производительность стремительно растет», — заключил собеседник издания.

По данным источников газеты, хакеры собирают данные с помощью вредоносной программы Redline, которая, по всей видимости, обходит защиту большинства антивирусов, пишет FT. Основная особенность Redline заключается в сборе cookie-файлов — фрагментов данных, позволяющих идентифицировать пользователя.

В свою очередь специалист по информационной безопасности Ошер Ассор из Auren Cyber Israel отметил, что хакеры регулярно выкладывают в специализированных группах в телеграме новые пакеты данных, собранные за последние несколько часов, что делает их еще более ценными.

Мобилизация в России началась в конце сентября 2022 года и, согласно заявлениям российских властей, закончилась в начале ноября. За время мобилизации многие россияне уехали из страны. Точных данных о числе уехавших нет, но предполагается, что речь идет о десятках или сотнях тысяч человек.

В лаборатории Google DeepMind разработали и начали испытывать детектор изображений, созданных с помощью искусственного интеллекта. Правда, пока он распознаёт только изображения, созданные собственной же разработкой Google - генеративным ИИ Imagen. Но разработанный метод выглядит перспективным.

Только для своих

Google начал тестировать разработанную в подразделении DeepMind технологию маркировки водяными знаками графического контента, созданного ИИ.

Пока речь идёт только о результатах выдачи собственного генератора изображений Google Imagen, а о не распознавании любых синтетических изображений, сгенерированных искусственным интеллектом.

Хотя актуальность этой проблемы постоянно растёт: по мере развития технологий людям всё сложнее отличить рукотворный графический контент от сгенерированного искуственно. Об этом, в частности, свидетельствуют викторины, проведённые BBC.

А поскольку генеративные ИИ выдают изображения просто по текстовому запросу, открываются широчайшие возможности для производства дипфейков - политических в том числе. И это, кстати, одна из причин, по которой вопросы идентификации и маркировки сгенерированного машиной контента встают всё острее именно сейчас: на будущий год назначены выборы в Европарламент, в Парламент Великобритании, а в США состоятся выборы президента. Во всех случаях ожидается очень бурные предвыборные кампании, где дипфейки могут стать крупнокалиберным оружием.

Кроме того, генеративные ИИ, синтезирующие изображения, как правило обучаются на основе изображений, собранных из интернета - по сути, откуда попало. Многие из этих изображений защищены копирайтом, но этого ИИ не учитывают.

Что уже привело к судебным искам от художников к разработчикам генеративных ИИ.

Выраженное в пикселях

«Водяной знак», придуманный в Google DeepMind, представляет собой изменение отдельных пикселей. Человеческому взгляду эти изменения не видны, а вот машина их уловит моментально.

Традиционную маркировку (такую как логотип или значок копирайта) можно без особого труда с изображения удалить - или обрезав, или затерев нужный участок. Для маркировки сгенерированных ИИ изображений они не годятся.

Технологические компании нередко используют хэширование, чтобы создать цифровые «отпечатки». В частности, известных видеороликов, демонстрирующих, например, насилие. Эти отпечатки позволяют автоматически блокировать и удалять ролики, если кто-то (или что-то) начинает снова распространять их по Сети. Однако, если видео каким-либо образом откадрируют или отредактируют, хэш, скорее всего, также поменяется и станет невидим для систем, осуществляющих поиск маркированных видео.

Для обнаружения «водяного знака» Google понадобится лишь соответствующая утилита от самого вендора, позволяющая определить, создано ли изображение ИИ или это «ручная работа».

И даже если сгенерированное изображение откадрировано по-новому или изменено как-то ещё, ПО Google всё равно распознает его.

Сейчас система маркировки и распознавания запускается в тестовом режиме, чтобы компания получила обратную связь от пользователей - которые, естественно, будут проверять её надёжность всеми возможными способами.

Водяные знаки: всем или никому

В июле Google и ещё шесть ведущих разработчиков генеративных ИИ подписали соглашение о безопасной разработке и использовании искусственного интеллекта. В рамках этого соглашения вендоры будут помечать всю выдачу своих ИИ с помощью незаметных для человека маркеров.

Однако о разработке единой системы, которая будет работать с любым генеративным артом, вне зависимости от того, какой ИИ его произвёл, пока речи не идёт.«Без унифицирования систем детектирования видео или изображений, сгенерированных ИИ они практически бесполезны, - считает Алексей Водясов, технический директор компании SEQ. - Какой прок от них, если средства распознавания от Google не способны идентифицировать источник изображений, сгенерированных Midjourney или Stable Diffusion? Необходимо, чтобы средства распознавания работали с любыми изображениями, а значит, требуется унификация и способов маркировки, и средств, способных её обнаружить. Для этого потребуется не только соглашение между несколькими отдельными компаниями, но и некий международный стандарт».

Эксперт добавил, что маркировке подлежат любые материалы, сгенерированные ИИ, в том числе текстовые. Но какими «водяными знаками» снабжать текст, пока неясно. «OpenAI пытались запустить инструмент распознавания сгенерированных машиной текстов, но он оказался настолько ненадёжным, что в конце июля этого года он был выведен из общего доступа», - отметил Водясов.

Источник:https://www.cnews.ru/news/top/2023-09-08_google_razrabatyvaet_vodyanye

Google выпустила пакет обновлений для своих мобильных приложений и служб: универсальный виджет «Самое главное», улучшенные алгоритмы приложения Lookout, новые функции клиентов видеосвязи в Android Auto и ряд других нововведений. Вдобавок некоторые изменения претерпел логотип самой ОС Android.

Обновился дизайн виджета «Самое главное» (At a Glance) — это функция, основанная на алгоритмах искусственного интеллекта. Теперь виджет предлагает более широкий набор полезной и актуальной информации о событиях, этапах путешествия и о погоде. Оптимизирована работа приложения Google Wallet: упрощена загрузка карт со штрих-кодами и QR-кодами, добавлена функция импорта фотографий.

Приложение Lookout, которое предлагает текстовые описания фотографий для людей с ослабленным зрением, теперь более полно и точно описывает изображения, а также отвечает на дополнительные вопросы. В Android Auto появилась возможность подключаться к сеансам видеосвязи Zoom и Webex, правда, поддерживается только звук.

Несколько иначе теперь выглядит и логотип Android. Изображению робота вернули объём и предложили несколько вариантов раскраски в зависимости от контекста — есть даже версия в меховом исполнении. Фирменное начертание названия системы теперь выполнено тем же шрифтом, что и логотип самой Google, а слово «Android» пишется с заглавной буквы.

Недавно стало известно, что Google проведёт крупное мероприятие 4 октября — на нём ожидаются официальный анонс смартфонов Pixel 8 и релиз ОС Android 14.

Cбербанк и «Яндекс» создают искусственный интеллект, который будет писать код за программистов

«Яндекс» и Сбербанк трудятся над созданием виртуального помощника программистов, который будет ассистировать им в написании кода, как американский сервис Copilot от Microsoft. Сбербанк уже запустил проект, но пока только для своих сотрудников, у «Яндекса» все в начальной стадии.

Отечественный заменитель Copilot

В России появится отечественный искусственный интеллект для помощи программистам в написании кода. Как пишет «Коммерсант», это будет аналог американского сервиса Copilot от принадлежащего Microsoft репозитория GitHub.

Проект получил предварительное название GigaCode / JARVIS, и над ним в настоящее время работает Сбербанк. Попутно в стране ведется работа по созданию отечественного заменителя самого GitHub, притом в разработке находятся сразу несколько подобных проектов, но ни один из них к моменту выхода материала, за исключением столичного Mos.Hub, не был завершен и доступен широким массам на уровне всей страны.

Оригинальный Copilot работает с лета 2021 г., и его основная задача – помогать программистам, особенно начинающим, писать код, подсказывать варианты решения той или иной задачи. На момент запуска сервис был бесплатным, но позже Microsoft стала брать деньги за его использование. Осенью 2022 г. появились доказательства того, что Copilot не генерирует код, как ему положено, а ворует его у разработчиков и выдает за свой.

Первые шаги Сбербанка

По информации издания, на 1 сентября 2023 г. на руках у Сбербанка была регистрация программы GigaCode / JARVIS в реестре Роспатента. Дата присвоения регистрационного номера – 8 августа 2023 г.

За пять дней до этого, 3 августа 2023 г., банк зарегистрировал доме gigacode.ru. При попытке перейти по этому адресу все, кто не желает устанавливать на свой ПК российские сертификаты безопасности, увидят в окне браузера предупреждение о возможной опасности сайта.

На 1 сентября 2023 г. по этому адресу располагалась лишь форма входа в сервис GigaCode / JARVIS, а также присутствовала кнопка регистрации в нем. Клик по ней открывает форму ввода адреса электронной почты для отправки по нему информации для регистрации. Журналист CNews убедился, что функция регистрации не работает – сервис раз за разом выдавал сообщение о неправильно введенном адресе. Журналист пытался «скормить» системе адреса на yandex.ru и mail.ru, а также, вопреки новым законам, на gmail.com. Ни российские, ни зарубежные адреса GigaCode / JARVIS так и не принял, хотя, как сообщили изданию в Сбербанке, прямо сейчас база активных пользователей проекта насчитывает несколько тысяч человек.

Правда, все они – сотрудники самого Сбербанка, а доступ к GigaCode / JARVIS сторонним разработчикам будет открыт в ближайшие месяцы. Возможно, с этим и связана невозможность регистрации в системе.

Основа уже есть

Copilot корпорации Microsoft основан на генеративной нейросети, которую для софтверного гиганта делает компания Open AI в ответ на гигантские инвестиции в нее. С новым проектом Сбербанка ситуация, судя по всему, похожая.

В апреле 2023 г. состоялся запуск нейросети GigaChat за авторством Сбербанка, с которой пользователи могут общаться, словно с реальным собеседником. Они могут вести с ней диалог, а могут попросить ее сгенерировать фрагмент программного кода. С высокой долей вероятности наработки GigaChat используются в GigaCode / JARVIS, на что «Коммерсанту» намекнул представитель Сбербанка. Он заявил, что GigaCode / JARVIS «развивается параллельно с GigaChat и имеет ряд пересечений».

Сервиса еще нет, а конкуренты уже появились

Еще до запуска GigaCode / JARVIS у него появился конкурент, притом от одной из крупнейших ИТ-компаний не только в России, но и во всем мире. Своя генеративная нейросеть в России есть, помимо «Сбербанка», еще и у «Яндекса» – проект, заработавший ранее в 2023 г., носит название YandexGPT.

«Яндекс», по информации издания, вполне серьезно рассматривает возможность запуска продуктов для разработчиков ПО на базе этой нейросети. Впрочем, с высокой долей вероятности детище Сбербанка станет доступно широким массам раньше, потому что «Яндекс» в настоящее время занят интеграцией YandexGPT в свои пользовательские продукты, нацеленные на массового потребителя.

В том же направлении, к слову, движется и Microsoft – нейросеть ChatGPT за авторством OpenAI сейчас встроена во множество ее продуктов. Copilot тоже можно найти в составе других разработок софтверного гиганта, например, в облачном офисном сервисе Microsoft 365.

Что говорят юристы

На начало осени 2023 г. Microsoft выступала ответчиком по коллективному иску разработчиков, обвиняющих ее в краже интеллектуальной собственности. Они утверждают, что корпорация тренировала лежащую в основе Copilot нейросеть на их программном коде, который они писали своими силами, безо всяких виртуальных помощников.

Вполне возможно, что примеру своих зарубежных коллег последуют и российские разработчики, но иски они будут подавать вовсе не к Microsoft. По словам юриста по интеллектуальной собственности Анастасии Сковпень, вероятность того, что сгенерированный нейросетью код будет повторять код, написанные ранее человеком, но она сомневается, что это будет нарушением. «Все зависит от того, сможет ли правообладатель доказать, что его произведение было в обучающих данных и что оно незаконно воспроизведено или переработано», – сообщила она изданию.

Источник:https://www.cnews.ru/news/top/2023-09-01_sberbank_i_yandeks_sozdayut

СОРМ (система оперативно-розыскных меропрятий) — это программно-аппаратное решение для проведения оперативно-розыскных мероприятий (ОРМ) в российских телекоммуникационных сетях. Более простыми словами — это комплекс для «законной прослушки» абонентов операторов связи и интернет-пользователей.

Технологии СОРМ используются для борьбы с организованной преступностью, в частности с терроризмом. Они позволяют правоохранительным органам на основании судебных постановлений выборочно прослушивать отдельных абонентов и анализировать их трафик. Сюда относятся: история посещения сайтов, скачанные из интернета файлы, записи телефонных разговоров, персональные данные (адрес почты, логины и пароли) и так далее.

Такая практика используется не только на территории РФ. Перехват пользовательского трафика официально разрешен законодательствами многих стран, например, в США, Великобритании и Китае.

На самом деле среднестатистическим пользователям прослушка не грозит. Формально спецслужбы не могут перехватывать трафик без разрешения суда, а операторы не в праве использовать систему в своих целях. Только в редких случаях ФСБ может организовать досудебную прослушку. В это материале подробнее расскажем о СОРМ и почему этой практики не стоит бояться.

Виды СОРМ

СОРМ делятся на три вида, в зависимости от поколения:

СОРМ-1

Версия системы конца 1980-х, которая была разработана для прослушивания разговоров по проводному телефону. Сегодня используется для прослушки как фиксированной телефонии, так и сотовой связи.

СОРМ-2

Более новая и сложная версия СОРМ была разработана в 2000 году. Это решение применяется не только для прослушки разговоров абонентов проводной и мобильной связи, но также для сбора данных об интернет-трафике и контроля действий пользователей в сети.

СОРМ-3

Новейшая база данных, которая сохраняет полную статистику о пользователе, анализируя все виды трафика: мобильный, интернет-трафик, переписку в мессенджерах и т. д. Система позволяет сохранять полный объем данных за конкретный период (до трех лет) или анализировать их в реальном времени.

Основные компоненты систем СОРМ

Обычно они состоят из трех основных частей:

- съемника (сервер), который обрабатывает, сохраняет и классифицирует данные;

- пульта управления (ПУ), который находится под управлением ФСБ и устанавливается в местном подразделении службы;

- каналов связи между сервером и ПУ, которые обеспечивает и поддерживает оператор.

СОРМ на законодательном уровне

Есть множество нормативных документов, которые обозначают требования к установке СОРМ в России. Для каждого вида систем предусмотрены отдельные документы, которые касаются технической части. Вот наиболее актуальные из них:

- Приказ Минкомсвязи России No 83 от 16.04.2014 г.

- Федеральный закон от 6 июля 2016 г. N 374-ФЗ.

- Постановление Правительства РФ No 1721 от 30 декабря 2017 г.

- Приказ Минкомсвязи России No 573 от 29.10.2018 (бывший 146).

- «Пакет Яровой—Озерова» от июля 2016 г.

По закону операторы, которые не устанавливают СОРМ, лишаются лицензии на предоставление услуг связи. При этом законодательство требует, чтобы операторы устанавливали оборудование — например, системы хранения данных (СХД), коммутаторы, серверы и другую технику — исключительно российского производства. Также в законе указано, что комплексы СОРМ должны быть обеспечены защитой от несанкционированного доступа.

Как происходит прослушка в других странах

За рубежом ОРМ называют lawful interception («законный перехват»). В Европе и Америке существуют свои аналоги комплексов СОРМ и требования к их установке, которые не сильно отличаются от российских. Западные системы также состоят из комплекса технических и программных компонентов, которые собирают и хранят пользовательские данные. Вот несколько примеров западных систем слежения:

Великобритания

В Великобритании официально используется система, аналогичная СОРМ-2 и -3 — The Communications Capabilities Development Programme (CCDP). Она хранит информацию из различных телекоммуникационных сервисов: переписки в мессенджерах, записи разговоров, обмен электронными письмами, историю просмотра сайтов и т. д. По аналогии с российской практикой, правоохранительные органы Британии могут использовать данные комплекса только после разрешения суда.

США

В Штатах действует сразу несколько программ для перехвата трафика. Можно выделить официальные, которые работают в рамках законодательных актов США и неофициальные, которые курируются Агентством национальной безопасности (АНБ) и ЦРУ.

Автоматизированный комплекс DCSNet является наиболее близкой системой к СОРМ и используется ФБР на всей территории Америки. Она состоит из разных частей, которые имеют свои технические свойства и отвечают за сбор разных типов данных. ФБР используют систему в основном для борьбы с терроризмом и шпионажем внутри страны.

Швеция

В Швеции используется система под названием Titan и она во многом аналогична третьей версии СОРМ. Это крупная база данных, в которой хранятся записи телефонных разговоров, информация об электронных транзакциях и интернет-трафике пользователей. В отличие от российских спецслужб, в Швеции система используется для задач внешней разведки.

Китай

В Китае работает сразу несколько систем, которые технически похожи на СОРМ, но используются для других целей. Правительство применяет их для контроля трафика и ограничения доступа граждан к запрещенным интернет-ресурсам. К ним относятся: «Золотой щит», Бюро мониторинга и система IJOP.

Главное отличие западных аналогов: многие функции управления системами отслеживания возлагаются на операторов. Зарубежные спецслужбы, получив разрешение суда, не могут сразу получить доступ к нужным данным. Сначала им необходимо запросить информацию у операторов. После дополнительных действий, они получают в распоряжение профиль подозреваемого. В этом плане у российских спецслужб большая зона ответственности, чем у их западных коллег.

Польза СОРМ

Злоумышленники не стоят на месте и пользуются всеми современными методами связи. Для этого спецслужбам нужны современные решения для оперативного отслеживания их намерений. Системы СОРМ используются для предупреждения преступлений, в том числе терактов, и как инструмент для их расследования.

Например, с помощью систем СОРМ-2, спецслужбы могут определять местонахождение телефонных «террористов», которые звонят в общественные места и сообщают о якобы заложенных бомбах. Или получать переписку лиц, которые проходят по делам о совершении мошенничества, вымогательства и т. п.

Источник:https://dzen.ru/a/X7JB2nD12hvaLo2d

Он подчеркнул, что большинство вредоносного программного обеспечения может работать и без подключения к интернету вплоть до крупных обновлений или изменений в операционной системе аппарата.

При этом вирусы могут компрометировать мобильное устройство неделями до того, как его владелец выйдет в мировую сеть. В этот момент вся накопленная информация отправляется на внешние серверы. Речь идет об изображениях, о записи голосов, сохраненных в лене гаджета, пояснил Мясоедов.

В некоторых случаях злоумышленники следят за жертвами, не прибегая к сотовой передаче данных. Есть ряд технологий, которые позволяют считывать, что человек печатал на клавиатуре или экране сотового.

«Высокочувствительные сенсоры или же лазерные сканеры устанавливаются рядом с рабочим местом и анализируют микровибрации, оставляемые на клавиатуре руками», — описал принцип эксперт.

К более сложным технологиям относится анализ электромагнитных колебаний. Но чаще всего для этого требуется, чтобы гаджет был подключен к зарядному устройству, резюмировал Мясоедов.

Ранее эксперты рассказали, что существует несколько способов вычислить и прекратить слежку через камеру смартфона. Первым делом нужно посмотреть, есть ли у скачиваемых приложений доступ к камере. Он может быть у известных приложений и мессенджеров, так и у не самых важных и популярных программ.

Также нужно обратить внимание на то, что непрерывная работа камеры привела бы к быстрой разрядке телефона.

Источник:https://lenta.ru/news/2023/08/31/usstrr/?utm_source=yxnews&utm_medium=desktop

Что такое Интернет вещей (Internet of Things, IoT)?

Термин IoT, или Интернет вещей, относится к коллективной сети подключенных устройств и технологии, которая облегчает связь между устройствами и облаком, а также между самими устройствами. Благодаря появлению недорогих компьютерных микросхем и телекоммуникаций с высокой пропускной способностью у нас теперь есть миллиарды устройств, подключенных к Интернету. Это означает, что повседневные устройства, такие как зубные щетки, пылесосы, автомобили и механические установки, могут использовать датчики для сбора данных и разумного реагирования на действия пользователей.

При широком внедрении интернета вещей виртуальные системы начинают повсеместно контролировать физические объекты: от камер наблюдения на дорогах до атомных электростанций. Если ваши устройства не защищены, хакеры смогут в любой момент отключить их или использовать для DDoS-атак — будь то станок на заводе или информационная система больницы.

Причин для хакерских атак масса. Кто-то занимается этим ради забавы или мести, другие в политических целях, третьи организуют теракты. Нередко такие атаки предпринимаются ради наживы: коммерческие тайны и информацию воруют, чтобы устранить конкурентов или получить преимущество на рынке.

Привычной «страшилкой» в России стали потенциальные кибератаки на «объекты критической инфраструктуры». Нас уверяют, что именно для отражения таких атак принят закон о суверенном интернете.

И такие опасения не безосновательны. Число хакерских атак IoT-устройств за первые шесть месяцев 2019 года превысило 100 миллионов — чаще всего использовались вредоносные программы Mirai и Nyadrop. Несмотря на дурную славу, которой пользуются «русские хакеры», Россия занимает далеко не первое место, — ее опережают Китай, Бразилия и Египет, а сразу за нами, на пятом месте, оказались США.

Взлом системы управления дамбой Боуман Авеню

Дамбу Боуман Авеню (Bowman Avenue Dam) в городке Рай-Брук построили, чтобы защитить прибрежные территории от наводнений в период разлива реки Блайнд-Брук. Размеры этого сооружения невелики: створ всего пять метров, высота — не более шести. Если бы дамба вышла из строя, ничего страшного бы не случилось, — разве что подвалы домов в близлежащих кварталов затопило водой.

В 2013 году американские спецслужбы обнаружили, что хакеры взломали систему управления дамбой. Впрочем, эта история практически не имела последствий: во-первых, оборудование отключили от интернета на время ремонта, во-вторых, едва ли крохотную дамбу можно отнести к критическим объектам инфраструктуры.

Местные власти высказали предположение, что хакеры атаковали Боуман Авеню по ошибке — их подлинной целью была крупная плотина с похожим названием в Орегоне, которая используется для орошения прилегающих территорий. Возможен и другой вариант: маленькая дамба была для хакеров тренировочным объектом.

Позднее выяснилось, что дамбу атаковали иранские хакеры, которые занимались взломом банковских систем и успели нарушить работу Citigroup, Wells Fargo, Bank of America и еще нескольких финансовых организаций. Хотя им не удалось получить доступ к данным клиентов, они успешно замедляли работу сервисов или выводили их строя.

Главным обвиняемым в нападениях на дамбу Боуман Авеню и банки США был назван Хамид Фирузи. Кроме него обвинения были предъявлены еще шестерым хакерам. Привлечь преступников к ответственности было невозможно — Иран не выдал бы своих граждан американцам, и все же эта история показывает, что выследить злоумышленников, орудующих в виртуальном мире, вполне реально.

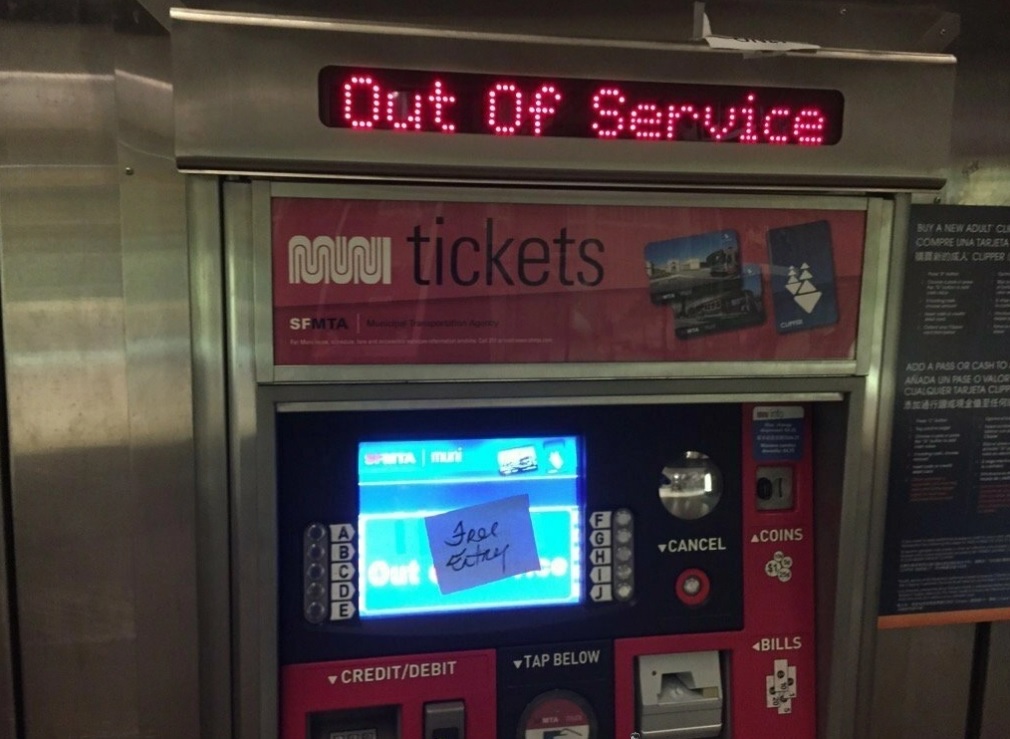

Как метрополитен в Сан-Франциско стал бесплатным

26-27 ноября 2016 года пассажиры подземного транспорта Сан-Франциско обнаружили, что метро временно стало бесплатным. Все терминалы для оплаты билетов были отключены из-за хакерской атаки, и власти открыли турникеты, чтобы предотвратить транспортный коллапс. Кроме того, программа-вымогатель HDDCryptor нарушила работу агентства городского транспорта и позволила хакерам получить доступ к его внутренним документам. Злоумышленники обещали опубликовать их, если в течение суток им не заплатят 100 биткойнов (около 73 тысяч долларов).

Вредоносное ПО HDDCryptor не дает компьютерам на Windows загрузить операционную систему, — вместо нее на дисплей выводятся требования киберпреступников. Сама программа обычно распространяется по сети через электронную почту.

Хотя, как утверждают специалисты «Касперского», вернуть доступ к файлам, зашифрованным с помощью HDDCryptor, практически невозможно, муниципальные власти сумели справиться с проблемой. К счастью, IT-подразделение агентства общественного транспорта постоянно занималось резервным копированием данных, не выкладывая бэкапы в сеть. Это позволило восстановить необходимую информацию, и уже через два дня жизнь города вернулась в нормальное русло.

За год до описанных событий от заражения компьютерным шифровальщиком пострадал Голливудский пресвитерианский медицинский центр, расположенный в этом же штате. Правда, в отличие от мэрии Сан-Франциско, руководство клиники сразу решило заплатить выкуп — 17 000 долларов — чтобы незамедлительно возобновить работу.

Взлом системы экстренного оповещения в Далласе

В апреле 2017 года около полуночи в Далласе взвыли полторы сотни аварийных сирен (обычно они предупреждают о приближении торнадо). Кстати, незадолго до этого несколько домов в городе пострадали от смерча. Из-за кибератаки систему не удалось выключить автоматически, — специалистам пришлось сделать это вручную.

Впоследствии выяснилось следующее. Сирены для системы оповещения в Далласе поставляет компании Federal Signal. Объясняя причины хаоса, представитель городских властей вскользь заметил, что для запуска сирен используется тональный код определенной частоты. Обычно зашифрованные сигналы управляющего центра передаются через метеорологическую службу с помощью двухтональных многочастотных аналоговых сигналов или аудиосигналов с частотной манипуляцией. В Соединенных Штатах для таких целей зарезервирована частота 700 МГц.

Специалисты считают, что хакеры попросту записали и воспроизвели аудиосигналы, которые передавались во время ежемесячных тестовых запусков системы. Очевидно, хакеры неплохо изучили систему аварийного оповещения и знали, на каких частотах она работает и какие коды использует. Парадокс заключается в том, что подробное описание работы подобных систем можно без труда найти в открытом доступе.

После происшествия мэр Далласа публично пообещал, что виновные будут наказаны, однако злоумышленники так и не были найдены.

***

Описанные случаи показывают: когда каждое подключенное устройство превращается в мини-компьютер, оснащенный исполнительными механизмами, особенно остро встают вопросы безопасности и защиты — как вещей, так и тех, кто с ними взаимодействует. Если хакеры взломают систему управления умным городом, они могут нарушить работу транспорта и ключевых объектов инфраструктуры, получить доступ к центрам хранения и обработки данных, в том числе к персональной информации жителей, вывести из строя каналы связи и спровоцировать перегрузку энергосетей.

Владельцы IoT-устройств неоправданно беспечны

В 2017 году эксперты компании Trustlook пришли к выводу, что владельцы IoT-устройств весьма легкомысленно относятся к вопросам безопасности. 35% респондентов начинают пользоваться устройствами, не меняя фабричный пароль, а более половины не устанавливают программы для защиты от хакерских атак. 80% владельцев IoT-устройств не слышали о ботнетах для осуществления DDoS-атак.

Число кибератак, нацеленных на IoT-устройства, растет из года в год. Если не принимать меры защиты от несанкционированного доступа, изменения или утечки данных, хакеры будут использовать уязвимости для проникновения в домашние и корпоративные сети, используя вирусы-вымогатели и другие вредоносные программы.

Защититься от кибератак и предотвратить их неприятные последствия помогают простые правила:

1. Измените предустановленный пароль перед тем, как начнете использовать устройство.

2. Установите ПО для защиты от вирусов и вредоносных программ на ПК, планшеты и смартфоны.

3. Регулярно устанавливайте обновления с сайта производителя, — это поможет закрыть выявленные уязвимости.

4. Выясните все об устройстве, которое собираетесь купить. Какие персональные данные оно собирает? Как организованы их хранение и защита? Имеют ли к ним доступ третьи лица?

5. Систематически проверяйте журнал событий (в первую очередь, использование USB-портов).

Источник:https://vc.ru/kauri_iot/90745-chem-opasny-hakerskie-ataki-na-iot-ustroystva-realnye-istorii

Компания Google сообщает, что в браузере Chrome скоро появится новая функция, которая будет предупреждать пользователей об удалении установленных ими расширений из Chrome Web Store, что обычно происходит с вредоносным ПО.

Новая функциональность появится в Chrome 117 и позволит пользователям получать уведомления в тех случаях, если расширение удалено разработчиком, из-за нарушений политики Chrome Web Store или помечено как вредоносное.

Компания намерена выделить такие расширения в категорию Safety check («Проверка безопасности») в разделе Privacy and security («Конфиденциальность и безопасность») в настройках браузера.

«Когда пользователь нажимает на кнопку “Review”, он перенаправляется к своим расширениям и получает возможность либо удалить расширение, либо скрыть предупреждение, если хочет оставить расширение установленным, — рассказывают разработчики. — Как и в предыдущих версиях Chrome, расширения, помеченные как вредоносные, автоматически отключаются».

Протестировать новинку можно уже сейчас, в Chrome 116, включив экспериментальную функцию Extensions Module in Safety Check в chrome://flags/#safety-check-extensions.

Также недавно инженеры Google заявили, что с середины сентября 2023 года в браузере появится режим HTTPS-First, и будут отображаться предупреждения, если пользователь пытается загрузить высокорисковые файлы при небезопасном соединении (HTTP).

«Загруженные файлы могут содержать вредоносный код, который обходит песочницу Chrome и другие средства защиты, поэтому, когда происходят небезопасные загрузки, у удаленного злоумышленника есть уникальная возможность скомпрометировать ваш компьютер, — сообщает команда Chromium. — Если не включен режим HTTPS-First, Chrome не будет предупреждать о небезопасной загрузке файлов изображения, аудио или видео, поскольку эти типы файлов относительно безопасны».

-

Yaier

Ответить в теме на форуме (Пластиковый бак на авто) / 1.00 баллы

-

Yaier

Новый пользователь ( Добро пожаловать!) / 10.00 баллы

-

Akano

Ответить в теме на форуме (Букмекерская контора) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Ремонт в новостройке) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Выставка современных технологий) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Магнитола в автомобиль) / 1.00 баллы

-

Akano

Ответить в теме на форуме (Покупка нового роутера) / 1.00 баллы

-

Inalank

Ответить в теме на форуме (Букмекерская контора) / 1.00 баллы

-

Inalank

Ответить в теме на форуме (Ремонт в новостройке) / 1.00 баллы

-

Inalank

Ответить в теме на форуме (Выставка современных технологий) / 1.00 баллы

Единый реестр воинского учета обойдется в 4 млрд рублей. Какие данные о россиянах в него внесут

Единый реестр воинского учета обойдется в 4 млрд рублей. Какие данные о россиянах в него внесут  Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис

Цукерберг хотел знать всё: Facebook шпионил за конкурентами, используя VPN-сервис  PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении

PlaySpace: российский аналог PlayStation вызывает споры о своем происхождении  Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения

Павел Дуров: пользователи смогут ограничивать круг лиц, которые могут присылать им личные сообщения

, это уже как то подозрительно звучит)

, это уже как то подозрительно звучит)

Ответить в теме на форуме

Ответить в теме на форуме  Новый пользователь

Новый пользователь

Подробнее...